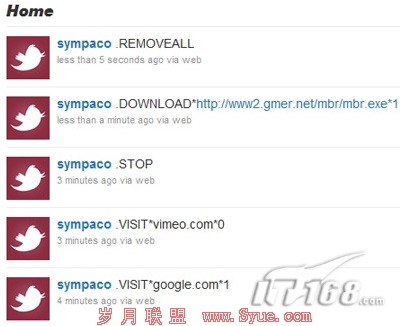

泡泡后门指定网址 提升alexa流量

来源:岁月联盟

时间:2010-02-13

下载江民:http://www.skycn.com/soft/26804.html

病毒名称:Backdoor/Popwin.aj

中 文 名:“泡泡”变种aj

病毒长度:40960字节

病毒类型:后门

危险级别:★★

影响平台:Win 9X/ME/NT/2000/XP/2003

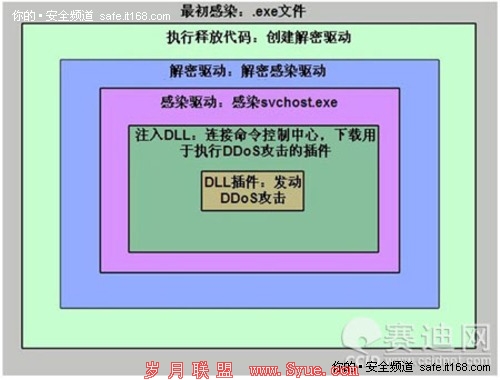

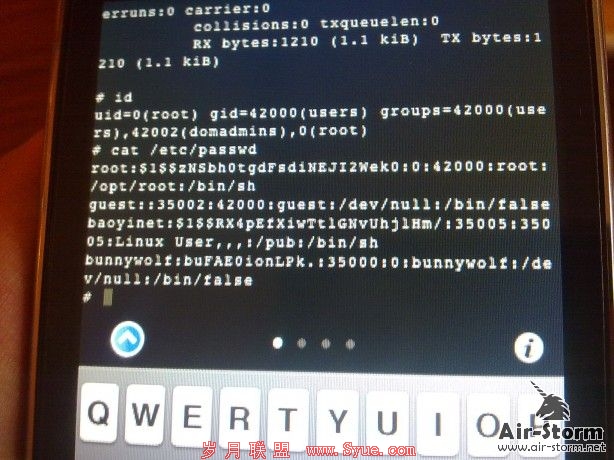

Backdoor/Popwin.aj“泡泡”变种aj是“泡泡”后门家族的最新成员之一,采用VC++语言编写,并经过加壳处理。“泡泡”变种aj运行后,自我注入到被感染计算机系统的“iexplore.exe”和“winlogon.exe”进程中并加载运行,隐藏自我,防止被查杀。修改注册表,强行篡改IE浏览器默认首页设置。在被感染计算机的后台窃取用户计算机系统的配置信息(如MAC地址、操作系统版本、用户名、PC名等),并将窃取的信息发送到骇客指定的远程服务器站点上。修改注册表,实现“泡泡”变种aj开机自动运行。在被感染计算机系统的后台通过访问指定网站地址来统计流量、提升alexa排名。在被感染计算机系统的后台终止系统报错服务。躲避某些防火墙的监控,终止某些安全软件运行,降低被感染计算机的安全性。在被感染计算机系统的后台监视当前用户是否登陆QQ、POPO等即时聊天工具,一旦发现便向其好友发送恶意广告信息。

病毒名称:Trojan/KillAv.fh

中 文 名:“AV杀手”变种fh

病毒长度:354816字节

病毒类型:木马

危险级别:★★

影响平台:Win 9X/ME/NT/2000/XP/2003

Trojan/KillAv.fh“AV杀手”变种fh是“AV杀手”木马家族的最新成员之一,采用高级语言编写,并经过加壳处理。“AV杀手”变种fh运行后,自我复制到被感染计算机系统的“%SystemRoot%/system32/”和“%SystemRoot%/system32/drivers/disdn/”目录下,重命名为“Flower.exe”。在被感染计算机系统的后台终止某些安全软件,使其防护和杀毒功能失效。通过修改注册表进行映像劫持,致使用户在运行某些安全软件的时候实际上运行的是病毒程序,从而屏蔽大量安全软件,大大降低被感染计算机上的安全性。在被感染计算机系统的后台连接骇客指定站点,下载恶意程序并在被感染计算机上自动运行。其中,所下载的恶意程序可能包含网游木马、恶意广告程序、后门等,给用户带来不同程度的损失。

针对以上病毒,江民反病毒中心建议广大电脑用户:

1、请立即升级江民杀毒软件,开启新一代智能分级高速杀毒引擎及各项监控,防止目前盛行的病毒、木马、有害程序或代码等攻击用户计算机。

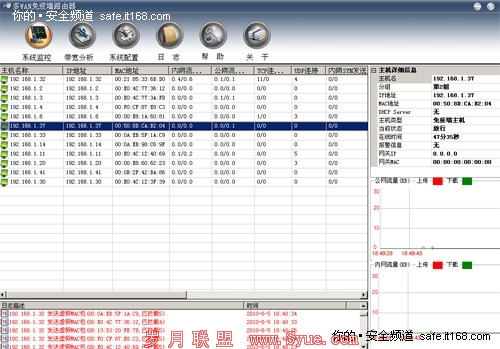

2、江民KV网络版的用户请及时升级控制中心,并建议相关管理人员在适当时候进行全网查杀病毒,保证企业信息安全。

3、全面开启BOOTSCAN功能,在系统启动前杀毒,清除具有自我保护和反攻杀毒软件的恶性病毒。

4、切勿随意点击QQ等一些即时通讯工具中给出的链接,确认消息来源,并克服一定的好奇心理。

5、江民杀毒软件新型主动防御集成了BOOTSCAN、木马一扫光、系统监测、网页监控等多种主动防御功能,更可对未知病毒进行主动监控, 对病毒层层拦截,即使有个别新病毒和恶性病毒入侵了系统,也无法逃脱江民杀毒软件主动防御系统的层层截杀,更好地保护用户上网安全。

6、江民杀毒软件采用窗口保护以及进程保护技术,避免病毒关闭杀毒软件进程,确保杀毒软件自身安全,更好地保护用户计算机的安全。

7、怀疑已中毒的用户可使用江民免费在线查毒进行病毒查证。免费在线查毒地址:http://online.jiangmin.com/chadu.asp.

上一篇:联合国网站遭到黑客猛攻

下一篇:波兰8个政府网站遭黑客攻击