入侵分析钻石模型学习笔记

前言

《The Diamond Model of Intrusion Analysis》是Sergio Caltagirone等人在2013年发表的一篇论文,这篇论文详细介绍了一个描述入侵分析的模型,作者称之为“钻石模型”。本文是安恒安全研究院猎影团队基于该论文的学习笔记,旨在帮助国内网络安全从业人员了解钻石模型。

钻石模型提出的背景

入侵分析需要回答一个通用问题,即如何有效描述入侵分析的核心问题:who(对手、受害者), what(基础设施、能力), when(时间), where(地点), why(意图), how(方法)

之前的工作存在什么问题:论文第6-7页)

之前工作中的故事、论文、书籍和课程虽然为入侵分析的原理提供了坚实的案例,但它们并未提供支撑该过程所需的科学方法。没有底层模型(正式模型或非正式模型)来解释分析人员如何评估和理解恶意活动。

缺乏对攻击活动进行记录、(信息)合成、关联的模型和框架(一旦之前的对手作为协同战役的一部分返回,该劣势会迅速显现出来)。

钻石模型如何解决问题 :论文第7-54页

钻石模型首次建立了一种将科学原理应用于入侵分析的正式方法:可衡量、可测试和可重复——提供了一个对攻击活动进行记录、(信息)合成、关联的简单、正式和全面的方法。这种科学的方法和简单性可以改善分析的效率、效能和准确性。

下一步工作:论文第54-55页

钻石模型如何解决问题

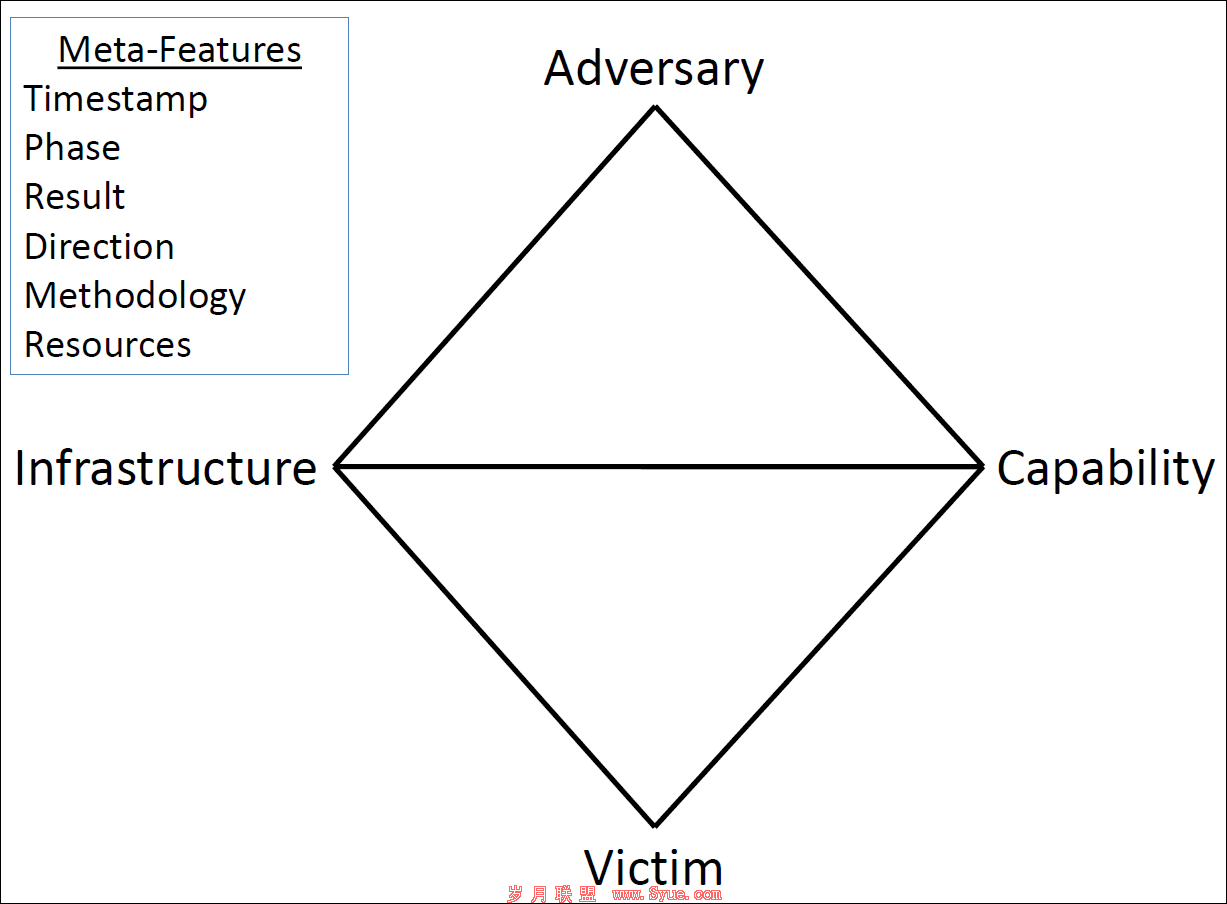

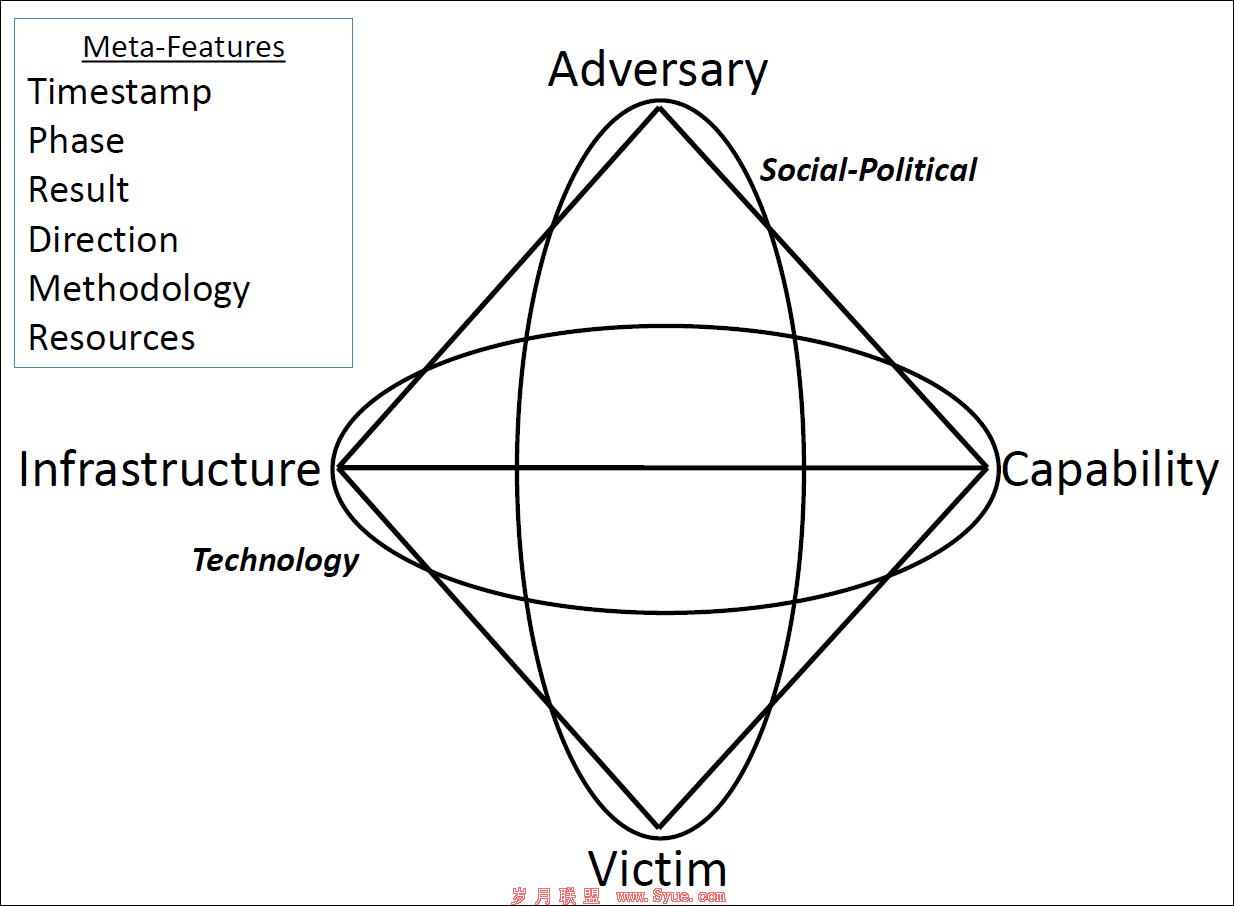

钻石模型最简表述:对手借助基础设施针对受害者部署能力。

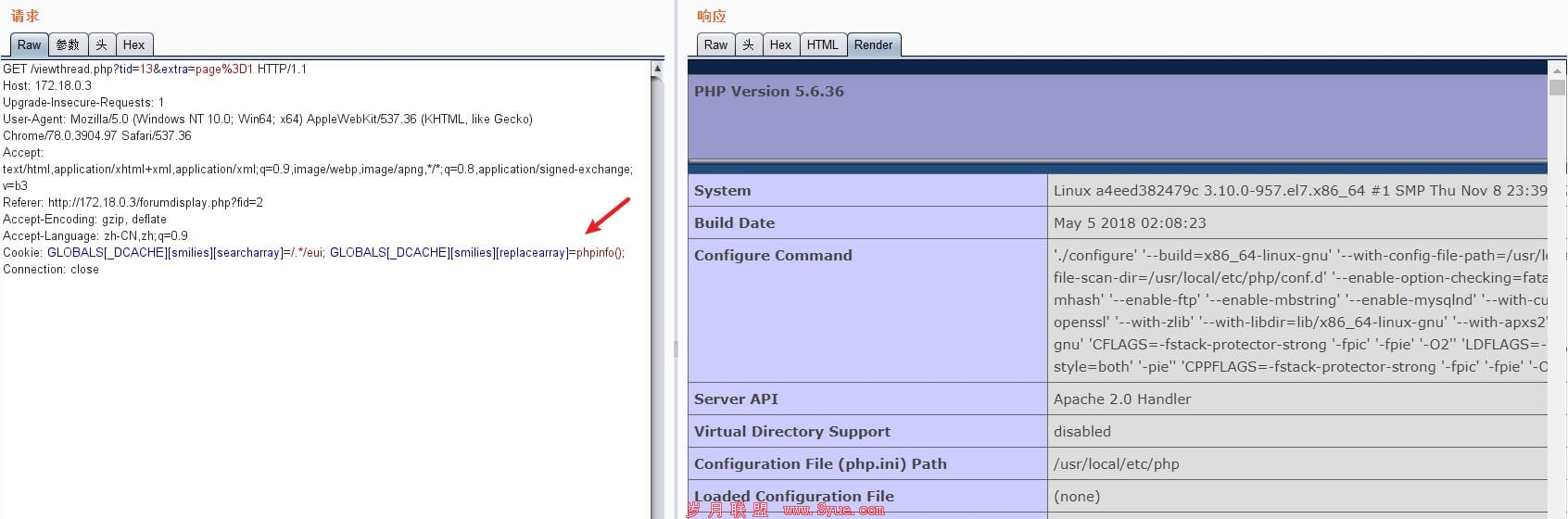

图1:钻石模型

数据结构

概念化的数据结构

基础概念

钻石事件(Event)

定义:一个事件定义了离散的,有时间限制的活动,这个活动被严格限制到特定的阶段,在该阶段中,对手请求某种外部资源,借助某些基础设施使用某种能力与方法去攻击受害者,并计划达到某种结果。

数学表达式:论文第10、11页

公理1:每个入侵事件中必存在对手,他借助一些使用基础设置获得的能力,采取若干步骤攻击受害者,以产生某种结果。

对手(Adversary):对手是借助某种能力攻击受害者以达到意图的角色/组织。

对手细分

操作者(Adversary Operator)

幕后玩家 (Adversary Customer)

公理2:存在各种对手(内部人员,外部人员,个人,团体和组织),它们试图破坏计算机系统或网络,以增强其意图并满足其需求。

能力(Capability):能力描述了对手在事件中使用的工具和/或技术。

能力容量 (Capability Capacity)

对手武器库(Adversary Arsenal)

C2

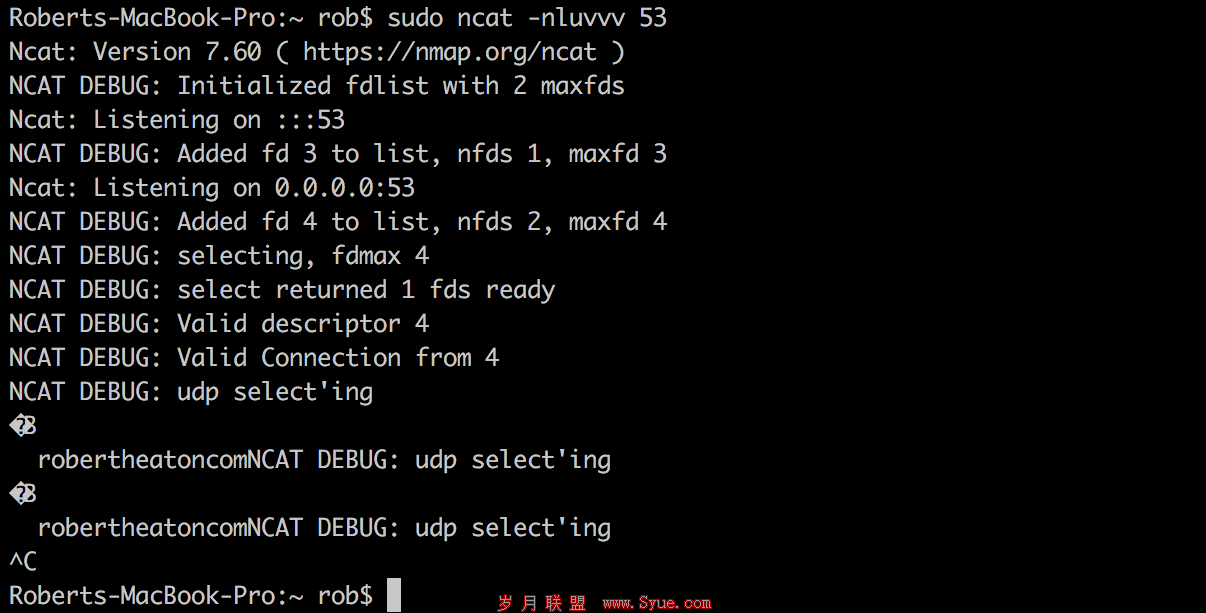

基础设施(Infrastructure):基础设施描述了对手用来投递能力,维持对能力的控制(例如C2),以及从受害者处获得结果(例如,数据泄露)的物理和/或逻辑通信结构。

基础设施细分

第一类基础设施

第二类基础设施

服务提供商

受害者(Victim):受害者是对手的目标,对手利用受害者的漏洞和风险,并使用能力。

公理3:每个系统,扩展到每种受害者的财产,都存在漏洞和风险。

受害者细分

受害者角色 (Victim Persona)

受害者资产 (Victim Asset)

事件元特征(Event Meta-Features)

时间戳:包括起始时间和结束时间,用来描述when。

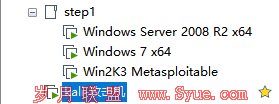

阶段(Phase)

公理4:每个恶意活动都包含两个或更多阶段,为了达到预期的目的,这些阶段必须被成功执行。

结果(Result):论文中列举了两种描述结果的方式

第一种描述方式

三元组:

第二种描述方式

三种状态:

机密性受损

完整性受损

可用性受损

方向(Direction):7种

受害者→基础设施

基础设施←受害者

基础设施→基础设施

对手←基础设施

基础设施→对手

双向

未知

手段(Methodology):对攻击手法的分类和描述,例如钓鱼邮件等。

资源(Resources)

公理5:每个入侵事件都需要一个或多个外部资源才能成功。

论文中列举的若干种资源:

软件

技能(利用编写,软件使用等)

基本信息(用户账号等)

硬件(工作站,服务器,调制解调器等)

资金(购买域名等)

设施(电力供应,工作地点等)

访问(ISP等)

元特征扩展(Meta-Feature Expansions):按分析需要在上述特征基础上进行补充,以便更好地描述事件。

论文中列举了若干个基本扩展:

数据源

当前事件对应的分析人员

检测方式

检测规则

扩展的钻石模型(Extended Diamond Model)

图2:扩展的钻石模型

社会政治(Social-Political)

为什么引入社会政治这一概念?

通过将社会政治关系以及与之关联的需求和愿望作为恶意活动的一个关键方面,钻石模型使得那些非传统领域(例如物理学、犯罪学、受害者学、市场学、消费者行为和经济)可以被扩展到缓解选项中。特别地,它支起了对手的决策和他们的认知偏好,这些重点突出了那些除传统技术选项之外还可以被用来控制和影响,以利于防御者的变量和方面。

定义:对手-受害者以一种生产者-消费者关系为依据,这种关系由对手的社会政治需求和愿望支撑(例如产生收入、在黑客社区中获得认可、霸权、增加企业利润)。这种关系代表对手的需求,以及受害者被用来满足对手意图的能力(例如经济间谍、传统间谍、犯罪欺诈、拒绝服务攻击、网站毁损)。受害者无意中提供了“产品”(例如僵尸网络中的计算资源和带宽、宣传的目标、经济间谍中的工商业敏感信息、欺诈中的金融信息和用户名/密码),而对手则“消费” 这些产品。

公理6:对手和受害者间必存在某种关系,即便这种关系是遥远的、易逝的和间接的。

意图(Intent)

尽管意图是理解入侵检测的一个关键方面,能强有力地为缓解决策提供参考,但它不被包含在钻石中基础的顶层元特征内,它更多地作为社会-政治的一个子元组,从而允许分析人员猜测更高层次的需求和愿望。

[1] [2] [3] [4] [5] [6] [7] [8] 下一页