校园网管理与维护策略探讨

【摘 要】文章从实用的角度出发,依拓拓扑结构,对学校校园网的配置和管理进行了深入的探讨,并对路由器、防火墙、中心交换机、汇聚层交换机、接入层交换机的配置和终端机病毒管理进行了详细说明,系统地分析了影响校园网正常运行的因素及应对策略。

【关键词】网络配置;管护策略;终端计算机管护

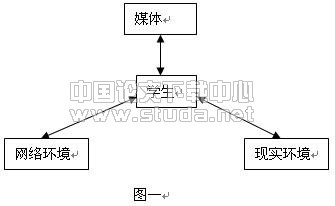

随着Internet的普及,校园网已成为每个学校必备的信息基础设施,也成了学校提高教学、科研及管理水平的重要途径和手段,它是以化的网络及计算机技术为手段,形成将校园内所有服务器、工作站、局域网及相关设施高速联接起来,使各种基于计算机网络的教学方法、管理方法及文化宣传得以广泛应用并能和外部互联网沟通的硬件和软件平台。而如何有效地加以管理和维护,是校园网得以有效、安全运行的关键。

一、网络背景

我校校园网是以千兆光纤连接为主干,百兆交换到桌面。网络硬件设备由路由器、防火墙、中心三层交换机、汇聚层交换机、接入层交换机和终端用户构成。网络设备是华为系列。

二、影响校园网正常运行的因素及应对策略

影响校园网正常运行的因素很多,从网络设计、设备安装、综合布线、硬件配置到软件使用等各个环节都可能对网络的正常运行产生影响。这里,我们仅从硬件配置和软件使用等方面对影响网络正常运行的因素进行分析,以达到网络管护的目的。

(一)根据网络的功能属性对网络进行规划,是网络正常运行的前提

根据我校网络拓扑结构,学校网络分三层结构。其中以第三层为整个网络的中心,该层包含了路由、硬件防火和中心交换的功能,是整个网络正常运行的关键。为此,我们采用了如下策略对网络进行配置。

学校校园网由三个物理区域:教学大楼、办公教学大楼、实验图书大楼构成。在整个网络中,各信息点按功能又划分为行政办公、网络教室、中心管理机房、普通教室等不同区域,各区域与互联网连接的目的也是不一样的,对特定区域,与互联网连接将受到一定限制。为此,我们采用了如下策略:将学校校园网按功能属性划分为三个VLAN区域,其中:VLAN 1为行政办公;VLAN 10为电子网络教室;VLAN 20为中心管理机房;VLAN 30为普通教室。同时对相关的IP地址、子网掩码和网关进行了设置。完成上述功能,应分别在路由器、核心交换机和汇聚层交换机中进行相应设置。

1.在路由器中设置过程如下:

(1)配置标准访问列表和扩展访问控制列表,命令如下:

acl 1 match-order auto

rule normal permit source 10.110.10.0 0.0.0.255

rule normal permit source 192.168.0.0 0.0.0.255

rule normal permit source 192.168.1.0 0.0.0.255

rule normal permit source 192.168.2.0 0.0.0.255

rule normal permit source 192.168.3.0 0.0.0.255

(2)设置外网接口和硬件防火墙接口,命令参考如下:

interface Ethernet0

ip address 62.188.163.235 255.255.255.252 *外网IP及子网掩码(由电信提供)

interface Ethernet1

ip address 171.15.2.254 255.255.255.0 *硬件防火墙IP及子网掩码(在防火墙设置)

(注:所有系统名、IP、子网掩码为虚拟;防火墙内网和外网地址在硬件防火墙中设置)

(3)设置静态路由,命令参考如下:

ip route-static 0.0.0.0 0.0.0.0 62.188.163.235 preference 60

ip route-static 192.168.0.0 255.255.0.0 171.15.2.254 preference 60

2.在核心交换机中设置过程如下:

(1)划分VLAN,命令参考如下:

interface Aux0/0

vlan 1

description VLAN 0001

vlan 10

description VLAN 0010

vlan 20

description VLAN 0020

vlan 30

description VLAN 0030

(2)设置各VLAN网关和子网掩码,命令参考如下:

interface Vlan-interface1

ip address 192.168.0.254 255.255.255.0

interface Vlan-interface10

ip address 192.168.1.254 255.255.255.0

interface Vlan-interface20

ip address 192.168.2.254 255.255.255.0

interface Vlan-interface30

ip address 192.168.3.254 255.255.255.0

(3)设置各干线接口允许的VLAN,命令参考如下:

interface GigabitEthernet3/1

switchport mode trunk

switchport trunk allowed vlan all

interface GigabitEthernet3/2

switchport mode trunk

switchport trunk allowed vlan all

interface GigabitEthernet3/3

switchport mode trunk

switchport trunk allowed vlan all

interface GigabitEthernet3/4

switchport mode trunk

switchport trunk allowed vlan all

(4)设置静态路由网关,命令如下:

ip route 0.0.0.0 0.0.0.0 192.168.0.253 preference 60

3.在汇聚层交换机中设置过程如下:

(1)划分VLAN,命令参考如下:

interface Aux0/0

vlan 1

vlan 10

vlan 20

vlan 20

(2)设置各以太网端口,并划分各自允许的VLAN,命令参考如下:

interface Vlan-interface1

ip address 192.168.0.250 255.255.255.0

interface Ethernet0/3

switchport access vlan 10

interface Ethernet0/14

switchport access vlan 20

interface GigabitEthernet1/1

switchport mode trunk

switchport trunk allowed vlan all

(3)设置主干入口光纤接口,允许所有VLAN通过,命令参考如下:

interface GigabitEthernet1/1

switchport mode trunk

switchport trunk allowed vlan all

这样,在汇聚层交换机上通过以太网端口VLAN设置,就将的物理网段人为地分开了,为以后的管理和维护打下了一个良好的开端。

(二)有效规划内网IP地址和用户机标识,是网络安全运行的条件

在规划内网IP地址和用户计算机标识,我们遵循对同一台电脑,其内外网的计算机名相同,网络登录用户名相同的原则,并在其计算机上加上描述内容,这样在网络上看到某一台计算机,我们很容易知道他是来自于哪一个位置。同时针对计算机用户习惯擅自更改本机IP的恶习,我们采用IP地址与网卡物理地址进行捆绑的方法防止内网IP出现混乱。在我校校园网网络设备中,防火墙和汇聚层交换机都可实现IP地址和网卡物理地址捆绑,也可以利用网络管理软件实现这一功能。

1.在交换机将192.168.0.1的ip地址与pc1的mac地址进行绑定,命令参考如下:

dhcp-security static 192.168.0.1 0006-5b37-f0f9

vlan 2 *配置vlan2的ip地址及启用address-check功能,以检测pc的ip地址及mac地址

interface Vlan-interface2

ip address 192.168.0.1 255.255.255.0

dhcp-server 1

address-check enable

mac-address mac-learning disable *定义静态的mac地址及关闭学习新的mac地址,即可防止规定以外的pc机接入网络。

mac-address static 7806-1738-DF55 interface GigabitEthernet2/1vlan2

当然,如将所有局域网的终端计算机IP地址与网卡物理地址进行捆绑,实际操作中是一件很烦琐的事情,工作量特别大,建议事前做好充分的准备工作,同时做好交换机配置备份工作,以防意外。

2.在日常管护中,我们选择了利用各种网络工具对整个网络进行监测,以笔者的经验,使用“网络执法官”对网络监测可以起到良好的效果。

该软件可以安装在网管机上,以各主机的网卡号来识别用户,通过收发底层数据包来监控用户,同时以用户权限为核心,管理员设置各用户权限后,软件即依各用户的权限进行自动管理,同时该软件“版”还实现IP地址与网卡物理地址捆绑,管理和操作十分方便。其中:用户权限分为“无限制”、“部分受限制”和“完全限制”;管理方式分为“IP冲突”、“断开与关键主机的连接”、“断开与所有主机的连接”。另外,该软件还可以针对某台主机设定IP限定及时段限定。

(三)加强计算机终端用户的计算机安全管理,是网络安全运行的基础

外网病毒入侵及各类蠕虫病毒在局域网内部大面积传播、感染以至相互进行攻击、发包,是造成交换机不断的丢包、缓存溢出、路由中断直至整个校园网带宽堵塞、瘫痪的主要原因,校园网虽然有硬件防火墙,但由于硬件防火墙的目的主要是防止不期望的或未授权的用户和主机访问内部网络,确保内部网正常安全运行,所以其病毒防护功能相对较弱,面对日新月异、层出不穷的计算机外网病毒,仅靠路由器、防火墙、交换机提供的病毒过滤功能,是无法有效解决局域网病毒危害的。为解(下转第101页)(上接第99页)决这一问题,我们经过比较,并充分考虑管理成本因素,最后采用瑞星公司的瑞星杀毒软件和瑞星个人防火墙在校园网内各终端用户机上安装,通过设置,取得了良好的效果。

瑞星杀毒软件系列是我国反病毒软件中的最优秀的杀毒软件系列之一。其个人防火墙根据需要,提供了三种安全级别设置功能,即普通安全级别:适合于不连接网络的用户,当没有匹配所有规则时,网络连接是允许的;中安全级别:适用于局域网的用户,允许进行网络文件共享,可以抵抗大部分已知的网络攻击;高安全级别:适合于直接连接到Internet的用户,禁止网络文件共享,禁止一切不经过允许的数据访问。这是最安全的设置,可以保护上网用户的计算机安全。实际管理中,我们针对不同计算机用户,分别采用了中安全级别和高安全级别,从而有效地防止了局域网内的病毒相互攻击和发包现象;同时利用瑞星杀毒软件提供的智能解包还原、增强型行为判断、一体化监控系统、多引擎杀毒和主动式智能升级等综合技术,对杀毒软件的手动扫描、快速扫描和实时监控进行了详细设置,在病毒处理上采用“先查后删”的策略,基本杜绝了常见病毒的影响,取得了良好的效果。

三、结论

总之,维护网络安全运行首先要从终端计算机安全运行入手,加强与管理,使终端计算机用户对本机安全引起足够重视,并按正常的操作程序对自身计算机进行正常操作、维护,才能确保整个网络的正常运行。