半岛APT“趁势之危”对我国商贸相关政府机构发动攻击

来源:岁月联盟

时间:2020-02-16

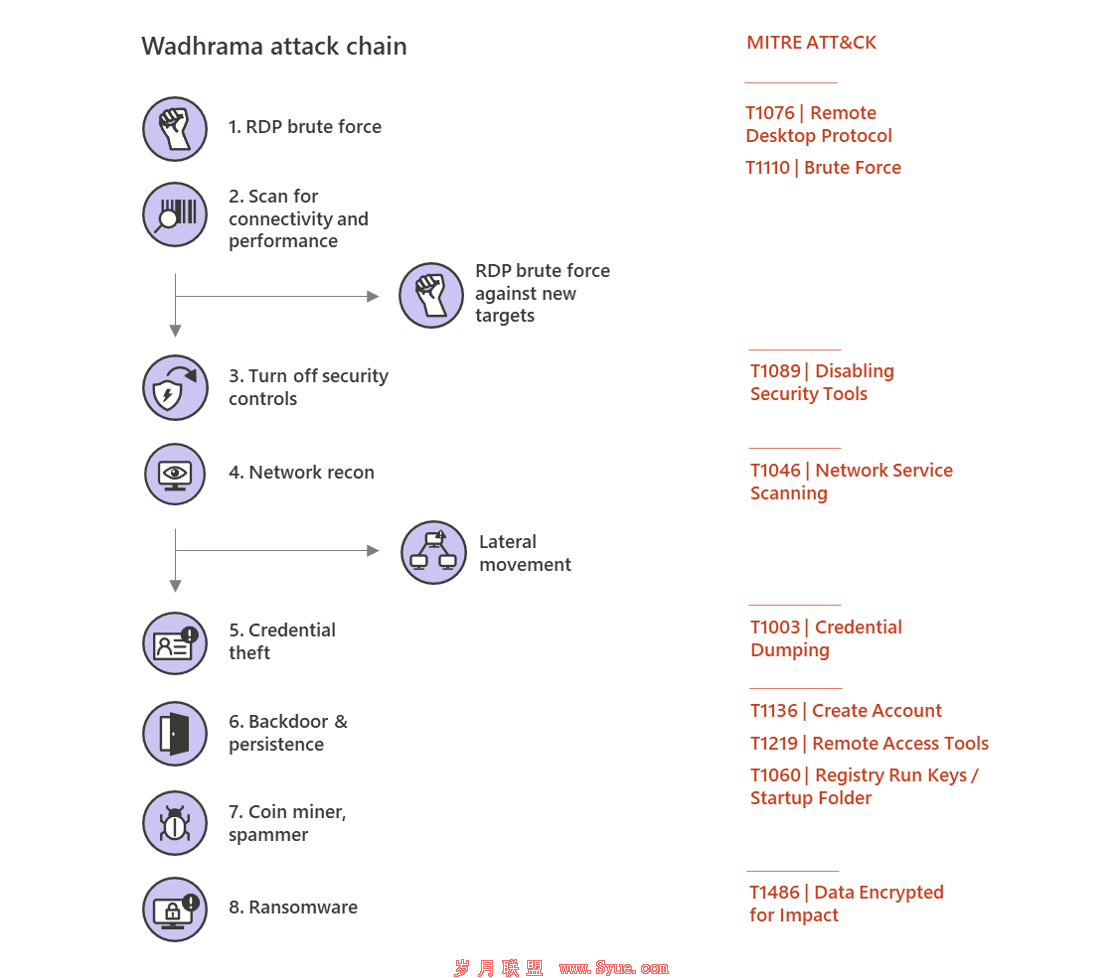

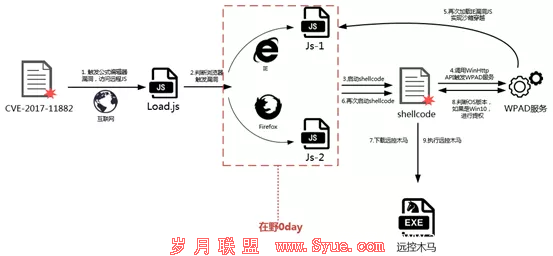

从攻击流程图上来看,“双星”0day漏洞的攻击是:利用office漏洞文档、网页挂马和WPAD本地提权等多种攻击方式,相组合进行的复杂组合攻击。透过此,足见其攻击路数之阴险!

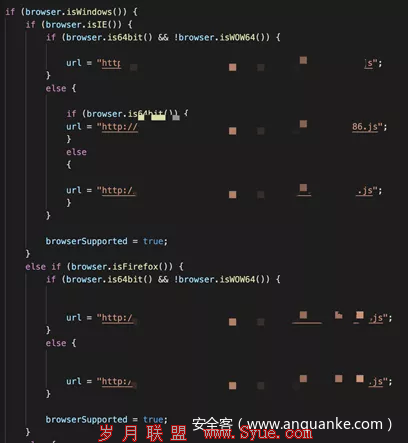

二.刁滑!“自主”识别判断并见机行事迫害

“双星”漏洞是有“嗅觉”的,其网页会判断当前浏览器为IE还是Firefox,操作系统为32位还是64位;“双星”漏洞还是“触觉”的,在完成判定后,它还能根据不同的浏览器、不同操作系统加载相应的exploit攻击代码。其“道行”,可谓是刁滑!

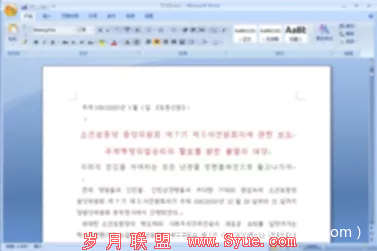

三.杀人于无形,配合office漏洞文档发动攻击

攻击者可以直接利用双星漏洞进行网页挂马攻击,有意思的是我们发现了一例Office漏洞文档触发的双星漏洞,是默认打开IE浏览器进行攻击。

在此案例中,初始攻击使用了office公式编辑器漏洞(CVE-2017-11882),并根据目标精心制作了诱饵文档。

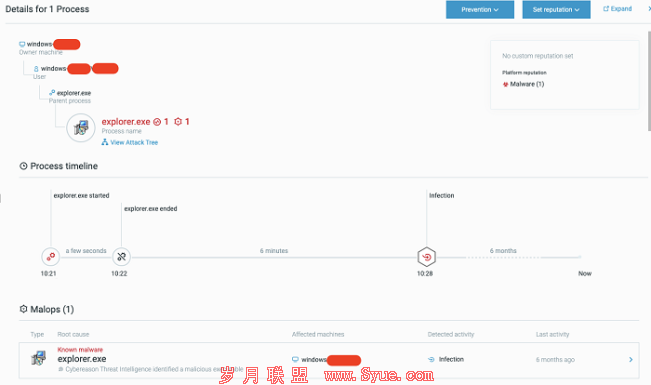

一旦用户“上钩”,运行漏洞文档、触发漏洞,便会启动公式编辑器,并利用公式编辑器进程打开IE浏览器,进而访问恶意网页,最终触发“双星”漏洞。

如何避免被Darkhotel APT组织荼毒?请“对症”领取“锦囊修复建议”

一面是国家级APT利用高危漏洞的攻击,一面是Win7系统停服官方保护体系的缺失,政企用户安全将何去何从?尤其是在这个特殊非常时期里。针对此,智库针对不同的浏览器漏洞、不同的操作系统提出了不同的应对措施:

第一, 针对火狐浏览器使用者:

由于目前,火狐浏览器已经发布了Firefox 72.0.1 and FirefoxESR 68.4.1,所以,火狐浏览器用户及相关使用机构请尽快更新到最新版本。

第二, 针对Windows系统的使用者:

广大政企用户可联系360公司获取360安全大脑Windows 7盾甲企业版。

联系方式如下:

联系人:赵文静;

邮箱:zhaowenjing1@360.cn;

座机 :(010) 5244 7992;

应急 :yingji@360.cn;

360安全大脑Windows7盾甲企业版可一键管理全网终端,支持Windows全平台已知漏洞的补丁修复,结合针对漏洞威胁全新推出的360微补丁功能,在面对“双星”0day漏洞等突发性高危漏洞时,360微补丁可通过先行自动覆盖漏洞,解决防护能力滞后问题,全天候守护PC安全。

正如原公安部第一研究所长严明在“面对Win7停服,我们如何应对”研讨会上所说,对于广大政企用户来说,选择360安全大脑Win7盾甲企业版等第三方服务,无疑是当前有效避免Win7停服安全威胁的策略之一。

第三, 其他应急措施:

限制对JScript.dll的访问,可暂时规避该安全风险,但可能导致网站无法正常浏览。

对于32位系统,在管理命令提示符处输入以下命令:

takeown/f %windir%//system32//jscript/.dll

cacls%windir%//system32//jscript/.dll /E /P everyone:N

对于64位系统,在管理命令提示符处输入以下命令:

takeown/f %windir%//syswow64//jscript/.dll

cacls%windir%//syswow64//jscript/.dll /E /P everyone:N

takeown/f %windir%//system32//jscript/.dll

cacls%windir%//system32//jscript/.dll /E /P everyone:N

实施这些步骤可能会导致依赖jscript.dll的组件功能减少。为了得到完全保护,建议尽快安装此更新。在安装更新之前, 请还原缓解步骤以返回到完整状态。

如何撤消临时措施

对于32位系统,在管理命令提示符处输入以下命令:

cacls%windir%//system32//jscript/.dll /E /R everyone

对于64位系统,在管理命令提示符处输入以下命令:

cacls%windir%//system32//jscript/.dll /E /R everyone

cacls%windir%//syswow64//jscript/.dll /E /R everyone

上一页 [1] [2]