新型恶意软件Phoenix键盘记录器

Phoenix键盘记录器于2019年7月首次出现,短时间内便在网络犯罪分子中快速流传开来,它具有许多信息窃取的功能,这些功能甚至已经超出了按键记录的范畴,所以有人倾向于将其归类为间谍软件。

要点

· 多来源数据窃取:Phoenix采用的是“恶意软件即服务”(MaaS)的模式,能从近20个浏览器、4个的邮件客户端,以及FTP客户端和通讯客户端中窃取个人数据。

· 试图绕过80多种安全产品:Phoenix拥有多个防御和规避机制来避免分析和检测,其中一个反av模块会试图杀死超过80种安全产品和分析工具的进程。

· 目标遍及各大洲:虽然Phoenix发布还不到半年时间,但扩散速度很快,北美、英国、法国、德国以及欧洲其他地区和中东等地都有相应受害者,预计未来将有更多地区将受到影响。

· 通过Telegram过滤隐私数据:Phoenix有常见的SMTP和FTP协议,也支持通过Telegram滤出数据。Telegram是全球流行的聊天应用程序,其合法性和端到端加密功能常被网络犯罪分子利用。

· 与Alpha键盘记录器师出同门:Phoenix由Alpha键盘记录器背后的同一个团队创作。

· 简单易上手:当前MaaS模式在网络犯罪生态系统中的日益流行,易操作性和性价比成了恶意软件快速传播的两个重要要素,预计等到明年的时候会有更多的犯罪新手利用这类MaaS危害社会。

背景

2019年7月底,Cybereason平台检测到一个恶意软件样本,该样本被一些安全产品厂商归类为Agent Tesla,但经过进一步审查后发现并不是,能够确定这类恶意软件是一种全新的未被记录的恶意软件,Cybereason决定将它称为Phoenix键盘记录器。

Phoenix在地下社区中由一位叫“Illusion”的会员售卖,Phoenix推出后不久便在地下社区收获了广泛好评,不少用户称赞其方便好用、售后服务周到。

图1.Phoenix初始服务售价

恶意软件分析

功能

· Phoenix键盘记录器是用VB.NET编写的。它具有许多功能,远远超出了键盘记录本身,包括:

· 键盘记录+剪贴板窃取

· 屏幕截图

· 密码窃取(浏览器,邮件客户端,FTP客户端,聊天客户端)

· 通过SMTP、FTP或Telegram进行数据过滤

· 下载器(用于下载其他恶意软件)

· AV-Killer模块

· 防调试和防VM功能

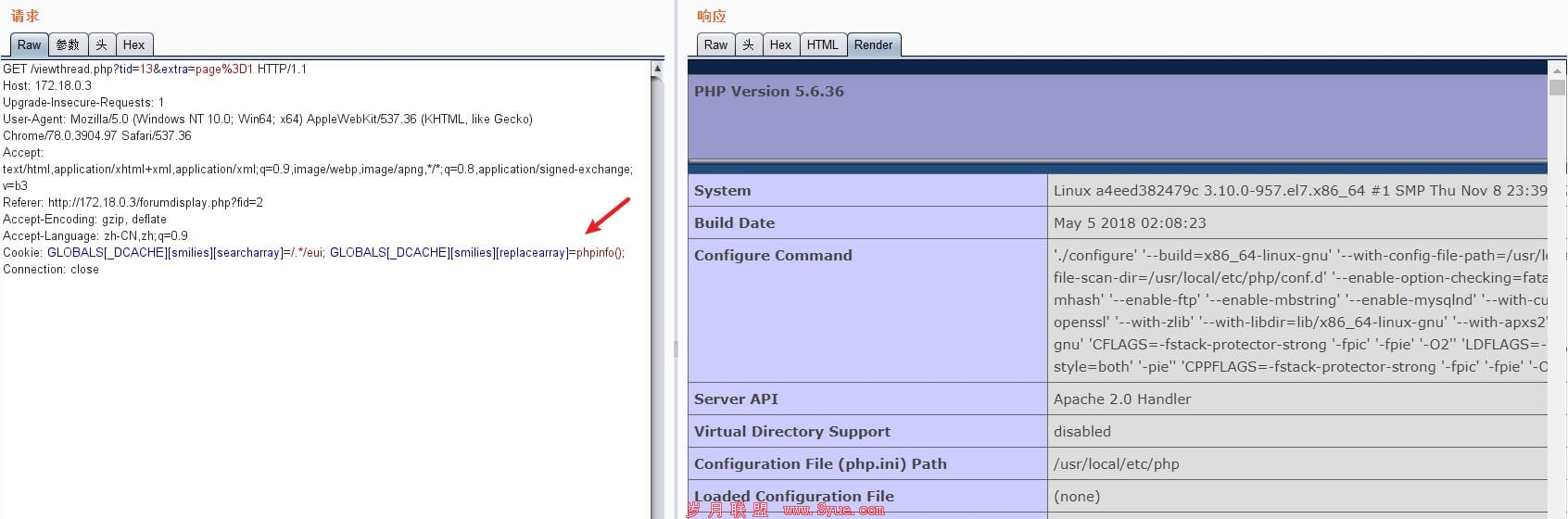

交付方式

默认情况下,Illusion将Phoenix键盘记录器作为存根提供给买家,买方必须使用自己的方法把存根转移到目标机器上。我们观察到的大多数Phoenix感染都是利用武器化富文本文件(RTF)或Microsoft Office文档进行的钓鱼尝试,使用的都是已知的漏洞,并没有用到更流行的恶意宏技术,其中最常见的是利用了Equation Editor公式编辑器的漏洞(CVE-2017-11882)。

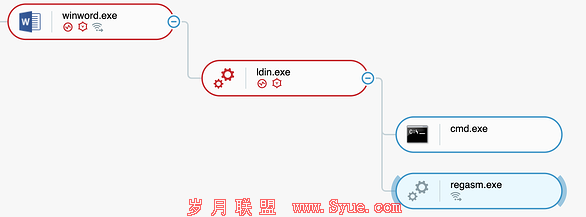

图2.使用武器化文档的Phoenix感染过程树

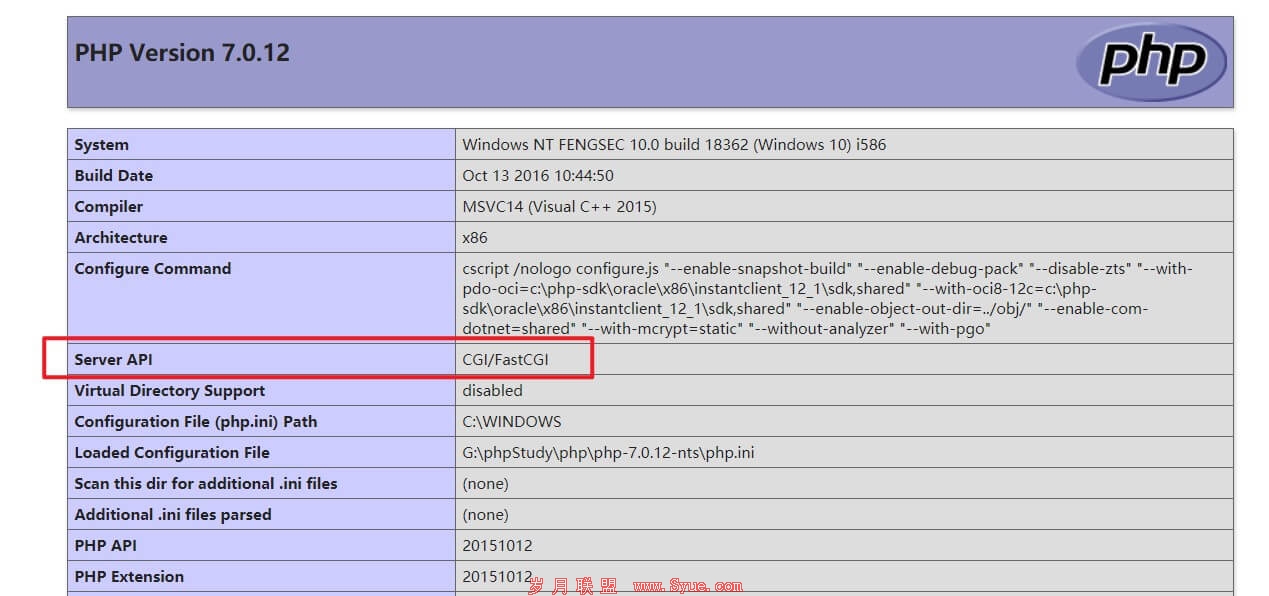

受感染的系统配置文件

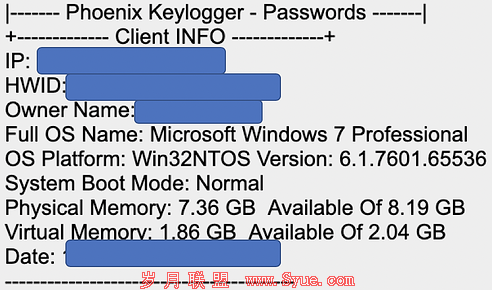

Phoenix成功感染目标计算机后将对计算机进行配置,收集有关操作系统、硬件、运行进程、用户及其外部IP的信息,并将信息存储在内存中直接发送回攻击者,这种做法会更加隐蔽,因为如果不将泄露内容写入磁盘就很难知道泄露的内容。

图3.发送给攻击者的系统分析数据示例

防分析检测功能

很明显,Illussion在Phoenix上花费了很多时间精力,使用几种不同的方法来保护逃过检查:

· 字符串加密:恶意软件使用的大多数关键字符串都经过加密,并且仅在内存中解密。

· 混淆:混淆似乎是由开源ConfuserEx .NET混淆器实现的,用以阻止正确的反编译和代码检查。

Illusion还建议使用额外第三方加密器使其更“混”,虽然大多数在野外捕获的Phoenix样本都装有加密器,但还是会被大多安全产品检测到。

获得基本系统信息后,Phoenix会检查它是否在“敌对”环境中运行,比如虚拟机、调试器,或是装有分析工具和安全产品的计算机。Phoenix具有一组功能,可在管理面板中禁用不同的Windows工具,例如禁用CMD,注册表,任务管理器,系统还原等。

Phoenix说是支持持久性,但分析的大多数样本在感染后并未留存。对此的可能解释可能是攻击者希望将过度暴露的风险降到最低,一旦Phoenix获得了必要的数据,就不需要超时来增加风险。

图4.Phoenix键盘记录器管理面板,具有禁用其他工具的功能

让我们深入研究Phoenix用于检测“敌对”环境的一些技术。

反虚拟机模块

Phoenix的大多数反虚拟机检查均基于已知技术,我们认为它们很可能是从Cyberbit博客中复制粘贴的。Phoenix在目标计算机中发现以下任何进程或文件时,将执行检查并自行终止:

Phoenix检查的运行进程:

SandboxieRpcSs

Vmtoolsd

Vmwaretrat

Vmwareuser

Vmacthlp

Vboxservice

Vboxtray

检查是否存在以下文件:

c:/windows/System32/Drivers/VBoxMouse.sys

c:/windows/System32/Drivers/vm3dgl.dll

c:/windows/System32/Drivers/vmtray.dll

c:/windows/System32/Drivers/VMToolshook.dll

c:/windows/System32/Drivers/vmmousever.dll

c:/windows/System32/Drivers/VBoxGuest.sys

c:/windows/System32/Drivers/VBoxSF.sys

[1] [2] [3] 下一页