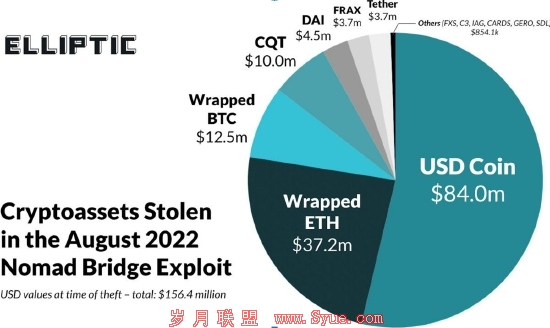

俄乌冲突引发的路由安全问题分析

徐明伟 清华大学网络科学与网络空间研究院副院长

BGP协议是互联网系统进行路由信息传递的非常重要的协议,全球自治系统(Autonomous System,以下简称AS)的连接基本都是通过BGP协议,但它的安全性却一直令人担忧,外部攻击或人工配置错误等安全问题频发,对网络运营商和企业带来极大威胁。

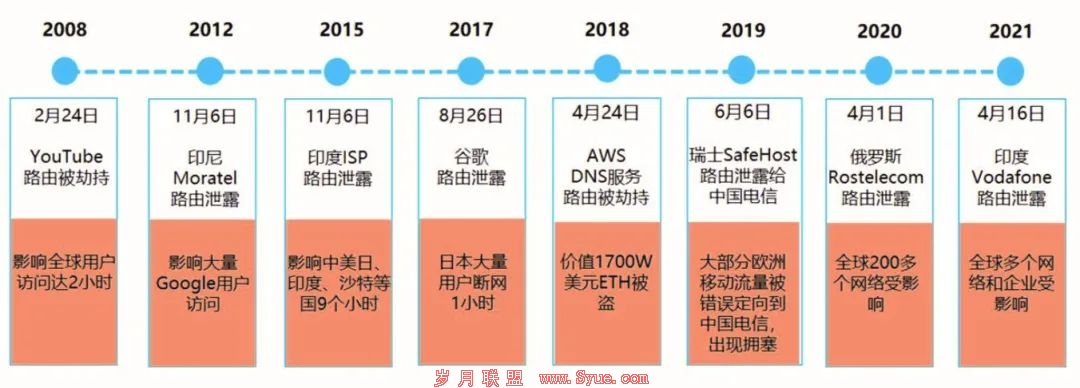

从技术角度来看,BGP路由安全问题主要体现在路由劫持和路由泄漏两个方面。路由劫持,是指AS通告虚假的BGP路由,劫持网络流量,造成互联网服务中断或数据窃取;路由泄露,是指通告违背商业关系的路由,把不该通告出去的前缀信息通告出去,违反了AS之间的商业关系,造成网络拥塞或中断。图1展现了2008年~2021年间,对国际互联网造成较大影响的BGP路由安全事件。

图1 2008年~2021年间BGP路由安全问题大事件

2022年初以来,俄乌间路由异常事件显著增加。2月14日,乌克兰国家银行和重要军方网站,遭受AS级别的DDoS攻击;2月23日,乌克兰政府部门网站遭受DDoS攻击;2月24日,俄乌军事冲突爆发,乌克兰运营商BGP出现异常,俄罗斯国家机构所在自治系统同样遭受到DDoS攻击;2月25日,乌克兰三大AS发生路由故障,马里乌波尔网络几近断裂。

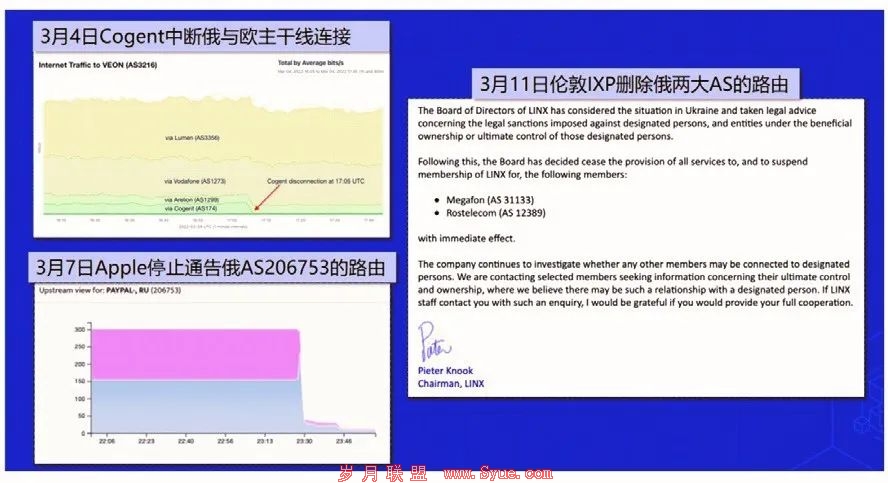

同时,一些西方网络运营商对俄罗斯进行了制裁,俄国际互联网路由出现被频繁中断的情况。如图2所示,3月4日,Cogent中断俄与欧主干线连接;3月7日,Apple停止通告俄AS206753的路由;3月11日,伦敦IXP删除俄两大AS的路由…… 这些都是以前很少会出现的网络行为。此外,BGP劫持事件在冲突中也频繁发生。

图2 俄国际互联网路由被频繁中断

俄乌冲突引发的路由安全问题,对互联网治理和互联网安全产生了非常深远的影响。

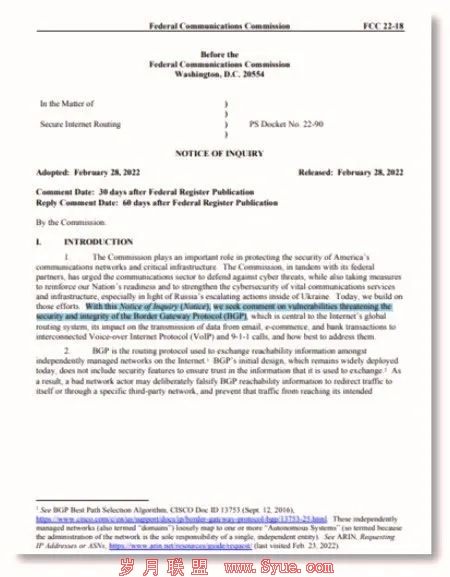

美国FCC发起BGP路由安全调查

如图3所示,2月28日,美国联邦通信委员会FCC发起调查BGP路由安全的通知书。同时提到,俄乌冲突期间,BGP路由攻击行为所带来的严重后果让FCC认识到,之前国家对BGP路由的安全重视不够,此次冲突促使他们不得不向技术机构发起调查通知。

图3 FCC发布调查BGP路由安全通知书

针对俄乌冲突中的异常路由事件,通知书强调:一是重视保障互联网基础设施安全,以减轻路由安全隐患带来的潜在危害;二是重视路由安全措施,评估路由安全事件影响范围并制定测量指标;三是重视RPKI部署,推广RPKI认证机制以防止路由劫持;四是重视安全路由方案BGPSEC推广,并逐步将BGPSEC部署到运营商网络中。

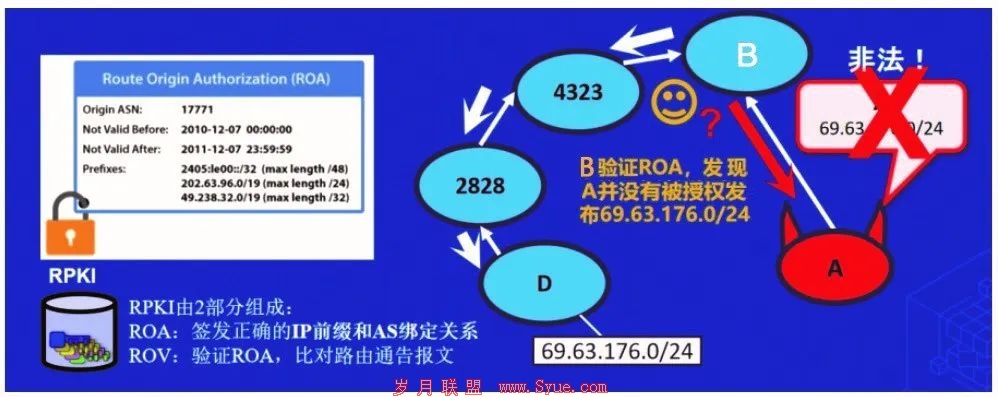

RPKI是资源公钥基础设施,通过维护和验证路由通告中的IP前缀归属,抵御前缀劫持。工作原理是通过在根源加密验证技术手段,保证某一个前缀与AS之间存在绑定关系,当某恶意AS发布虚假前缀,就可以通过验证来进行拦截。如图4所示,假设69.63.176.0这一前缀已通过RPKI验证,并被其他AS认可,那么,即使恶意AS-A发布了虚假前缀,RPKI也不会通过认证,而将其判定为非法路径。

图4 RPKI技术防护路由安全原理

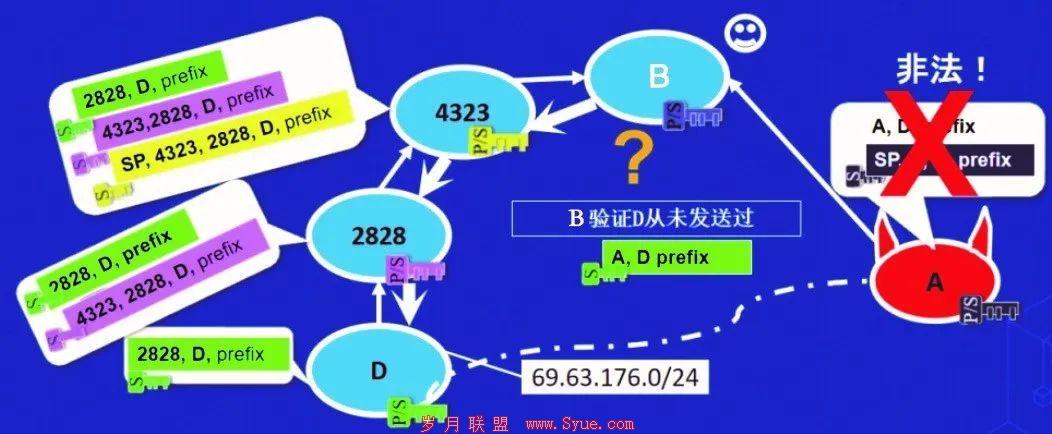

BGPSEC技术通过对路径进行逐跳签名和验证,保护路由通告消息路径完整性,抵御路径劫持。工作原理是对两个相邻AS之间的通告路径进行验证,记录正确的路径信息。如图5所示,当恶意AS-A发布虚假信息时,BGPSEC会通过验证发现异常路径,AS-D无法发布前缀给AS-A,AS-A也就无法劫持路由。因此,当恶意AS通过发布更短的假路径信息进行路径劫持时,可以通过BGPSEC进行预防。

图5 BGPSEC技术防护路由安全原理

4月11日,ISOC国际互联网协会针对FCC所发起的调查BGP路由安全通知书,作出回应:

一方面,ISOC强调应将路由安全的部署聚焦于三个方向:一是考虑路由安全措施部署时的激励机制;二是在制定采购需求上,鼓励优先采购支持路由安全的设备;三是采取分阶段的方式,在网络关键区域先行部署路由安全措施。

另一方面,ISOC针对FCC调查通知书的提问,联合MANRS(由多家互联网运营商于2014年建立的用以联合解决路由安全问题的机构)对其所有成员进行有关路由安全的详细调研。

主要包括路由安全措施部署情况,部署障碍,以及BGPSEC部署推广情况。具体如下:

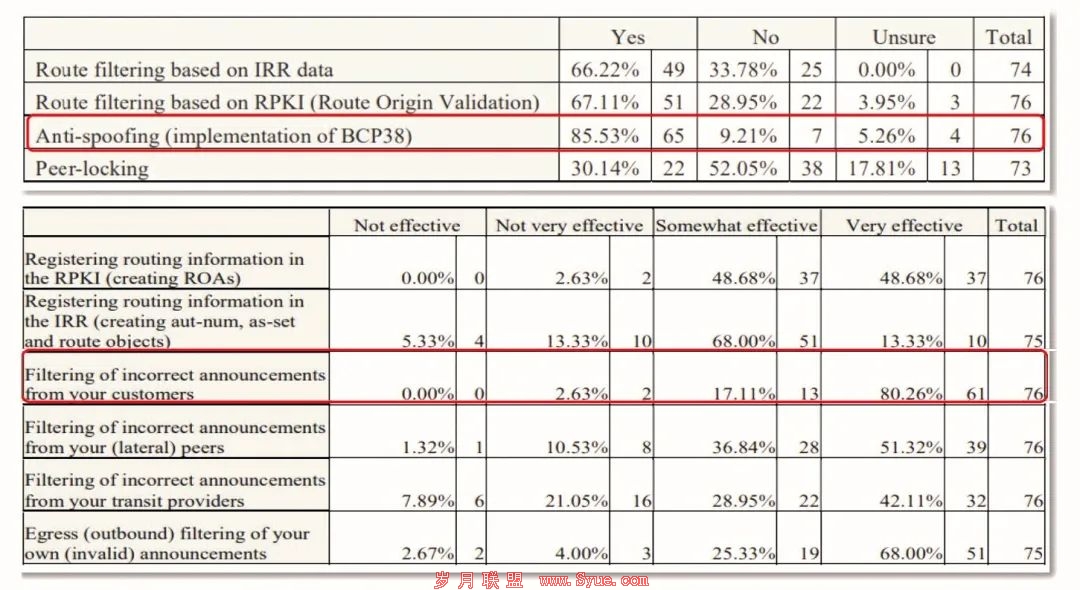

首先,如图6所示,通过MANRS调研,可知路由安全措施部署有两点情况值得关注:在路由过滤方面,调研比较了基于ROI数据过滤,基于RPKI数据过滤,源地址Anti-Spoofing过滤,以及Customer过滤,最终得出源地址Anti-Spoofing使用最为广泛;另外,运营商普遍认为Customer网络过滤不合法路由是最有效的措施,这也得益于Customer离前缀拥有者最近,发来信息会更加准确。

图6 MANRS调研:路由安全措施部署情况

其次,运营商认识到路由安全策略部署将会面临不小的挑战。争议主要集中在部署开销上,运营商认为安全路由器等设备需要更多开销,比普通设备更贵。同时,大家还比较担心安全措施带来的潜在风险,因为没有经过长时间大范围的实践,目前很难对风险进行准确评估。

最后,根据调研数据显示,路由安全协议BGPSEC的部署情况并不乐观。57%的AS有意愿去部署BGPSEC,但与设备厂商做过沟通的仅占23%,只有14.89%的运营商做了进一步测试,而真正完成BGPSEC部署的运营商少之又少。可见,BGPSEC开销等问题对于路由安全部署来讲影响较大,运营商对BGPSEC缺乏足够的兴趣或需求。

4月13日,Interent2也针对FCC发起的调查BGP路由安全通知书,作出以下三方面回应:

首先,认同路由安全的重要性,并提出路由安全需要网络运营商层次化的协作,高层级的运营商应利用低层级运营商提供的路由策略及RPKI信息进行路由过滤。

其次,在BGP安全措施实际部署层面,Interent2也面临一些障碍:一是来自RPKI的法律障碍,Internet2中超过1000个网络早在ARIN创立前就被分配了IP地址,这些IP地址信息维护和管理未与ARIN签订协议,导致其无法合法使用RPKI、认证的IRR等ARIN提供的安全特性;二是来自协调上的挑战,Internet2由层级化且独立的运营网络组成,部署安全措施需要更高度的协调。

最后,Internet2对提高路由安全提出一系列建议:一是普及路由安全的重要性;二是实施关于路由配置的培训,确保正确的路由策略;三是开发和采用自动化网络配置工具,保证路由策略的一致性;四是开发和采用路由安全观测平台,测量路由安全策略的匹配度;五是开发和维护路由安全控制框架,评估自身路由安全。

关于BGP路由安全的应对举措

总结来看,路由是互联网非常重要的技术,路由系统也是互联网里非常重要的基础设施。通过俄乌冲突,可以看出路由攻击在网络战里堪称大规模杀伤性武器,会造成非常严重的后果。那么,该如何解决BGP安全问题?

一是要有防御手段。通过技术进行预防,改进BGP协议增加安全机制,其中,得到国际认可的RPKI和BGPSEC两大技术,值得关注。但是预防技术的推广部署有一定难度,因为从标准制定到厂商落实,再到运营商部署,需要很长周期。

二是须增强检测手段。利用路由信息收集平台及时监测路由异常。常见的Route Views、BGPMON等系统能够发现路由的异常,例如欧洲RIPENCC建立的路由数据收集平台,就是通过部署在全球的远程路由收集节点(RCC)采集路由信息。此类路由信息收集平台的优点是不需要改变现有路由协议,缺点是这类解决办法属于事后检测,发生异常事件后需要一定时间才能修复。

三是要加强协作手段。相互独立的AS之间原本是竞争关系,而BGP的安全需要他们协作共享,促进防御技术和监测系统的开发与应用。MANRS正是推动BGP路由安全非常重要的机构,它要求成员做好四件事:一是制止错误的路由信息传播;二是阻止具有虚假源IP地址的流量;三是促进全球网络运营沟通和协作;四是促进在全球范围内验证路由信息。

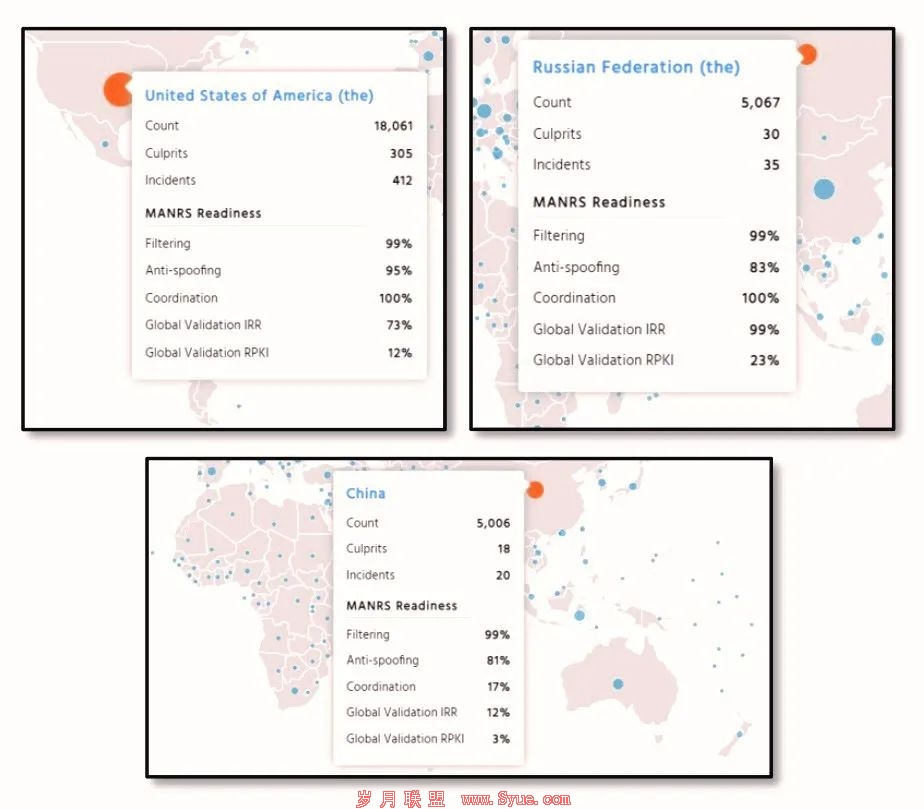

MANRS利用多方测量数据,评价某一区域网络对于MANRS规范的执行程度。从图7可以看出,与美国、俄罗斯相比,我国在网络安全、路由安全等方面存在一定差距,还有很大改进空间。

个人认为,我国可从以下几个方面对网络和路由安全进行改善:

图7 MANRS测评:美国、俄罗斯、中国路由安全数据

第一,重视路由安全,并作出积极应对。加强路由安全人才培养,让更多人了解掌握路由技术;建立路由安全响应机制,在发生异常的情况下,能够尽快应对。

第二,发展我国针对全球的路由态势感知系统,及时评估路由安全隐患,溯源与取证路由安全事件。

第三,积极推动RPKI和BGPSEC部署,保护我国路由系统安全。目前这些技术在我国部署率非常低,虽然它们还存在一些问题,但是依旧得到了国际技术层面的普遍认可。

第四,希望学术界、产业界能够探索更好的安全性技术,设计更好的技术方案,针对RPKI和BGPSEC的缺陷,进行低开销、去中心化、部署激励等方向的研究。此外,也应积极参与互联网标准化组织IETF的工作,开展国际化研究。

本文根据徐明伟教授在互联网基础设施安全论坛上的报告整理

整理:陈荣