VirusTotal 揭露恶意软件攻击中的假冒软件

Hackernews 编译,转载请注明出处:

VirusTotal的分析显示,其他被模拟最多的合法应用程序包括7-Zip,TeamViewer,CCleaner,Microsoft Edge,Steam,Zoom和WhatsApp。

黑客通过欺骗不知情的用户下载和运行看似无害的可执行文件,从而采取各种方法来损害端点,这并不奇怪。

这主要是通过利用真实域来实现的,以绕过基于IP的防火墙防御。一些被滥用的顶级域名是discordapp[.]com、squarespace[.]com、amazonaws[.]com、mediafire[.]com和qq[.]com。

Alexa排名前1000的网站共有101个域名,其中至少有250万个可疑文件被检测到。

另一种常用的技术是,用从其他软件制造商那里窃取的有效证书对恶意软件进行签名。该恶意软件扫描服务表示,自2021年1月以来,它发现了100多万个恶意样本,其中87%在首次上传到其数据库时具有合法签名。

VirusTotal表示,自2020年1月以来,它还发现了1816个样本,这些样本伪装成合法软件,将恶意软件打包到其他流行软件的安装程序中,如Google Chrome、Malwarebytes、Zoom、Brave、Mozilla Firefox和Proton VPN。

当黑客设法侵入合法软件的更新服务器或未经授权访问源代码时,这种分发方法还可能导致供应链攻击,从而以特洛伊木马二进制文件的形式潜入恶意软件。

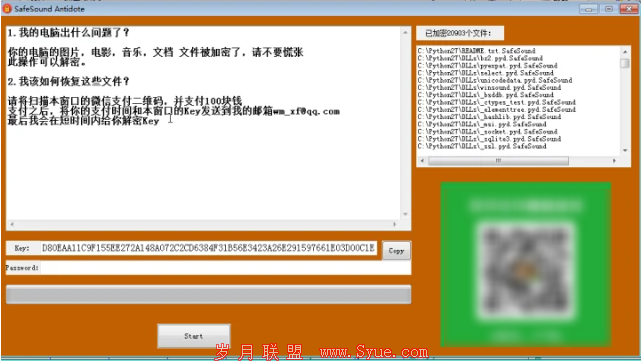

或者,合法的安装程序与恶意软件一起打包在压缩文件中,其中包括合法的Proton VPN安装程序和安装Jigsaw勒索软件的恶意软件。

第三种方法虽然更复杂,但需要将合法安装程序作为可移植的可执行资源合并到恶意样本中,以便在恶意软件运行时也执行安装程序,从而产生软件按预期工作的假象。

研究人员说:“当把这些技术作为一个整体考虑时,可以得出结论,攻击者在短期和中期滥用(如被盗证书)既有机会主义因素,也有常规(最有可能)自动化程序,攻击者旨在以不同的方式直观复制应用程序。”

消息来源:TheHackerNews,译者:Shirley;

本文由 HackerNews.cc 翻译整理,封面来源于网络;

转载请注明“转自 HackerNews.cc ” 并附上原文