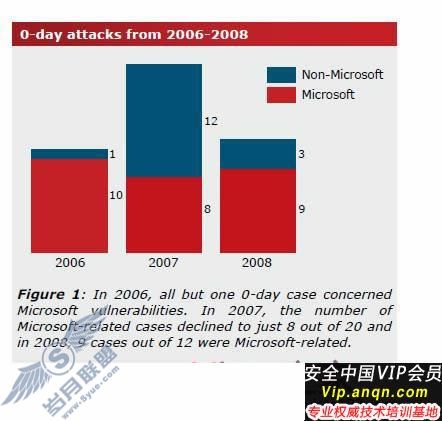

Symantec 存在远程执行漏洞 0day

来源:岁月联盟

时间:2008-03-04

目前尚未拦截到利用该漏洞的网马出现。

EXP代码:

http://www.milw0rm.com/exploits/5205

测试页面:

http://www.milw0rm.com/exploit.php?id=5205

目前尚未修复此漏洞,等待官方升级其间可以使用:

临时解决方案:

给{22ACD16F-99EB-11D2-9BB3-00400561D975}设置killbit.

Windows Registry Editor Version 5.00[HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Internet Explorer/ActiveX Compatibility/{22ACD16F-99EB-11D2-9BB3-00400561D975}]

“Compatibility Flags”=dword:00000400