最熟悉的陷阱 伪装QQ登录木马分析

来源:岁月联盟

时间:2008-09-02

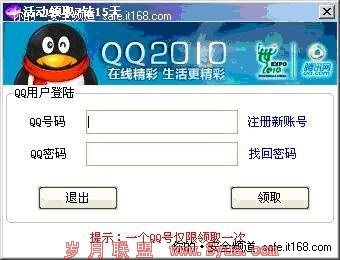

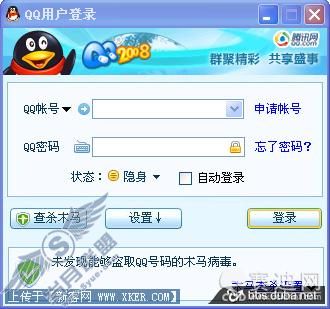

你有发现问题所在吗?

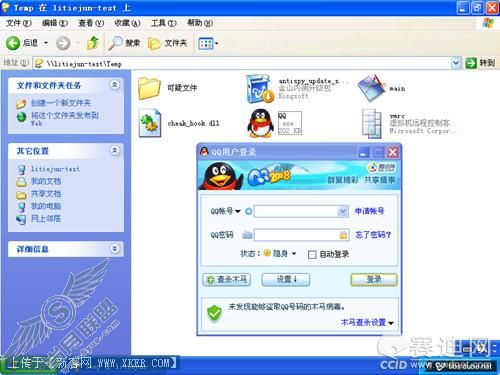

接下来,给各位展示一个全景,哦,估计会有人看出些端倪。

看到了吧,这是个木马程序,运行后和QQ登录一模一样,这个木马会被释放进QQ的安装路径下,文件名为qq .exe(注意QQ后面多了一空格),病毒还会替换QQ的快捷方式,后果就一目了然了吧。下次开机,你会发现QQ启动了,你习惯性的输入了QQ号和密码, 几分钟后,你的QQ就可能在另一个地方登录,这个QQ就不再是你的了。

该病毒运行后会伪装成逼真的QQ登录窗口,不小心输入的QQ号和密码会立即被盗。

该病毒的行为详细描述如下:

1. 建立目录c:\Recycled,图标为回收站的图标(正常的回收站名为Recycler)。目录下有Recycled.exe、Recycledbk.exe等病毒文件,这些文件都是系统隐藏属性。为了隐藏自身,目录下还有一个“文件免疫”文件、一个名为“文件免疫.”的文件夹,防止用户删除此目录。

2. 在每个盘下生成一个autorun.inf文件夹,文件夹下有一个“文件免疫”文件、一个名为“文件免疫.”的文件夹,防止用户删除此目录,还可以迷惑用户,让用户以为这些目录是某些软件生成的免疫文件夹。

其中,D:下的autorun.inf文件夹下有rundll32.exe,spiderNt.exe病毒文件。

每个autorun.inf\文件免疫.目录下有一个名为AQ的文件,这是病毒的配置信息。

3. 修改userinit启动项,追加病毒文件的路径。修改后的userinit键值为如下形式:

userinit.exe,c:\Recycled\Recycled.exe

4. 在QQ目录下释放一个病毒文件“QQ.exe ”,文件图标与QQ的图标相同,但没有版本信息和数字签名。(正常的QQ.exe有版本信息和数字签名,可以通过数字签名验证。)

在桌面上创建了一个QQ的AllUser链接C:\Documents and Settings\All Users\桌面\腾讯QQ.lnk,指向病毒释放的伪装QQ程序(C:\Program Files\Tencent\QQ\"QQ.exe ")。

监视QQ程序的启动,当用户启动QQ.exe时,病毒会关闭QQ.exe程序,启动"QQ.exe "病毒程序。病毒程序启动后创建的界面与QQ2008界面十分相似,并且有QQ木马扫描的选项和扫描进度条。

5. 通过伪造的登陆界面盗取用户的QQ账号,通过邮箱发送给病毒作者。