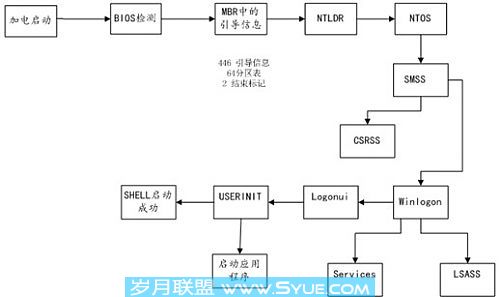

Win2003 Server帐户和本地策略配置(下)

来源:岁月联盟

时间:2006-10-19

帐户锁定时间

帐户锁定阈值

复位帐户锁定计数器

1. 帐户锁定时间

该安全设置确定锁定的帐户在自动解锁前保持锁定状态的分钟数。有效范围从0到99,999分钟。如果将帐户锁定时间设置为0,那么在管理员明确将其解锁前,该帐户将被锁定。如果定义了帐户锁定阈值,则帐户锁定时间必须大于或等于重置时间。

默认值:无。因为只有当指定了帐户锁定阈值时,该策略设置才有意义。

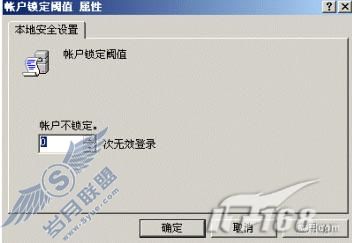

2. 帐户锁定阈值

该安全设置确定造成用户帐户被锁定的登录失败尝试的次数。无法使用锁定的帐户,除非管理员进行了重新设置或该帐户的锁定时间已过期。登录尝试失败的范围可设置为0至999之间。如果将此值设为0,则将无法锁定帐户。

对于使用Ctrl+Alt+Delete组合键或带有密码保护的屏幕保护程序锁定的工作站或成员服务器计算机上,失败的密码尝试计入失败的登录尝试次数中。默认值:0。

3.复位帐户锁定计数器

该安全设置确定在登录尝试失败计数器被复位为0(即0次失败登录尝试)之前,尝试登录失败之后所需的分钟数。有效范围为1到99,999分钟之间。

如果定义了帐户锁定阈值,则该复位时间必须小于或等于帐户锁定时间。

默认值:无,因为只有当指定了“帐户锁定阈值”时,该策略设置才有意义。

它们的配置也要因当前用户所在的网络环境而定。对于本地计算机用户帐户,在如图1所示界面中配置;对于域中的成员服务器或工作站则在如图8所示对话框中配置;而对于域控制器用户则在如图11所示界面中配置。

配置方法也是通过双击,或单击选择某帐户锁定策略选项,然后再单击右键,选择“属性”选项,都可打开类似如图所示对话框,在其中进行配置即可。

Kerberos V5身份验证协议是用于确认用户或主机身份的身份验证机制,也是Windows 2000和Windows Server 2003默认的身份验证服务。Internet协议安全性(IPSec)可以使用Kerberos协议进行身份验证。

对于在安装过程中所有加入到Windows Server 2003或Windows 2000域的计算机都默认启用Kerberos V5身份验证协议。Kerberos可对域内的资源和驻留在受信任的域中的资源提供单一登录。

可通过那些作为帐户策略一部分的Kerberos安全设置来控制Kerberos配置的某些方面。例如,可设置用户的Kerberos 5票证生存周期。作为管理员,可以使用默认的kerberos策略,也可以更改它以适应环境的需要。使用Kerberos V5进行成功的身份验证需要两个客户端都必须运行Windows 2000、Windows Server 2003家族或Windows XP Professional操作。

如果客户端尝试向运行其他操作的服务器进行身份验证,则使用NTLM协议作为身份验证机制。NTLM身份验证协议是用来处理两台计算机(其中至少有一台计算机运行Windows NT 4.0或更早版本)之间事务的协议。

使用Kerberos进行身份验证的计算机必须使其时间设置在5分钟内与常规时间服务同步,否则身份验证将失败。运行Windows Server 2003家族成员、Windows XP Professional或Windows 2000的计算机将自动更新当前时间,并将域控制器用作网络时间服务。

Kerberos策略用于域用户帐户,确定与Kerberos相关的设置,例如票证的有效期限和强制执行。

Kerberos策略不存在于本地计算机策略中。这部分包含以下几个方面:

强制用户登录限制

服务票证最长寿命

用户票证最长寿命

用户票证续订最长寿命

计算机时钟同步的最大容差

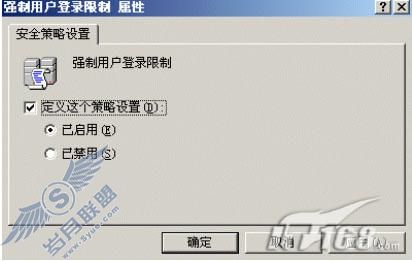

1. 强制用户登录限制

本安全设置确定Kerberos V5密钥分发中心(KDC)是否要根据用户帐户的用户权限来验证每一个会话票证请求。验证每一个会话票证请求是可选的,因为额外的步骤需要花费时间,并可能降低服务的网络访问速度。默认值:已启用。

2. 服务票证最长寿命

该安全设置确定使用所授予的会话票证可访问特定服务的最长时间(以分钟为单位)。该设置必须大于10分钟并且小于或等于下面将要介绍的“用户票证最长寿命”选项中的设置。

【说明】票证是用于安全原则的标识数据集,是为了进行用户身份验证而由域控制器发行的。

Windows中的两种票证形式是票证授予式票证(TGT)和服务票证。

票证授予式票证(TGT)是用户登录时,Kerberos密钥分发中心(KDC)颁发给用户的凭据。当服务要求会话票证时,用户必须向KDC递交TGT。因为TGT对于用户的登录会话活动通常是有效的,它有时称为“用户票证”。

服务票证是由允许用户验证域中指定服务的KerberosV5票证授予服务(TGS)颁发的票证。如果客户端请求服务器连接时出示的会话票证已过期,服务器将返回错误消息。客户端必须从Kerberos V5密钥分发中心(KDC)请求新的会话票证。然而一旦连接通过了身份验证,该会话票证是否仍然有效就无关紧要了。会话票证仅用于验证和服务器的新建连接。如果用于验证连接的会话票证在连接时过期,则当前的操作不会中断。默认值:600分钟(10小时)。

3. 用户票证最长寿命

该安全设置确定用户票证授予票证(TGT)的最长使用时间(单位为小时)。用户TGT期满后,必须请求新的或“续订”现有的用户票证。默认值:10小时。

4. 用户票证续订最长寿命

该安全设置确定可以续订用户票证授予票证(TGT)的期限(以天为单位)。默认值:7天。

5. 计算机时钟同步的最大容差

本安全设置确定Kerberos V5所允许的客户端时钟和提供Kerberos身份验证的Windows Server 2003域控制器上的时间的最大差值(以分钟为单位)。

为防止“轮番攻击”,Kerberos V5在其协议定义中使用了时间戳。为使时间戳正常工作,客户端和域控制器的时钟应尽可能的保持同步。换言之,应该将这两台计算机设置成相同的时间和日期。因为两台计算机的时钟常常不同步,所以管理员可使用该策略来设置Kerberos V5所能接受的客户端时钟和域控制器时钟间的最大差值。如果客户端时钟和域控制器时钟间的差值小于该策略中指定的最大时间差,那么在这两台计算机的会话中使用的任何时间戳都将被认为是可信的。默认值:5分钟。

【注意】该设置并不是永久性的。如果配置该设置后重新启动计算机,那么该设置将被还原为默认值。

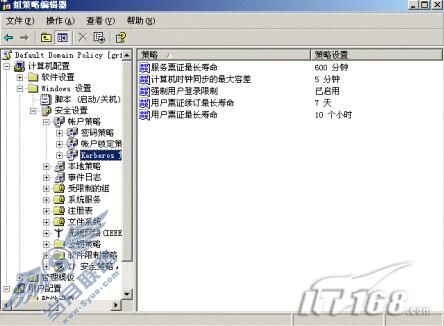

以上各Kerberos策略安全选项的配置方法如下:

第1步,在组策略界面中,依次单击展开下列选项〖计算机设置〗→〖Windows设置〗→〖安全设置〗→〖用户策略〗→〖Kerberos策略〗,在右边详细信息窗口中将列出当前所有的Kerberos策略选项,如图所示。

第2步,在详细信息窗口中显示了各Kerberos策略安全选项的当前配置,如果要重新配置某选项,可直接双击,也可在相应选项上单击右键,然后选择“属性”选项,都可打开类似如图所示的配置对话框。在这个对话框中可以选择是否启用或者重新配置该安全选项的参数值。

选择好后单击“确定”按钮即可生效。对 Kerberos 策略的任何修改都将影响域中的所有计算机。

Windows Server 2003审核策略的配置方法也要根据以下四种具体的情形而选择不同的配置方法。

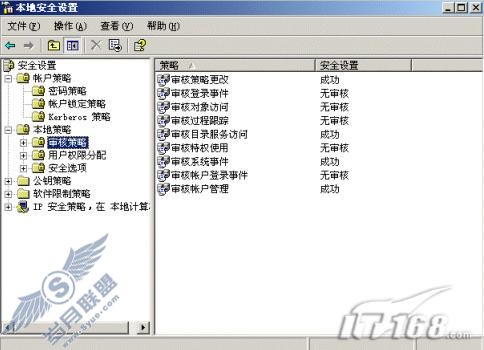

1. 对于本地计算机

在这个情况下,审核策略的配置也是在 “本地安全设置”界面中进行的,只是此时要选择“本地策略”下的“审核策略”选项,如图所示。

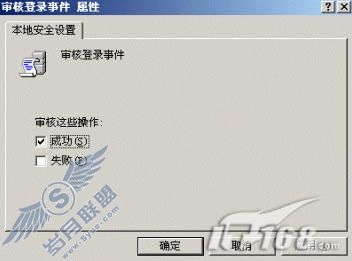

双击详细信息窗格中要更改审核策略设置的事件类别,或在相应审核策略事件上单击右键,然后选择“属性”选项,都可打开如图所示对话框(本例选择的是“审核登录事件”选项)。执行以下一个或两个操作,然后单击“确定”按钮使配置生效。

要审核成功的尝试,请选中“成功”复选项。

要审核未成功的尝试,请选中“失败”复选项。

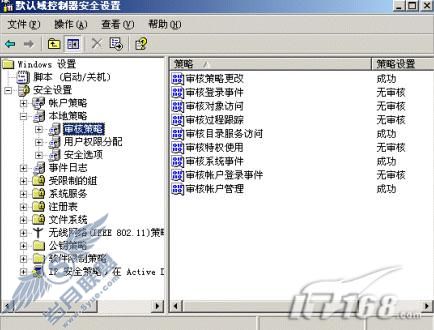

2. 您在一台域控制器上或已安装了Windows Server 2003管理工具包的工作站上

这种情形下审核策略的配置方法如下:

第1步,执行〖开始〗→〖管理工具〗→〖域控制器安全策略〗菜单操作,打开如图所示的“域控制器安全策略”管理工具界面。

第2步,在控制台树中,按〖Windows设置〗→〖安全设置〗→〖本地策略〗→〖审核策略〗顺序依次单击,展开各选项,直到“审核策略”选项。

第3步,双击详细信息窗格中要更改审核策略设置的事件类别,或者在相应事件上单击右键,然后选择“属性”选项,同样会打开如图5所示的对话框。配置方法与前一种情形“本地计算机”中介绍的方法一样,参照即可。

3. 您是在一台域控制器上或已安装了“管理工具包”的工作站上

在这种应用情形中,审核配置的配置方法是在“Active Directory用户和计算机”管理工具中打开组策略进行的。不同的此时选择的是“本地策略”下的“审核策略”选项,如图所示。

审核策略的配置方法与前两种情形中介绍的一样,不再赘述。

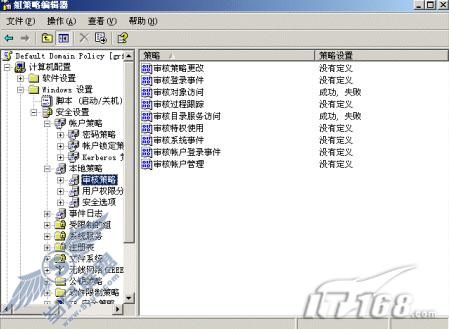

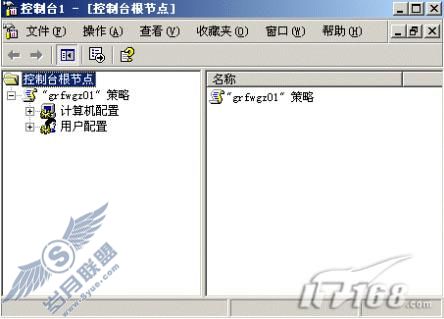

4. 对于域或组织单位,您是在一台成员服务器上或已加入域的工作站上

在这种情形中,审核策略的配置方法是在控制台中通过添加“组策略对象编辑器”管理单元进行的,参见图所示。不同的也只是在此处展开选择的是〖计算机配置〗→〖Windows设置〗→〖安全设置〗→〖帐户策略〗→〖审核策略〗选项。配置方法与上面介绍的三种情形完全一样,不再赘述。

对于Windows Server 2003中,它还有许多安全策略选项配置,如文件、注册表和服务的本地计算机安全、用户权利、特权和登录权利、防火墙策略、域安全策略等,在此不一一介绍了。