����Firewall����

------------------------------------------------------------------------------------------------

1. ѧϰ���µıر�����

2. Ϊ����Ҫ����ǽ

3. ������Ա����Ҫ�߱�����֪������

4. �ķ���ǽӲ��������ֵ�����

5. ����ǽ����IJ���

6. ����˵�� iptables ����

7. ����˵�� TCP_Wrappers �趨

8. ������ز���

------------------------------------------------------------------------------------------------

ѧϰ���µıر����ɣ�

������ӭ��λ�������ġ�������ʱ�䡻���Ǻǣ�������Ҫ��Ҷ�����������һ���½��У����ǻ��ᵽ�ܶ�Ļ�������ȫ��ʩ�������ر��˽�һ������ϵͳѽ�������Ǽ����ܳ��õ���ָ�����Ҳ��Ҫ�ر�����ѽ����Ȼ�Ļ��������������صģ��м��мǣ�

· ѧϰ vi

· ��ʶ BASH Shell

· Shell scripts

· ϵͳĿ¼����

· ��ʶϵͳ����

· �������

· ���� Linux ���������� port

· ��ʶ iptables �� TCP_Wrappers

�������⣬����һ���ϻ������� Linux ���� ѧϰһ�°ɣ�

����ҳ��

------------------------------------------------------------------------------------------------

Ϊ����Ҫ����ǽ��

· Ե��

������Ϊ��ϣ���������������濴������ѽ��������ijij��ҳ����Ϣ������һ�� Linux ������Ϊʲ�۹���һ������֮���� root �������������ҵ���������������һ��˵�������ϣ��ҵ� Linux ����Ϊʲ������ѯ��¼�ļ��ˣ�Ϊʲ�۱� ISP ����˵�ҵ� mail server ����Ϊ�������ˣ�Ϊʲ�۱���˵���й����˼ң��Ҷ�û��������ѽ�������Ǻǣ������Խ�Բ��ԡ�û���������簲ȫ��Ȼ�Ǻ��鷳���ֵ�Ҫ�����չ������ֵ�Ҫ��ʱ���µ����°�����������鷳�ȣ��������簲ȫȴ����һ��������Ա�Ļ���֪ʶҪ��һ���������õķ���ǽ��ʩ��������������һ��������Ա���ĸ�����ѽ��

Ҫ���õ��ǣ�������һ���С��ͥ������������ʹ�� Cracker ������ֻҪ�ڶԷ��������ǵ� IP �ɻ���֮ǰ�ͽ����������ص��Ļ�������������һ���Լ�������������һ�Ĵ�����ҵ�����������һ��ṩ�й����ÿ����������û�����Ϣ���ȵȵ�ѶϢʱ�����ۿɲ���˵�ػ��ػ��ģ����ʱ�����۰죬�����û���趨����Ӧ������û�����õĵ�¼��������ϰ�ߣ�Ҳû��ʵʱ�ر�ϵͳ�ڰ����������������ٺ٣�������ʧ���˽��֮�⣬��������˾���������ǿ��Ǻܿ��µ��ϣ��ɹ���ķ������Է��֣���������������֮����ʧ�ij��˽�Ǯ֮�⣬��������ά����ʱ�䡢��Ӳ�������趨�ķ��õȵȣ��൱�ɹ۵�һ�ʷ���ѽ��

����������������һ�����н�Ϊ��ȫ����������������˵��Ҳ���൱��Ҫ�ģ�����˵�أ�����Ϊ������һ��� ADSL Сվ������ν�ϣ��ȵ���ı�����֮��Ȼ����������������������£�Ȼ������������������µ��Ǹ����ֽ����ĵ�¼��Ϣɱ�������˼��Ҳ��������ٺ٣���ʱ��Թ�˾�Ŀɻ����㣡����Ϊ ADSL �����Ƶ�Ƶ�������أ�Ҫʹ�����������������Ҳ����Ҫ����Ƶ����ֻҪ������ Internet ��ֻҪ���ٽ������������������ɢ���ٺ٣�������С��Ƶ�������˻����õģ���ǧ��ҪС��ϵͳ�İ�ȫ�ԡ���

· Cracker ����������������

�����������ṩ�������ܵ�����������Ȼ������������һ�������������ǵ������أ�

· ʹ�ù��߳����������������

����ǧ��Ҫ���ɣ�Ŀǰ����������̫������������̬�Ĺ��������ˣ�ֻҪ�����������ķ������IJ����ã����Ϳ��Ծ��ɹ��������ṩ�Ĺ��ܣ������������ root Ȩ��ȡ�ã���һ������������������ң�Ϊ���±����һЩ���߳��������� PID������һ����˵������ȥ�������������ļ������������磺who, w, last, top, ps, netstat, find �ȵȣ�������Զ�Ҳ������Ƿ������ϵͳ���У����˰ɣ����Ͽ����÷���������

· ����ľ������ ( Trojan horse )��

����ȡ��ľ�����Ǽǵ���˼��ľ������������Ľ����������һ������ ( ��������� port �������� )���ù����߿����������ɵĽ�����������أ�����ľ���������ۻ������ϵͳ�����أ��ܼ�ѽ�����������������һ�����������ҾͰ�װ���������Ϳ��᳣ܻפ������ڴ浱���ˣ����Բ�Ҫ���ⰲװ������Դ�ĵ���ѽ������ǰһ����Ǹ�������ij�����������Լҵ���վ���滹����������ľ���ij�����ԭ���С�ѽ������¡����⣬���Ҳ�ܿ��£������Լ���ֳ��������ǰһ�����൱������ Nimda �� Code Red �����������������Ƶ�����Թ�⣡��

· DoS ������ ( Denial of Service )��

�������ֹ�����Ҳ��Ҫ���������кܶ࣬����ľ��� SYN Flood �������ˣ�����ϵ��ͳ����Ϸ�����������ȴ���Ӧ��������������ϵĿ��� port ��������Ǻľ�ϵͳ��Դ���������ǵ��� !

· IP ��ƭ��

��������DZȽϸ߸͵��˸�����İ�Ϸ�������͵��������ķ�����ļ�ͷ���ϸĹ��ˣ��������Ϊ���ڲ������һ���ӣ������û�е��������ķ���Ļ�������ͨ���ͻ��ɡ�����������������ǶԷ��ֿ�������ٵĽ������������....�������ѷ���

· Port scan��

��������������ˣ���ΪĿǰ�ܶ�� distribution Ϊ�����������Լ���©�������ḽ������ nmap ��һ���ɨ�����������������Լ����Լ�������ν�����Լ��һ���Լ�������������Щ port ������һ����ʹ�����������˵��������ǿɾͲ�������....����������ֻ���Ļ���Ҳ��Ҫ����ȥ�����˵������ϣ�����Σ���أ�

· ����ά���ļ�����Ҫ���ţ�

�����Ǻǣ�����˵��Ҫ�������̸һ̸��μ���һ���ķ���ǽ�������ر����⣬������ Linux ����ʵ������֮ǰ�����ȣ�

o �رռ�������ȫ�ķ���

o �����������������������

o �����������İ�ȫ����--����ǽ--

������ص�ѶϢ�뵽 �������� A �ƻ� ����ȥ��һ���������������İ�ȫ�ɣ�

����ҳ��

------------------------------------------------------------------------------------------------

������Ա����Ҫ�߱�����֪��������

���������������������ٺٺٺ٣�Ҫ��Ϊһ����ְ��������Ա����������ѽ�������ϣ������Ҫ�߱���Щ���������أ�

· �˽�ʲô����Ҫ���������ݣ�

�����ҵ���ȣ���Ҫ֪��ʲô����Ҫ������ѽ�����Ǻǣ�û����������ˣ��ɸո�����֪�������������������У������˽⣬ֻҪ���������������ǰ�棬��ô�κ��¶��п��ܻᷢ������ˣ������������൱����Ҫ���롺��Ҫ���κ��˿�����������Բο�һ����ķ��³˹�ڡ������ܵ���������Ҫ��ȡһ��������ڵ����ϵ����Ѷȣ���

o Ӳ�������������ɣ�

o ����������������Ҫ�������أ���

· Ԥ���ڿ�( Black hats )��������

������ɲ��ǿ���Ц�ģ�ʲô���ڿ�ѽ��������Ϊԭ����������Ӱ���У����˶��Ǵ���ɫñ�ӵģ�����֮ǰ�����Ǿͳ����繥����Ϊ Black hats ������Ԥ���ⷽ��Ĺ�����ʱ�������ϸ��������ĵ���֮�⣬����Ҫ�ر����ԭ����������е����������С��վ��˵����Ҫ��Ϊ�����Ѿ������������˵Ҫָ�������Ǹ������ʺ���ͬ�ȽϺüǣ���ʹ�Ӧ�����ȵ��˼��������������������������ƻ�����������ǿɾ͵ò���ʧ�ˣ�����Ǵ���ҵ�Ļ�����ôԱ��ʹ������ʱ��ҲҪ�ֵȼ����أ�

· ����������ȫ����

����ûʲô�ý��ģ����˶���ģ����Ƕ���ģ���ϸ�ķ�����¼�������������������µİ�ȫͨ�棬�ⶼ��������ģ����������������ٶȸ����������������Ϊ��Խ��������������Խ����Զž��ڿ���������

· ����ǽ����Ķ�����

�����ⲿ�ݱȽ��鷳һЩ������Ϊ�����Ҫ���ϵIJ��Բ����ٲ��ԣ���ȡ����ѻ������簲ȫ�趨����ô˵�أ�Ҫ���õ��ǣ������ķ���ǽ������̫���ʱ����ôһ�����Ϸ����Ҫ����Խ��Ĺؿ�����������ͨ������ǽ���Խ��뵽�����ڲ����ٺ٣�������൱�Ļ���ʱ��ģ������������Ч�ܲ��ã��ر�������һ���أ�

· ʵʱά�����������

��������ո�˵�ģ������Ҫ��ʱά�������������Ϊ������ǽ����һ���趨֮��Ͳ����ڹ����ˣ���Ϊ�������ܵķ���ǽ��Ҳ����©���ģ���Щ©��������������趨���������ý��µ��������������������ľ������ķ���©���ȵȣ����ԣ�����Ҫʵʱά���������ѽ���ⷽ����˷��� log files ֮�⣬Ҳ���Խ���ʵʱ���������������������� Open Linux ����� PortSentry ������������һ�������أ�

· ���õĽ���ѵ���γ̣�

�����������е��˶��Ǽ����������֣�������Ȼ������Ϣ��ը��������Ȼ�кܶ�Ļ��������������׳�ѽ�����ʱ��Ҫ���õ��ǣ����Ƕ����ڲ�����ͨ��û��̫��Ĺ淶������������ڲ��ļ����ȥ��������ô�죿����ʱ�������ĵġ������˨ߡ�����˵����Ҫ�ر�Ľ���ѵ���γ�ѽ��

· ���Ƶı��ݼƻ���

�������в�����ƣ����е�Ϧ����ѽ��ʲô�˶���֪��ʲôʱ����д��������Ҳ����֪��ʲôʱ���ͻȻ��Ӳ�̹ҵ�ȥ������˵�����Ƶı��ݼƻ����൱��Ҫ�ģ�����һ������ο�һ�� Linux �������� �����ݰɣ�

���������ϣ�����Ҫ����������������ľ����ˣ���Ȼ����Ļ�һ�쵽���ӵ�������ܡ�����û�����Ŀͻ����۴�е��ϣ�

����ҳ��

-----------------------------------------------------------------------------------------------

�ķ���ǽӲ��������ֵ����ɣ�

���������� ��ʶ���簲ȫ ��һƪ�����ᵽ����ص�����Σ��������Ҳ������ TCP/IP �ܹ����£�����Ŀ�����������OK����ô����������Ҫ�˽����Ȼ���Ƿ���ǽ���趨�������ر����⣬����ǽ���˿��������ǵ�����������������֮�⣬Ҳ�������ǿع��������������ң��ڼľ�������滮�У� Firewall ���� Router ( ���� NAT �����ļܹ� ) Ҳ���൱������һ�ֹ滮�����ֹ滮�����ڲ�˽������İ�ȫҲ��һ���̶ȵı��������أ�

�������ˣ�����������Ҫ�����û����ķ���ǽ��ʩ�ˣ��������������� Router ���� ( �༴�� NAT ���� ) �������ǽ ( �༴�����ͼ��˵�� ) ����ô���е��ڲ� PC �����ⲿ Linux ��������������������Ƶĺô��ǣ�

· ��ȫά�����ڲ����Կ��ŵ�Ȩ�ϴ�

· ��ȫ���Ƶ��趨������� Linux ������ά�����ɣ�

· ����ֻ���ĵ� Linux ���������Զ����ڲ����Դﵽ��Ч�İ�ȫ������

����������ϰһ��һ�����Ϸ�������ݣ�����ͼ��ʾ��

�������ڷ���ǽ���Է��������ϴ����������Ϸ������ȡ�÷��������Ϸ�����ļ�ͷ���ϣ��༴���Է�������ͼ���е�Ŀ�ĵ�����Դ�ص� IP, port, ���е�������Ϣ�ȵȣ����Ծ��ɷ�����Щ���Ϻ����Dz��ѷ��ֵֵ��ķ��������м���������

· �ܾ��÷������������ijЩ port ��

�������Ӧ�ò����˽�ɣ�������� port 20-21 ��� FTP ��ص� port ����ֻҪ���Ÿ��ڲ�����Ļ������Բ��� Internet ���ţ���ô�� Internet ���ķ����Ҫ������� port 20-21 �Ļ�����ô�Ϳ��Խ������Ϸ����������Ϊ���ǿ��Է����ĵ��÷�������е� port ����ѽ��

· �ܾ���ijЩ��Դ IP �ķ�����룺

�����������Ѿ�����ij�� IP ��Ҫ�������Թ�����Ϊ����������ôֻҪ���Ը� IP �����Ϸ�����ͽ�������������Ҳ���Դﵽ�����İ�ȫ�ϣ�

· �ܾ��ô���ijЩ�������( flag )�ķ�����룺

������ܾ��ľ��Ǵ��� SYN ����������������ˣ�ֻҪһ�����֣��ٺ٣���Ϳ��Խ��÷������ѽ��

������Ȼ���кܶ�ļ��ɣ��������ǾͲ������ˣ����ºúõ���̸һ̸��������һ���� firewall �����ɣ����⣬��Ԥ��ʹ���������ǽ���ֱ��� iptables �� TCP_Wrappers �����У����ߵ������Ϊ��

����Ҳ����˵�����Ϸ�����Ⱦ��� iptables �Żᾭ�� TCP_Wrappers �����ã�������������̸һ�·���ǽ����IJ��↪��

-----------------------------------------------------------------------------------------------

����ǽ����IJ��⣺

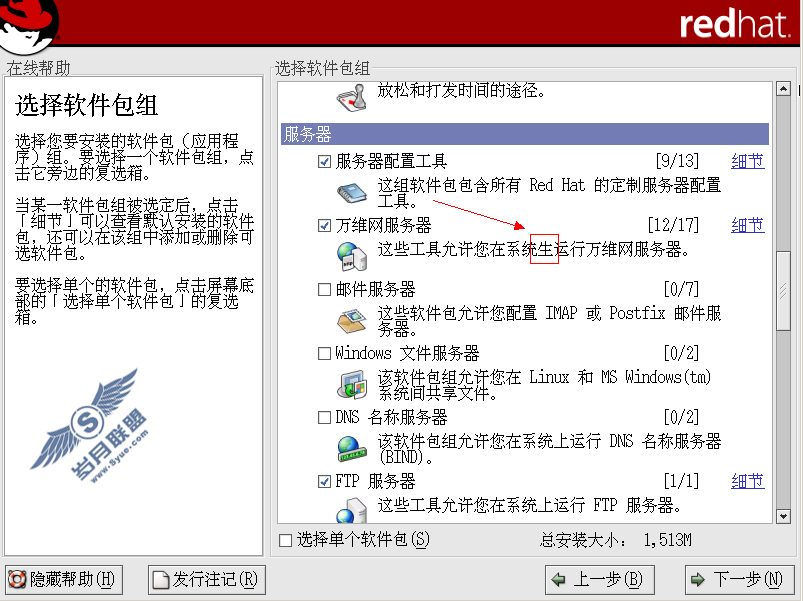

����������һ�����ķ���ǽ�滮���ҵ�Ӳ�������������ͼ����ʾ�������������趨Ϊ��

· �ⲿ����ʹ�� ppp0�������Dz��ӵģ�����ʵ�ʶ����� ppp0 ��һ�����棻

· �ڲ�����ʹ�� eth0 ����� eth0 ʹ�����ڲ�������������棬��������Ϊ 192.168.1.0/24 ��� C Class��

· �������ŵķ���Ŀǰ�ҵ�������Ȼֻ�п��� NAT ������δ����������һЩ����Ŀǰ�Ҽ����ҵ�����Ԥ�ƻ��еĶ� Internet �������õķ����У�

o NAT

o WWW

o SSH

o SMTP

o POP3

o IMAP

o DNS

o FTP, Telnet, DHCP, NFS ��ֻ���ڲ����ţ�

�������Dz���Ĺ���Ϊ�����ر����еģ������ض��ġ���ģʽ����������������( Policy )����ѡ�� ACCEPT ��Ȼ�������һ�в��� NEW, INVALID ��״̬���ر����еķ���֮ port ������������֪�ģ� iptables �������Ĺ���Ϊһ��һ�������ȶ���ȥ�ģ����������� ���ŷ���ǽ�Ĺ��� ������Ե��ر����Ҫ�ˣ�Ϊ��Ԥ��ijЩ������������ˣ�����δ������Ҫ��������ķ���ǽ���и���һ�����趨�滮����������������Ҫ��һ��������ͼ��ʾ�⣡�ر����⣺���������ܹ����������������ҷ��õ�Ŀ¼��

/usr/local/virus/iptables ���棬�ļ����ֱ�Ϊ��

· iptables.rule ���趨����ĵ����������������ǽ������ģ�顢�趨һЩ����ĵ������ȵȣ�

· iptables.deny ���趨���� IP �����εĵ�����������ȫ���ǵֵ��� IP �������

· iptables.allow�����������һЩ�Լ��趨�ĺ���������Ϊ���Dz�֪����һ��������ͷȥ�����ʱ��һ���ϸ�ķ���ǽ˵�����ᵲ���Լ���������Ҫ����һЩ IP �Ŀ��ņ���

����ע�⣺ÿ���������κ�һ��������Ҫ������Ч�Ļ�����ִ�� iptables.rule ���ɣ��������������е������������

�����������Ҹ��˽����СС���̣�ԭ���ϣ��ڲ��������Ŀ��ŶȺܸߣ���Ϊ Output �� Forward ����ȫ���Ų����ģ�����С��ͥ�������ǿ��Խ��ܵģ���Ϊ�����ڲ��ļ�����������࣬������Ա������Ϥ�ģ����Բ���Ҫ�ر���Կعܣ����ǣ����ڴ���ҵ���ڲ��������Ĺ滮�Ǻܲ��ϸ�ģ���Ϊ�㲻�ܱ�֤�ڲ����е��˶����������Ĺ涨��ʹ�� Network ����Ҳ����˵�������ѷ���ѽ����ˣ��� Output �� Forward ����Ҫ�ر���Թ������У�

-----------------------------------------------------------------------------------------------

����˵�� iptables ����

�������� iptables �������������÷��������� ��ʶ���簲ȫ �����Ѿ�������ˣ����ﲻ���ظ�������������������̵�һЩ script ��˵������ע�⣬���ǵĵ��������϶������� /usr/local/virus/iptables �����أ�������һ�� iptables.rule �Ĺ��������������أ�

����������һ�¹��� iptables.allow ����������Σ�������Ҫ��һ�� 140.116.44.0/24 �����������ҵ������Ļ�����ô������������ݿ���д��������

�������ر�ע�⣬�������µ� port ������û�п���ijЩ port ��ʱ���������� iptables.rule ����ĵ� 7 ���裬������������ port �ķ��������Ϳ�������������������ͬǰ��������˵�ģ���� firewall �����ṩ�����İ�ȫ������������������⣬����Ҫ�ٲ��Բ����أ����⣬�����ϣ��һ�������Զ�ִ����� script �Ļ����뽫�����������������д�� /etc/rc.d/rc.local ���У��е������������

������������������ȡ�ã�

iptables.rule

iptables.deny

iptables.allow

------------------------------------------------------------------------------------------------

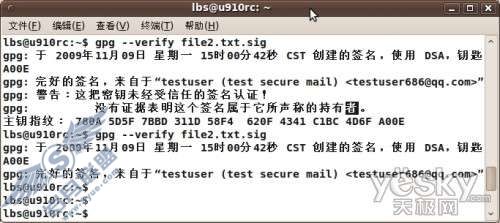

����˵�� TCP_Wrappers �趨��

�������ˣ������ķ���ǽ�豸�Ѿ� OK �ˣ���������������Ҫ��̽��һ���� iptables ����������֮���ҽ�����������������һ�� TCP_Wrappers ���Ǻǣ�����ʵҲ�ܼ�������ص��������Ȳο�һ�� ��ʶ���簲ȫ �����˵��������ط��������� iptables ֮�������أ����ǿ�����Կ��Խ��������ķ�������п��ƣ��ٸ�������˵������ FTP ���ˣ���һ�� TCP ����������ǵ�����ʱ��

1. iptables ����ȥ������ص��趨��������ķ������������� Internet ����ķ�����ᱻ�ֵ���������Ψһ�ܹ����������Ϊ�ڲ��� 192.168.1.0/24 ��һ��˽�����Σ�

2. �����ڲ�˽�����ι��� FTP �ķ�������ʼ���� TCP_Wrappers �ķ������������Dz��Ὺ��ȫ�����˽��룬����ֻ�� 192.168.1.1~192.168.1.3 ���Խ���ȡ�� FTP �ķ������Ծ���Ҫ�趨 /etc/hosts.allow �� /etc/hosts.deny ���趨�ˣ�

���������ϱ�����ˣ����⣬�� SSH Ϊ���������ֻ��Ҫ�á����ε�����������Ļ�����ôҲ��������ͷ���й滮�����ˣ�����������˽������ 192.168.1.0/24 ����ȡ�� Telnet �� FTP �� hosts �� 192.168.1.2, 192.168.1.10, 192.168.1.20 ������������������� Internet �������ȡ�� SSH ������Ϊ xxx.yyy.zzz.qqq ����������� 192.168.1.0/24 ȫ���ļ�����������������������д��������

�������У����и��߸͵� /etc/hosts.deny ��д�������ǹ��ڵ������Բ�����ʿ�� touch ʱ���ᱻ��¼������ IP �ķ�������

�������һ�����������Է������涨�ĺϷ� IP ��ͼ�� telnet, ftp �� ssh �����������ʱ��ϵͳ�ͻὫ�� IP ��һ�����ϸ� root �����ļ������������и����Խ�ĵط�����һ�� IP ���ɹ��ĵ����������֮���ܻὫ root �����俳��������������þ�û��Ч���ˣ����ԣ����ʱ�����㽫���� root@localhost �ij���һ�������������������ţ�������Ƚ��а�ȫ�ϵı������� ^_^�������һ�趨������̾���Ч�ˣ����Բ���ȥ����Ҳû��ϵ������Ҫ��ʱע��һ������趨�Ƿ���ȷ�ϣ�

------------------------------------------------------------------------------------------------

������ز��ԣ�

������Ȼ����һ���������ú�����ķ���ǽ�ˣ�����˭����֪�����������ķ���ǽЧ����Σ����ԣ�����Ҫ���Ѹ����ʱ�������в����أ����ԵIJ�������ǣ�

1. �����������������������Կ�����

2. ����˽�������ڵ� PC ���������������Կ�����

3. ����� Internet ������������������������ Linux �����Կ�����

����һ��һ������������������������Ȼ�����ȥ�Ľ����������������ϣ�������Ŀǰ�ܶ�����Ͽ����ṩ�㲻���IJο��ˣ���һƪ���趨д���Ǻܼ��ֶ����ڽ��ܽζ��ѣ�ϣ���Դ���а����������г��������õķ���ǽ��ҳ��ϣ������п����Ҫ����ȥ����������а����ģ�

������վ��

http://www.study-area.org/linux/servers/linux_nat.htm

http://linux.tnc.edu.tw/techdoc/firewall/

http://www.linuxyes.com/tw/tutorial/iptables.html

http://www.linux.org.tw/CLDP/Packet-Filtering-HOWTO.html

http://www.linux.org.tw/CLDP/Firewall-HOWTO.html

Ӣ����վ��

http://www.linux-firewall-tools.com/linux/

http://www.netfilter.org/

http://www.linuxguruz.org/iptables/

http://www.netfilter.org/documentation/HOWTO//packet-filtering-HOWTO.html

http://www.interhack.net/pubs/fwfaq/