信息安全评估标准的研究和比较

来源:岁月联盟

时间:2010-08-30

0 引言

进入21世纪,信息化对社会的影响更加深刻。全球信息化正在引发当今世界的深刻变革,重塑世界、经济、社会、文化和军事发展的新格局。信息资源日益成为重要生产要素、无形资产和社会财富。信息安全的重要性与日俱增,成为各国面临的共同挑战。在《2006-2020年国家信息化发展战略》中,“建设国家信息安全保障体系”已经做为我国信息化发展的9大战略重点之一【1】。 信息安全评估是指评估机构依据信息安全评估标准,采用一定的方法(方案)对信息安全产品或系统安全性进行评价【2】。信息安全评估标准是信息安全评估的行动指南。在信息安全管理领域里,由于标准众多,对于标准的争论从未停息过,有ISO/IEC的国际标准17799、13335;西方国家,有美国国家标准和技术委员会(NIST)的特别出版物系列、英国标准协会(BSI)的7799系列;在我国,有风险管理、灾难恢复的国家政策。本文将对目前主要使用的标准:TCSEC ITSEC CC ISO15408 BS7799/ISO7799 GB17859-1999进行逐一介绍并进行比较。1 安全评估标准介绍

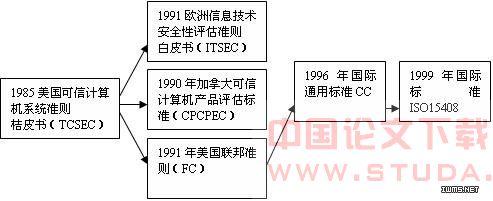

国际上针对机安全的等级防护和评估制定了多个标准,其发展过程和关系见下图:

1.1 侧重于对系统和产品的技术指标方面的标准

美国国防部于1985年公布可信的计算机系统安全评估标准(TCSEC,从橘皮书到彩虹系列),是计算机系统信息安全评估的第一个正式标准。它把计算机系统的安全分为4类、7个级别,对用户登录、授权管理、访问控制、审计跟踪、隐蔽通道分析、可信通道建立、安全检测、生命周期保障、文档写作、用户指南等内容提出了规范性要求。 法、英、荷、德欧洲四国90年代初联合发布信息技术安全评估标准(ITSEC,欧洲百皮书),它提出了信息安全的机密性、完整性、可用性的安全属性。ITSEC把可信计算机的概念提高到可信信息技术的高度上来认识,对国际信息安全的研究、实施产生了深刻的影响。 信息技术安全评价的通用标准(CC)由六个国家(美、加、英、法、德、荷)于1996年联合提出的,并逐渐形成国际标准ISO15408。CC标准是第一个信息技术安全评价国际标准,它的发布对信息安全具有重要意义,是信息技术安全评价标准以及信息安全技术发展的一个重要里程碑。该标准定义了评价信息技术产品和系统安全性的基本准则,提出了目前国际上公认的表述信息技术安全性的结构,即把安全要求分为规范产品和系统安全行为的功能要求以及解决如何正确有效地实施这些功能的保证要求。1.2 偏重于安全管理方面的标准

图2

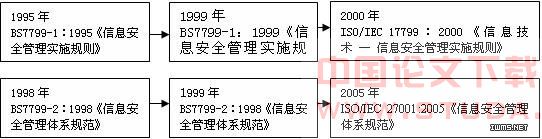

1995年,英国贸工部根据英国国内对信息安全日益高涨的呼声,组织大企业的信息安全经理们,制定了世界上第一个信息安全管理体系标准BS7799-1:1995《信息安全管理实施规则》,作为工商业和大、中、小型组织实施信息安全管理的指南。

1998年,为了适应第三方认证的需要,英国又制定了第一个信息安全管理体系认证标准-- BS7799-2:1998《信息安全管理体系规范》,作为对一个组织的全面或部分信息安全管理体系进行评审认证的依据标准。

1.3 我国目前的安全评估标准

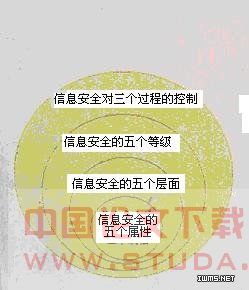

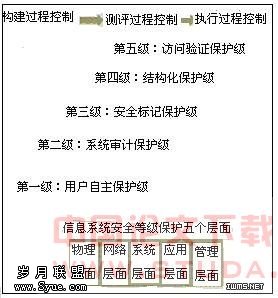

我国2001年由信息安全产品测评认证中心牵头,将ISO/IEC 15408转化为国家标准——GB/T 18336-2001《信息技术安全性评估准则》,并直接应用于我国的信息安全测评认证工作。其中,基础性等级划分标准GB17859—1999计算机信息系统安全保护等级划分准则,是其他标准的基础;是信息系统安全等级保护实施指南,为等级保护的实施提供指导。 标准体系的基本思想概括为:以信息安全的五个属性为基本内容,从实现信息安全的五个层面,按照信息安全五个等级的不同要求,分别对安全信息系统的构建过程、测评过程和运行过程进行控制和管理,实现对不同信息类别按不同要求进行分等级安全保护的总体目标。

2 安全评估标准比较分析

2.1 侧重于对系统和产品的技术指标方面的标准TCSEC 、ITSEC、 CPCPEC、 CC、 ISO15408之间的比较

从图1中可以看出,信息评估标准是经历了TCSEC 、ITSEC、 CPCPEC、 CC、 ISO15408这5个阶段,最初的TCSEC是针对孤立机系统提出的,该标准适用于军队,开始时应用在OS的评估上,TCSEC与ITSEC均是不涉及开放系统的安全标准,仅针对产品的安全保证要求来划分等级并进行评测,并均为静态模型,仅能反应静态安全状况,CPCPEC虽在两者的基础上有一定的发展,但也未能突破上述的局限性,FC对TCSEC做了补充和修改,但因其自身的缺陷一直没有正式投入使用。CC与早期的评估标准相比,其优势体现在其结构的开放性、表达方式的通用性以及结构和表达方式的内在完备性和实用性等方面。总体来说,各标准适用范围略有不同,各有优劣。表1: TCSEC 、ITSEC和CC中保障级别的对应关系

| TCSEC | D | C1 | C2 | B1 | B2 | B3 | A1 | |

| ITSEC | E0 | E1 | E2 | E3 | E4 | E5 | E6 | |

| CC | EAL1 | EAL2 | EAL3 | EAL4 | EAL5 | EAL6 | EAL7 |

| 标准名称 | 公布时间 | 标准区域 | 使用范围 | 安全定义 | 安全模型 | 评估级别 |

| TCSEC | 1985 | 美国 | 军用标准、延至民用 | 机密性 | 静态 | 四类八个级别 |

| ITSEC | 1991 | 欧洲 | 军用、政府用和商用 | 机密性、完整性和可用性 | 静态 | 评估级别E1-E6 |

| CPCPEC | 1992 | 北美 | 政府 | 机密性、完整性、可用性、可控性 | 静态 | 评估级别0-5级 |

| CC | 1996 | 北美和欧盟 | 军用、政府用和商用 | 机密性、完整性和可用性、可控性、责任可追查性 | 动态 | 评估级别EAL1-EAL7 |

| ISO 15408 | 1999 | 国际 | 军用、政府用和商用 | 机密性、完整性和可用性、可控性、责任可追查性 | 动态 | 评估级别EAL1-EAL7 |

| GB/T 18336-2001 | 2001 | 军用、政府用和商用 | 机密性、完整性和可用性、可控性、责任可追查性 | 动态 | 5个保护等级 |