安全经典之应该了解跨站脚本十二问

作为网站的业务管理者,在欣赏自己为客户提供的丰富业务和趣味性体验时,你是否曾经想过网站会成为安全者安全第三方的媒介,从而导致公信度大为受损?作为一个网站的访客,你是否曾经想过在访问这个自己再熟悉不过的网站时,你的私密信息已经被他人窃取?

这些都与跨站脚本安全有关。下面让我们详细了解这类安全。

Q1:什么是跨站脚本?

跨站脚本(Cross-site scripting,简称XSS),是一种迫使Web站点回显可执行代码的安全技术,而这些可执行代码由安全者提供、最终为用户浏览器加载。不同于大多数安全(一般只涉及安全者和受害者),XSS涉及到三方,即安全者、客户端与网站。XSS的安全目标是为了盗取客户端的cookie或者其他网站用于识别客户端身份的敏感信息。获取到合法用户的信息后,安全者甚至可以假冒最终用户与网站进行交互。

XSS漏洞成因是由于动态网页的Web应用对用户提交请求参数未做充分的检查过滤,允许用户在提交的数据中掺入HTML代码(最主要的是“>”、“<”),然后未加编码地输出到第三方用户的浏览器,这些安全者恶意提交代码会被受害用户的浏览器解释执行。

Q2:XSS缩写来源?

依照英文缩写习惯,简称跨站脚本为CSS。这样会引起它和另一个名词“层叠样式表”(Cascading Style Sheets,CSS)的混淆。此CSS非彼CSS。为了以示区别,一些安全人士就习惯将跨站脚本简称为XSS。[2]

Q3:XSS存在哪些威胁?

安全者可以利用XSS漏洞、借助存在漏洞的Web网站安全其他浏览相关网页的用户,窃取用户浏览会话中诸如用户名和口令(可能包含在cookie里)的敏感信息、通过插入恶意代码对用户执行挂马安全。XSS漏洞还可能被安全者用于网页篡改,只是多数情况为了经济利益最大化,安全者不会直接进行篡改。

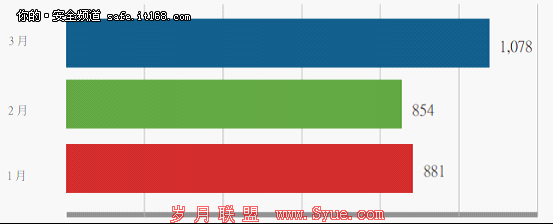

Q4:XSS漏洞的普及率有多高?

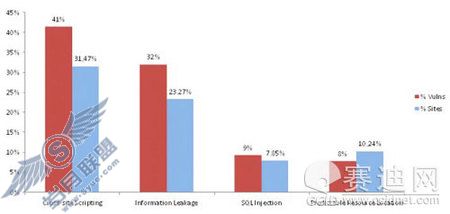

国际Web应用安全组织WASC(Web Application Security Consortium)最新数据[4]表明,采样分析了10297个网站,其中有31.47%站点存在XSS漏洞,且XSS在发现的漏洞中占到总数的41.41%,高居榜首。

图1. 最为普及的Web应用安全漏洞[4]

Q5:能否列举XSS实例?

2005年,一位叫Samy的MySpace用户自创了一种XSS蠕虫,24小时内,其网络空间朋友数目成功从73上升到1百万。[5]

2006年,PayPal遭到XSS安全,安全者将PayPal站点的访问者重定向到一个新的页面,上面警告用户他们的帐号已经不再安全,需要重新设置,并提示输入PayPal的登录信息、用户社保信息及信用卡信息。[6]

2008年5月,eBay承认其PayPal页面存在XSS漏洞,该漏洞会被安全者用于盗取用户证书或cookie。

在此,仅做举例说明,帮助读者理解XSS安全的思路。本文中的例子来自[1]。

首先,让我们假设:存在一个网站www.vulnerableexample.com。该网站上有一个脚本welcome.cgi,参数设定为name。此脚本会读取HTTP请求的部分,然后未做任何安全性验证,就将请求内容部分或全部回显到响应页面。

通常,如果用户端发送以下请求:

GET /welcome.cgi?name=Sammi HTTP/1.0

Host: www.vulnerableexample.com

服务器将会有如下响应:

Hi Sammi

Welcome!

...

弹出Alert窗口示例

上述机制将如何为安全者所利用呢?我们先列举一个直观的方法。通常,安全者会应用社会工程学(Social Engineering)设法诱骗受害者点击由安全者精心构造的链接,如发送一封标题为“免费听林肯公园北京现场演唱会”的邮件J。

安全者构造的恶意链接如下:

http://www.vulnerableexample.com/welcome.cgi?name=

受害者一旦点击了恶意链接,会发送如下请求到www.vulnerableexample.site站点:

GET /welcome.cgi?name= HTTP/1.0

Host: www.vulnerableexample.com

...

站点将返回如下响应:

Hi

Welcome!

...

因为服务器端返回的HTML页面包含一段JavaScript代码,受害者浏览器会解释执行。这段代码被执行后,将被允许访问浏览器中属于www.vulnerableexample.com站点的cookie。此时,用户侧浏览器上会弹出一个alert窗口。

网站收集cookie示例

真实的安全步骤中,这些cookie会被发送给安全者。安全者为此会搭建一个网站(我们称为www.attackerexample.com),还会应用一个脚本负责接收盗取的cookie。安全者会写一段恶意代码,用于实现访问安全者站点、并能调用接收cookie的脚本。最终,安全者可以从www.attackerexample.com站点获取到cookie。

构造的恶意链接如下:

http://www.vulnerableexample.com/welcome.cgi?name=

服务器响应内容显示为:

Hi

Welcome!

...

浏览器会加载服务器端返回页面,执行内嵌的JavaScript,并发送一个请求到www.attackerexample.com站点上的collect.cgi脚本,浏览器中保存的www.vulnerableexample.com站点的cookie值也会一起发送过去。安全者获取到客户在www.vulnerable.site站点的cookie,还可以假冒受害者。

通常大家会认为如果网站使用了HTTPS,提供更有保障的安全,可以幸免于XSS安全。其实这是一种误解。HTTPS仅提供传输层的安全,在应用层仍然面临XSS的威胁。[2]

Q8:XSS漏洞是否可能引起非法执行命令?

如果浏览器设置安全性不够时,XSS漏洞允许插入JavaScript,也就意味着安全者可能获取受限的客户端执行权限。如果安全者进而利用浏览器的漏洞,就有可能在客户端非法执行命令。简言之,XSS漏洞有助于进一步利用浏览器漏洞。[2]

Q9:从网站开发者角度,如何防护XSS安全?

来自应用安全国际组织OWASP的建议[3],对XSS最佳的防护应该结合以下两种方法:验证所有输入数据,有效检测安全;对所有输出数据进行适当的编码,以防止任何已成功注入的脚本在浏览器端运行。具体如下:

输入验证:某个数据被接受为可被显示或存储之前,使用标准输入验证机制,验证所有输入数据的长度、类型、语法以及业务规则。

强壮的输出编码:数据输出前,确保用户提交的数据已被正确进行entity编码,建议对所有字符进行编码而不仅局限于某个子集。

明确指定输出的编码方式(如ISO 8859-1或 UTF 8):不要允许安全者为你的用户选择编码方式。

注意黑名单验证方式的局限性:仅仅查找或替换一些字符(如"<" ">"或类似"script"的关键字),很容易被XSS变种安全绕过验证机制。

警惕规范化错误:验证输入之前,必须进行解码及规范化以符合应用程序当前的内部表示方法。请确定应用程序对同一输入不做两次解码。

Q10:从网站用户角度,如何防护XSS安全?

当你打开一封Email或附件、浏览论坛帖子时,可能恶意脚本会自动执行,因此,在做这些操作时一定要特别谨慎。建议在浏览器设置中关闭JavaScript。如果使用IE浏览器,将安全级别设置到“高”。具体可以参照浏览器安全的相关文章。[2]

这里需要再次提醒的是,XSS安全其实伴随着社会工程学的成功应用,需要增强安全意识,只信任值得信任的站点或内容。

Q11:如果修补XSS漏洞对网站来说困难较大,不修补会怎样?

如果不能及时修补XSS漏洞,网站可能成为安全者安全第三方的媒介,公信度受损;网站用户成为受害者,敏感信息泄漏。现实中,确实存在某些无法修补漏洞的客观原因,如Web应用开发年代久远或者整改代码需要付出过于高昂的代价。这种情况下, 选择Web安全网关会是一种合理选择。正确应用这类安全工具,会极大缓解XSS安全,降低安全风险。

Q12:下一代XSS会是怎样的?

随着AJAX(Asynchronous JavaScript and XML,异步JavaScript和XML)技术的普遍应用,XSS的安全危害将被放大。使用AJAX的最大优点,就是可以不用更新整个页面来维护数据,Web应用可以更迅速地响应用户请求。AJAX会处理来自Web服务器及源自第三方的丰富信息,这对XSS安全提供了良好的机会。AJAX应用架构会泄漏更多应用的细节,如函数和变量名称、函数参数及返回类型、数据类型及有效范围等。AJAX应用架构还有着较传统架构更多的应用输入,这就增加了可被安全的点.