英特尔CPU存漏洞 安全可越过操作系统安全

来源:岁月联盟

时间:2008-07-16

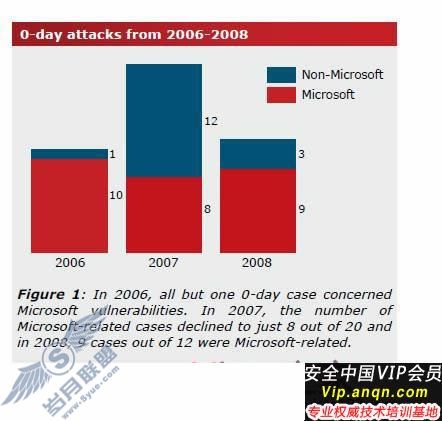

卡巴斯基计划今年10月在马来西亚吉隆坡举行的安全暨安全大会 (HITB)上对这种安全方式进行详细解说。从概念上证明安全能够找到电脑处理器的漏洞也就是勘误表,安全利用这一漏洞并使用某些特定序列指令进行安全。演示同时将说明,安全者是如何利用Java语言编程的知识来控制编译器的。

卡巴斯基说:“我们会演示实际可操作的安全代码,并将其进行公开,CPU故障正在成为一个日益严重的威胁,恶意软件也正是利用了这些弱点来安全。”

针对不同的缺陷,安全会采用不同的方法来安全电脑。 卡巴斯基表示:“有些错误只是系统崩溃,但有些就会使电脑被安全完全控制,有些只是帮助安全Vista,禁用它的安全保护功能。 ”

卡巴斯基对安全安全手段的演示是针对那些已经完全打好补丁的电脑系统进行的,这些电脑的操作系统包括Windows XP , Vista, Windows Server 2003,Windows Server 2008 , Linux和BSD ,卡巴斯基补充说,即使是选取Mac作为安全对象也是有可能的。

我们常见到处理器往往在芯片上含有数以亿计的晶体管和勘误表。一个勘误表出错就可以影响一个芯片的正常运行。去年AMD被迫大量收回其四核心皓龙处理器( quad-core Opteron )就是因为这个原因。但是,还有更多其他错误勘误表的存在却被很多用户所忽视。根据6月份英特尔公司发布的补丁报告,Silverthorne版本的凌动(Atom)处理器,就包含35个勘误表。

最后,卡巴斯基表示:“大部分的缺陷还是可以修补的,而且英特尔也提供给了BIOS供应商可变通方法。不过,不是所有的供应商都要这样做,有一些缺陷还没有其可规避的措施。”